사생활

Privacy

개인 정보 보호(UK: / ˈpr ɪv əsi ː/, 미국: / ˈpr ɪ-/)는 개인 또는 그룹이 자신 또는 자신에 대한 정보를 비밀로 하고, 따라서 자신을 선택적으로 표현하는 능력입니다.

개인 정보 보호 영역은 보안과 부분적으로 겹치는데, 여기에는 적절한 정보 사용 및 보호 개념이 포함될 수 있습니다. 개인 정보는 신체 무결성의 형태를 취할 수도 있습니다.

역사를 통틀어 개인 정보 보호에 대한 많은 다양한 개념이 있었습니다. 대부분의 문화는 개인의 개인적 삶의 측면을 공적 기록에서 보류할 수 있는 권리를 인정합니다. 정부, 기업 또는 개인의 무단 사생활 침해를 받지 않을 권리는 많은 국가의 개인 정보 보호법 및 경우에 따라 헌법의 일부입니다.

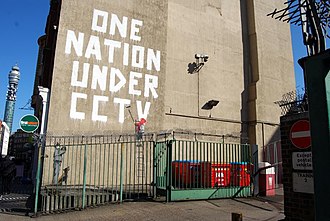

기술의 발달로 사생활에 대한 논쟁은 신체적 감각에서 디지털 감각을 포함하는 것으로 확장되었습니다. 대부분의 국가에서 디지털 프라이버시에 대한 권리는 원래의 프라이버시에 대한 권리의 확장으로 간주되며, 많은 국가에서 공공 및 민간 주체로부터 디지털 프라이버시를 더욱 보호하는 행위를 통과시켰습니다.

개인 정보를 침해하기 위한 여러 가지 기술이 있으며, 이는 영리 또는 정치적 이유로 기업이나 정부에서 사용될 수 있습니다. 반대로, 개인 정보 보호를 위해 사람들은 암호화 또는 익명성 조치를 사용할 수 있습니다.

어원

프라이버시라는 단어는 라틴어 "privatus"에서 유래되었는데, 이는 공공적이고 개인적이며 자신에게 속하며 국가에 속하지 않는 것과 구별되는 것을 의미합니다.[3]

역사

이 섹션의 예와 관점은 주로 미국을 다루며 이 주제에 대한 전 세계적인 관점을 나타내지 않습니다. (2023년 6월)(이를 과 시기에 알아봅니다 |

사생활은 고대 그리스 철학적 논의에 역사적 뿌리를 두고 있습니다. 이 중 가장 잘 알려진 것은 아리스토텔레스가 정치적 삶과 관련된 폴리스의 공적 영역과 가정적 삶과 관련된 오이코스의 사적 영역을 구분한 것입니다.[4] 사생활은 유대인의 신통법 책 시라크에서 다른 기본적인 생활 필수품들과 함께 가치가 있습니다.[5]

미국에서는 1890년대에 이르러서야 미국의 개인정보 보호법이 발달하면서 보다 체계적인 개인정보 보호법이 등장했습니다.[4]

기술

기술이 발전함에 따라 프라이버시가 보호되고 침해되는 방식이 변화했습니다. 인쇄기나 인터넷과 같은 일부 기술의 경우 정보를 공유할 수 있는 능력이 증가하면 프라이버시가 침해될 수 있는 새로운 방법이 나올 수 있습니다. 미국에서 프라이버시를 옹호하는 최초의 출판물은 새뮤얼 워렌과 루이 브랜다이스의 1890년 기사인 "The Right to Privacy"[6]이며, 인쇄 기술에 의해 가능해진 신문과 사진의 증가에 주로 반응하여 작성되었다는 것이 일반적으로 동의됩니다.[7]

1948년에 조지 오웰에 의해 쓰여진 1984가 출판되었습니다. 고전 디스토피아 소설 1984는 전체주의 국가인 오세아니아에 위치한 윈스턴 스미스의 1984년 삶을 묘사합니다. Big Brother가 이끄는 집권당인 전권파는 대량 감시와 제한된 언론과 사상의 자유를 통해 권력을 통제할 수 있습니다. 조지 오웰([8]George Orwell)은 전체주의의 부정적인 영향, 특히 사생활과 검열에 대한 논평을 제공합니다. 1984년과 현대의 검열과 개인 정보 보호 사이에 유사점이 도출되었는데, 주목할 만한 예는 정부가 아닌 대형 소셜 미디어 회사가 사용자의 데이터를 모니터링하고 궁극적으로 금전적 목적을 위해 온라인에서 허용되는 것을 결정할 수 있다는 것입니다.[9]

1960년대에 사람들은 기술의 변화가 사생활의 개념에 어떻게 변화를 가져오는지를 고려하기 시작했습니다.[10] 밴스 패커드의 '벌거벗은 사회'는 그 시대의 사생활에 관한 대중적인 책으로 당시 미국의 사생활 담론을 이끌었습니다.[10] 게다가, Alan Westin의 Privacy and Freedom은 개인의 사생활에 대한 논쟁을 물리적인 의미에서, 정부가 개인의 신체를 통제하는 방법(즉, Roe v. Wade), 그리고 도청과 사진 촬영과 같은 다른 활동들로 전환시켰습니다. 중요한 기록이 디지털화됨에 따라 웨스틴은 개인 데이터가 너무 접근 가능해지고 있으며 개인이 자신의 데이터에 대해 완전한 관할권을 가져야 한다고 주장하여 개인 정보 보호에 대한 현대적 논의의 기반을 마련했습니다.[11]

새로운 기술은 또한 개인 정보를 수집하는 새로운 방법을 만들 수 있습니다. 2001년, 법률 사건 Kylov. United States(미국 533판 27호)는 영장 없이 이전에 알려지지 않은 정보를 드러낼 수 있는 열화상 장치의 사용이 사생활 침해에 해당한다고 판결했습니다. 2019년 애플과 아마존은 경쟁 음성 인식 소프트웨어에서 기업 경쟁 관계를 발전시킨 후 직원들에게 친밀한 순간을 듣고 내용을 충실하게 전사하도록 요구했습니다.[12]

경찰과 정부

경찰과 시민들은 경찰이 시민의 디지털 사생활을 어느 정도 침해할 수 있는지에 대해 종종 갈등합니다. 예를 들어 2012년 미국 연방대법원은 영장 없이 자동차에 GPS 추적기를 장착해 마약을 소지한 혐의로 체포된 앙투안 존스(565 U.S. 400) 사건에서 영장 없는 추적은 수정헌법 제4조를 위반한다고 만장일치로 판결했습니다. 대법원은 또한 Griswold v. Connecticut(1965)에 따라 프라이버시에 대한 합리적인 기대가 이미 확립되었기 때문에 교통수단에 어느 정도 "프라이버시에 대한 합리적인 기대"가 있다고 정당화했습니다. 연방대법원은 또한 수정헌법 제4조가 물리적인 침해사건뿐만 아니라 디지털적인 침해사건에도 해당되지 않는다는 것을 분명히 했고, 따라서 미국 대 존스는 획기적인 사건이 되었습니다.[13]

2014년 연방대법원은 경찰이 휴대전화를 수색해 총기난사에 결박된 사실을 발견했을 때 유효기간이 지난 번호판을 달고 운전한 혐의로 체포된 데이비드 레온 라일리가 체포된 캘리포니아 대 캘리포니아(573 U.S. 373)에서 영장 없이 시민의 휴대전화를 수색한 것은 무리한 수색이라고 만장일치로 판결했습니다. 수정헌법 제4조의 위반 대법원은 휴대전화에 사소한 물건과는 다른 개인정보가 들어 있었다고 결론내렸고, 나아가 클라우드에 저장된 정보가 반드시 증거의 한 형태가 아니라고 밝혔습니다. Riley v. California는 경찰과 대면했을 때 시민의 사생활을 디지털로 보호하는 획기적인 사건이 되었습니다.[14]

최근 주목할 만한 사건은 디지털 프라이버시의 관점에서 법 집행과 시민 사이의 갈등이 발생한 것으로, 2018년 카펜터 대 미국(585 U.S. ___)입니다. 이 사건에서 FBI는 영장 없이 휴대전화 기록을 사용하여 티모시 아이보리 카펜터를 여러 혐의로 체포하였고, 대법원은 휴대전화 기록의 영장 없는 수색이 수정헌법 제4조에 위배된다고 판결하였고, 수정헌법 제4조가 "사생활에 대한 합리적인 기대"를 보호하고 제3자에게 전송된 정보는 여전히 "사생활에 대한 합리적인 기대"에 포함될 수 있는 데이터에 해당한다는 점을 예로 들 수 있습니다.[15]

법 집행을 넘어 정부와 시민 사이의 많은 상호작용이 합법적이든 불법적이든, 특히 내부고발자를 통해 드러났습니다. 한 가지 주목할 만한 사례는 국가안보국(NSA)의 대규모 감시 작전과 관련된 여러 작전을 발표한 에드워드 스노든입니다. NSA가 수백만 명의 보안을 계속해서 침해하고 있다는 사실이 밝혀졌습니다. 주로 대량 감시 프로그램을 통해 제3의 민간 기업을 통한 대량 데이터 수집, 다른 대사관이나 국제 국가의 프레임워크에 대한 해킹, 다양한 데이터 침해 등을 통해 문화적 충격을 유발하고 디지털 개인 정보와 관련된 국제적 논쟁을 불러일으켰습니다.[16]

인터넷

인터넷과 이에 기반을 둔 기술은 점점 더 빠른 속도와 더 큰 규모로 새로운 형태의 사회적 상호작용을 가능하게 합니다. 인터넷의 기반이 되는 컴퓨터 네트워크는 매우 광범위한 새로운 보안 문제를 도입하기 때문에 인터넷의 개인 정보 보호에 대한 논의는 종종 보안과 혼동됩니다.[17] 실제로 감시 경제에 참여하는 기업과 같은 많은 기업은 개인 정보 보호에 대한 보안 중심의 개념화를 통해 개인 정보 보호를 보호해야 하는 의무를 규제 준수 문제로 줄이는 [18]동시에 이러한 규제 요구 사항을 최소화하기 위해 로비를 벌입니다.[19]

그러나 개인 정보 보호에 대한 인터넷의 영향에는 계산 기술과 이를 제어하는 주체가 사용자의 개인 정보 보호 기대를 전복할 수 있는 모든 방법도 포함됩니다.[20] 특히, 대량의 데이터를 통해 저장 및 검색할 수 있는 계산 능력과 정보가 무한정 저장 및 유지될 것으로 예상하지 않고 온라인으로 공유하는 사용자의 전복된 기대가 모두 잊혀질 권리에 동기 부여됩니다. 리벤지 포르노나 딥페이크와 같은 현상은 누군가의 동의 없이 이미지를 얻을 수 있는 능력과 그 콘텐츠를 널리 퍼뜨리기 위한 사회적 인프라를 모두 필요로 합니다. 그러므로, 사이버 민권 이니셔티브(Cyber Civil Rights Initiative)와 전자 프론티어 재단(Electronic Frontier Foundation)과 같은 프라이버시 옹호 단체들은 인터넷에 의해 도입된 새로운 프라이버시 해악을 해결하기 위해서는 기업과 정부의 권한을 제한하기 위한 법적 규제와 같은 사회적 노력뿐만 아니라 암호화와 익명성에 대한 기술적 개선이 모두 필요하다고 주장합니다.[21][22]

1980년대까지 정부와 학계의 노력으로 인터넷이 시작된 반면, 1990년대에는 민간 기업들이 인터넷의 하드웨어와 소프트웨어를 둘러싸기 시작했고, 현재는 대부분의 인터넷 인프라를 영리 기업들이 소유하고 관리하고 있습니다.[23] 결과적으로, 정부가 국민의 사생활을 보호할 수 있는 능력은 대부분 산업 정책으로 제한되어 통신이나 개인 정보를 취급하는 기업에 대한 통제를 도입합니다.[24][25] 개인 정보 보호 규정은 어린이와 같은 특정 인구 통계 [26]또는 신용 카드 부서와 같은 특정 산업만을 보호하기 위해 추가로 제한되는 경우가 많습니다.[27]

사회 연결망

여러 온라인 소셜 네트워크 사이트(OSN)는 전 세계적으로 가장 많이 방문하는 웹 사이트 10위 안에 들어 있습니다. 예를 들어, 페이스북은 2015년 8월 현재 거의 27억[28] 명의 회원이 있는 최대 소셜 네트워킹 사이트이며, 이들은 매일 47억 5천만 개 이상의 콘텐츠를 업로드합니다. 트위터는 3억 1,600만 명의 등록된 사용자로 상당히 작지만, 미국 의회 도서관은 2006년부터 공공 트위터 게시물의 전체 아카이브를 획득하여 영구적으로 저장할 것이라고 최근 발표했습니다.[20]

온라인 소셜 네트워킹에 대한 개인의 프라이버시 가치에 대한 현황에 대한 학술적 연구 검토 및 평가는 다음과 같은 결과를 보여줍니다: "첫째, 성인은 젊은 사용자보다 잠재적인 프라이버시 위협에 대해 더 우려하는 것 같습니다. 둘째, 정책 입안자는 OSN에 대한 정보 프라이버시의 위험을 과소평가하는 사용자의 상당 부분에 대해 경각심을 가져야 합니다. 셋째, OSN과 그 서비스를 사용하는 경우 기존의 1차원 프라이버시 접근 방식이 부족합니다."[29] 이는 성적 지향, 인종, 종교적 및 정치적 견해, 성격 또는 지능과 같은 개인적 특성이 텍스트, 브라우징 로그 또는 페이스북 좋아요 샘플과 같은 매우 다양한 디지털 발자국을 기반으로 추론될 수 있다는 것을 나타내는 익명화 연구로 인해 악화됩니다.[30]

소셜 미디어 사생활 침해는 미국의 고용에 영향을 미치는 것으로 알려져 있습니다. 마이크로소프트는 현재 미국 채용 담당자와 인력 전문가의 75%가 후보자들에 대한 온라인 조사를 하고 있으며, 검색 엔진, 소셜 네트워킹 사이트, 사진/동영상 공유 사이트, 개인 웹 사이트 및 블로그, 트위터 등에서 제공하는 정보를 자주 사용하고 있다고 보고했습니다. 그들은 또한 미국 채용자들의 70%가 인터넷 정보를 근거로 후보자들을 거절했다고 보고합니다. 이로 인해 많은 후보자들이 온라인 평판을 통제하는 것 외에도 다양한 온라인 개인 정보 보호 설정을 통제해야 하는 필요성이 생겨났고, 이로 인해 소셜 미디어 사이트와 미국 고용주 모두에 대한 법적 소송이 발생했습니다.[20]

셀피문화

오늘날 셀카가 인기가 많습니다. #selfie라는 해시태그와 함께 사진을 검색하면 인스타그램에서 2,300만건 이상의 결과가 검색되고 #me라는 해시태그와 함께 5,100만건 이상의 결과가 검색됩니다.[31] 그러나 현대적인 기업 및 정부의 감시로 인해 이는 개인 정보 보호에 위험이 될 수 있습니다.[32] 3763개의 표본 크기를 추출한 연구에서 연구원들은 소셜 미디어에 셀피를 올리는 사용자의 경우 일반적으로 여성이 남성보다 사생활에 대한 우려가 더 크며 사용자의 사생활 우려는 그들의 셀피 행동과 활동을 반대로 예측한다는 것을 발견했습니다.[33]

온라인 괴롭힘

누군가의 사생활 침해는 인터넷을 통해 광범위하고 빠르게 전파될 수 있습니다. 소셜 미디어 사이트 및 기타 온라인 커뮤니티가 콘텐츠 조정에 투자하지 못할 경우 사생활 침해는 사람들을 가능한 것보다 훨씬 더 많은 양과 정도의 괴롭힘에 노출시킬 수 있습니다. 리벤지 포르노는 아만다 토드의 자살이나 타일러 클레멘티의 자살과 같은 여성 혐오적이거나 동성애 혐오적인 괴롭힘으로 이어질 수 있습니다. 독스킹을 통해 누군가의 신체적 위치나 다른 민감한 정보가 인터넷을 통해 유출될 때, 괴롭힘은 스토킹이나 구타와 같은 직접적인 신체적 해악으로 확대될 수 있습니다.

사생활 침해가 온라인 괴롭힘을 확대할 수 있는 방법에도 불구하고, 온라인 괴롭힘은 종종 언론의 자유를 제한하거나, 익명성을 통해 사생활에 대한 기대를 없애거나, 사법 당국이 수색 영장 없이 사생활을 침해할 수 있도록 함으로써 정당성을 침해하는 것으로 사용됩니다. 아만다 토드의 죽음을 계기로 캐나다 의회는 괴롭힘을 중단하자는 취지의 동의안을 발의했지만, 토드의 어머니 자신은 "우리 아이들이 사생활 권리를 잃음으로써 다시 희생되는 것을 보고 싶지 않다"며 영장 없는 사생활 침해 조항을 이유로 법안을 부결시킨 의회에 증언을 했습니다.[34][35][36]

개인 정보 보호 문제에도 불구하고 이러한 법이 통과된 곳에서도 온라인 괴롭힘의 감소를 입증하지 못했습니다. 방송통신위원회가 2007년 온라인 댓글 게시자 등록제를 도입했을 때 악플이 0.9% 줄어드는 데 그쳤고, 2011년에는 폐지됐습니다.[37] 이후 분석 결과, 가장 많은 댓글을 단 사용자들이 실명을 강제로 사용할 경우 실제로 '공격적 표현'이 늘어난 것으로 나타났습니다.[38]

미국의 경우 연방법이 성별, 인종 등 보호되는 특성에 따른 온라인 괴롭힘만을 금지하고 있는 반면,[39] 개별 주들은 연설을 더욱 줄이기 위해 괴롭힘의 정의를 확장했습니다. 플로리다의 온라인 괴롭힘에 대한 정의에는 "학교의 질서 있는 운영을 실질적으로 방해하는 효과가 있는" "데이터 또는 컴퓨터 소프트웨어의 사용"이 포함됩니다.[40]

개인 정보 보호 및 위치 기반 서비스

점점 더 모바일 장치가 위치 추적을 용이하게 합니다. 이로 인해 사용자 개인 정보 보호 문제가 발생합니다. 사용자의 위치 및 선호도는 개인 정보를 구성하며, 사용자의 잘못된 사용은 해당 사용자의 개인 정보를 침해합니다. de Montjoye et al. 의 최근 MIT 연구에 따르면 대략적인 장소와 시간을 구성하는 4개의 시공간적 지점은 이동성 데이터베이스에서 150만 명의 95%를 고유하게 식별하기에 충분합니다. 이 연구는 데이터 세트의 해상도가 낮은 경우에도 이러한 제약 조건이 유지된다는 것을 보여줍니다. 따라서 거친 데이터 세트나 흐릿한 데이터 세트도 개인 정보 보호 기능을 거의 제공하지 않습니다.[41]

위치 기반 서비스에서 사용자 프라이버시를 보호하기 위한 여러 방법들이 제안되었는데, 여기에는 익명화 서버의 사용과 정보의 흐림이 포함됩니다. 정확한 위치 정보를 얻는 이점과 개인의 프라이버시 침해 위험 사이의 균형을 계산하기 위해 프라이버시를 정량화하는 방법도 제안되었습니다.[42]

위치 개인 정보 보호에 대한 윤리적 논란

위치 개인 정보 보호에 관한 스캔들이 있었습니다. 한 가지 사례는 어큐웨더와 관련된 스캔들로, 어큐웨더가 위치 정보를 판매하고 있다는 것이 밝혀졌습니다. 이것은 사용자의 위치를 추적하는 애큐웨더 내에서 사용자가 선택하지 않았더라도 사용자의 위치 데이터로 구성되었습니다. 어큐웨더는 사용자의 위치와 관련된 데이터를 수익화하는 회사인 리빌 모바일에 이 데이터를 판매했습니다.[43] 다른 국제적인 사례들도 어큐웨더 사례와 유사합니다. 2017년 맥딜리버리 앱 내부의 유출된 API가 220만 명의 사용자들의 집 주소로 구성된 개인 데이터를 노출시켰습니다.[44]

이러한 유형의 스캔들이 발생한 후, 구글, 애플, 페이스북과 같은 많은 미국의 대형 기술 회사들은 미국 입법 시스템 하에서 청문회와 압력을 받았습니다. 2011년 알 프랑켄 미국 상원의원은 스티브 잡스에게 공개 서한을 보내 아이폰과 아이패드가 암호화되지 않은 파일에 사용자의 위치를 기록하고 저장할 수 있다고 언급했습니다.[45][46] 애플은 이것이 의도하지 않은 소프트웨어 버그라고 주장했지만, 민주주의와 기술 센터의 저스틴 브룩만은 "나는 그들이 버그라고 부르는 것을 고치고 있어서 기쁘지만, 나는 그들이 사용자를 추적한다는 강력한 부정을 받아들인다"라고 말하며 그 묘사에 직접적으로 도전했습니다.[47] 2021년 미국 애리조나주는 구글이 사용자를 현혹하고 사용자의 위치 설정과 상관없이 사용자의 위치를 저장했다는 법원 판례를 발견했습니다.[48]

광고

이 섹션에는 광고처럼 작성된 내용이 포함되어 있습니다. (2023년 6월)(이를 과 시기에 알아봅니다 |

2019년 디지털 마케팅이 전 세계 광고 지출의 약 절반을 차지할 정도로 인터넷은 광고의 중요한 매체가 되었습니다.[49] 웹사이트는 상황에 맞는 광고를 포함하여 여전히 추적 없이 광고 공간을 판매할 수 있지만, 페이스북과 구글과 같은 디지털 광고 중개인들은 대신 웹사이트 소유자가 HTTP 쿠키를 통해 사용자를 추적하는 데 사용하는 코드 스니펫을 제공하는 행동 광고의 관행을 장려했습니다. 이 추적 데이터는 대량 감시 산업의 일부로 다른 제3자에게도 판매됩니다. 휴대전화 도입 이후 앱 내에도 데이터 브로커가 심어져 3,500억 달러 규모의 디지털 산업이 특히 모바일 기기에 집중되고 있습니다.[50]

특히 Facebook-Cambridge Analytica 데이터 스캔들과 같은 개인 정보 보호 추문이 증가하면서 디지털 개인 정보 보호는 많은 모바일 사용자들의 주요 관심사가 되었습니다.[50] 최근,[when?] 애플은 광고주가 사용자의 동의 없이 사용자의 데이터를 추적하는 것을 금지하는 기능으로 긍정적인 언론의 주목을 받았습니다.[citation needed][promotion?] 구글은 사생활 침해를 줄였다고 주장하는 FLoC라는 이름의 쿠키에 대한 대안을 도입하려고 시도했지만, 사생활 침해에 대한 그들의 주장과 모순되는 반독점 조사와 분석 때문에 나중에 제안을 철회했습니다.[51][52][53]

메타데이터

개인에 대한 온라인 질문을 할 수 있는 능력은 지난 10년 동안 극적으로 확장되었습니다. 중요한 것은 로그, 검색 쿼리 또는 공개 페이스북 프로필의 내용과 같이 직접 관찰된 행동을 자동으로 처리하여 성적 지향, 정치 및 종교적 견해, 인종, 물질 사용, 지능 및 성격과 같은 개인에 대한 2차 정보를 추론할 수 있습니다.[54]

호주에서는 2015년 텔레커뮤니케이션(Interception and Access) 수정법(Data Retention)에서 사용자 간에 전송된 메시지의 내용과 해당 메시지를 둘러싼 메타데이터를 수집하는 것을 구분했습니다.

개인정보 보호에 대한 법적 권리

대부분의 국가들은 헌법에서 시민들에게 사생활에 대한 권리를 부여합니다.[10] 그 대표적인 예로 "사람들의 사생활, 사생활, 명예와 이미지는 불가침"이라는 브라질 헌법, "모든 사람은 사생활에 대한 권리를 가진다"라는 남아프리카 공화국 헌법, 그리고 대한민국 헌법은 "어떤 국민의 사생활도 침해 받지 아니한다"라는 조항이 있습니다.[10] 이탈리아 헌법은 또한 사생활에 대한 권리를 정의하고 있습니다.[55] 헌법에 프라이버시권이 명시적으로 기술되어 있지 않은 대부분의 국가들 중에서, 법원의 결정은 프라이버시권을 부여하려는 의도로 헌법을 해석해 왔습니다.[10]

1988년 호주의 개인정보보호법, 2000년 아르헨티나의 개인정보보호법, 2000년 캐나다의 개인정보보호 및 전자문서법, 2003년 일본의 개인정보보호법 등 많은 국가들이 헌법 밖에서 광범위한 개인정보보호법을 가지고 있습니다.[10]

국가 개인 정보 보호법을 넘어 국제 개인 정보 보호 계약이 있습니다.[56] 유엔 세계인권선언은 "누구든지 그들의 사생활, 가족, 가정 또는 통신에 대한 임의의 간섭을 받지 않으며, 그들의 명예와 명성에 대한 공격을 받지 않아야 합니다."[10]라고 말합니다. 경제 협력 개발 기구는 1980년에 개인 정보 보호 지침을 발표했습니다. 유럽연합의 1995년 데이터 보호 지침은 유럽의 개인정보 보호를 안내하고 있습니다.[10] 아시아 태평양 경제 협력체의 2004년 개인 정보 보호 프레임워크는 해당 조직의 구성원들을 위한 개인 정보 보호 계약입니다.[10]

자유 시장 대 소비자 보호

개인 정보 보호에 대한 접근 방식은 크게 자유 시장 또는 소비자 보호의 두 가지 범주로 나눌 수 있습니다.[57]

자유 시장 접근 방식의 한 예는 자발적인 개인 정보 보호 및 개인 데이터의 국경 간 흐름에 관한 OECD 가이드라인에서 찾을 수 있습니다.[58] 가이드라인에 반영된 원칙들은 입법의 간섭을 받지 않고 유럽연합에서 나중에 법에 도입된 GDPR의 개념들과 함께 시각적으로 분석됩니다.[59]

반대로 소비자 보호 접근법에서는 개인이 정보에 입각한 선택을 할 시간이나 지식이 없거나 합리적인 대안이 없을 수 있다고 주장합니다. 이 견해를 지지하기 위해 젠슨과 포츠는 대부분의 개인 정보 보호 정책이 보통 사람들의 읽기 수준 이상이라는 것을 보여주었습니다.[60]

나라별

호주.

1988년 개인 정보 보호법은 호주 정보 위원회에 의해 관리됩니다. 1998년 개인 정보 보호법의 최초 도입은 공공 부문, 특히 정보 개인 정보 보호 원칙에 따라 연방 정부 부처까지 확대되었습니다. 주 정부 기관은 주에 기반을 둔 개인 정보 보호 법안의 적용을 받을 수도 있습니다. 이는 1997년 전기 통신 사업자에게 적용된 이미 존재하는 개인 정보 보호 요구 사항(전기 통신법 제13부에 의거)과 은행, 법률 및 환자/의사 관계에 이미 적용된 기밀 유지 요구 사항을 기반으로 합니다.[61]

2008년 호주법개혁위원회(ALRC)는 호주 개인정보 보호법에 대한 검토를 실시하여 "For Your Information"이라는 보고서를 작성했습니다.[62] 권고사항은 2012년 개인정보 보호 강화 법안을 통해 호주 정부에 의해 채택 및 시행되었습니다.[63]

2015년에는 2015년 전기통신(감청)법 개정안(데이터 보존)이 통과되어 인권적 의미와 미디어의 역할에 대한 논란이 일었습니다.

유럽 연합

2016년 유럽연합은 기업이 사용자로부터 개인정보를 취득하기 전에 동의를 받도록 함으로써 개인정보의 오남용을 줄이고 개인의 프라이버시를 강화하기 위한 일반정보보호규정(GDPR)을 통과시켰습니다.[64]

유럽 연합에는 데이터 보호를 위한 포괄적인 규정이 있지만, 한 연구에 따르면 법에도 불구하고 관련 당사자를 통제하고 법을 집행할 책임을 느끼는 기관이 없다는 점에서 집행이 부족한 것으로 나타났습니다.[65] 유럽 연합은 또한 다른 나라들의 채택을 지지하기 위해 잊혀질 권리 개념을 옹호합니다.[66]

인디아

2009년 Aadhaar 프로젝트가 도입된 이후 12억 명의 인도인 모두가 생체 인식 보안 번호 12자리와 관련이 있습니다. Aadhaar는 ID[how?][promotion?] 문제로 인해 일반적으로 정부가 의도한 할당자에게 자원을 할당할 수 없는 것처럼, 인도의 가난한 사람들에게 정체성을 제공하고 사기와 자원 낭비를 방지함으로써 인도의 가난한 사람들을 끌어 올렸습니다.[citation needed] 아드하르의 부상으로 인도는 아드하르 카드가 다른 경제 부문과 연관되어 공공 및 민간 기관 모두의 개인 추적을 허용함에 따라 아드하르가 개인의 사생활을 침해하는지 여부와 개인의 디지털 프로필에 접근할 수 있는 조직이 있어야 하는지 여부를 논의해 왔습니다.[67] Aadhaar 데이터베이스도 보안 공격을 받아왔고, 이 프로젝트는 사회 보호 인프라의 안전성에 대한 불신과도 마주했습니다.[68] 아드하르가 이의를 제기한 2017년 인도 대법원은 사생활을 인권으로 선언했지만 아드하르의 합헌 결정을 또 다른 재판부로 연기했습니다.[69] 2018년 9월 인도 대법원은 Adhaar 프로젝트가 합법적인 사생활 권리를 침해하지 않는다고 판단했습니다.[70]

영국

영국에서는 사생활 침해에 대한 조치를 취할 수 없습니다. 다른 불법 행위(일반적으로 기밀 위반)에 해당하는 행위가 발생할 수 있으므로 EC 법에 따라 개인 정보 보호를 고려해야 합니다. 영국에서는 사적 정보의 공개가 공공의 이익에 부합했다는 것은 때때로 방어입니다.[71] 그러나 공식 정보에 대한 접근을 촉진하고 개인 정보를 보호하기 위해 설립된 독립적인 공공 기관인 정보 위원회(ICO)가 있습니다. 그들은 모범 사례를 홍보하고, 적합한 불만 사항을 판결하고, 개인 및 조직에 정보를 제공하고, 법이 위반되었을 때 조치를 취함으로써 이를 수행합니다. 관련 영국법은 다음과 같습니다. 1998년 정보보호법, 2000년 정보자유법, 2004년 환경정보규제, 2003년 개인정보보호 및 전자통신규제. ICO는 또한 온라인에서 사생활을 보호하는 다양한 방법을 더 자세히 설명하는 "개인 정보 툴킷"을 온라인으로 제공했습니다.[72]

미국

비록 미국 헌법이 사생활에 대한 권리를 명시적으로 포함하고 있지는 않지만, 수정헌법 제4조에 따라 개인의 사생활뿐만 아니라 장소적 사생활도 묵시적으로 인정될 수 있습니다.[73] 미국 대법원은 다른 보증서에 정부의 침입에 대한 사생활 보호에 대한 권리를 암시적으로 부여하는 음문이 있다고 판결했습니다. 예를 들어 Griswold v. Connecticut와 Roe v. Wade입니다. 도브스 대 잭슨 여성 보건 기구는 나중에 로 대 웨이드를 기각했고, 대법관 클레런스 토마스는 그리스월드의 음경 주장을 "얼굴에 부조리가 있다"[74]고 규정하여 미국에서 헌법상 사생활에 대한 권리와 이에 의존한 이전 결정의 타당성에 의문을 던졌습니다.[75] 미국 수정헌법 제1조에서 부여한 언론의 자유권은 사생활 침해에 대한 소송의 효과를 제한해 왔습니다. 미국의 개인 정보 보호는 1974년 개인 정보 보호법과 다양한 주법에 의해 규제됩니다. 1974년 개인 정보 보호법은 연방 정부의 행정부에 있는 연방 기관에만 적용됩니다.[76] 특정 개인 정보 보호 권리는 어린이 온라인 개인 정보 보호법(COPPA),[77] GLB(Gram-Leech-Biley Act) 및 건강 보험 이동성 및 책임법(HIPAA)과 같은 법률을 통해 미국에서 확립되었습니다.

EU나 대부분의 EU 회원국과 달리 미국은 비미국 시민의 사생활에 대한 권리를 인정하지 않습니다. 조셉 A, 사생활 권리에 관한 유엔 특별보고관. 칸나타시는 이러한 구별을 비판했습니다.[79]

개인정보보호의 개념

상황에 맞는 무결성으로서의 개인 정보 보호

Helen Nissenbaum이 [80]개발한 맥락적 무결성 이론은 프라이버시를 적절한 정보 흐름으로 정의하며, 여기서 적절성은 차례로 사회적 맥락에 특정한 합법적인 정보 규범을 준수하는 것으로 정의됩니다.

그냥 내버려 둘 권리

1890년 미국의 법학자 새뮤얼 D. Warren과 Louis Brandeis는 "The Right to Privacy"라는 글을 썼는데, 이 글에서 그들은 그 문구를 사생활의 정의로 사용하여 "차라리 내버려 둘 권리"를 주장했습니다.[81] 이 개념은 자연권 이론에 의존하며 개인을 보호하는 데 초점을 맞추고 있습니다. 그 표창장은 노란색 저널리즘이라고도 알려진 사진, 선정적 저널리즘과 같은 최근의 기술 발전에 대한 반응이었습니다.[82]

'차라리 내버려 둬라'는 의미를 두고 광범위한 논평이 나오고 있는데, 다른 방법 중에서도 타인의 관심으로부터 고립을 선택할 수 있는 권리, 자신의 집과 같은 사적인 환경에서 감시나 관찰을 받지 않을 수 있는 권리를 의미하는 것으로 해석됐습니다.[81] 이 초기의 모호한 법적 개념은 사생활의 광범위한 법적 보호를 쉽게 설계할 수 있는 방식으로 사생활을 설명하지는 않았지만, 개인에 대한 사생활 권리의 개념을 강화하고 미국에서 그러한 권리에 대한 논의의 유산을 시작했습니다.[81]

제한된 접근

제한된 접근은 다른 개인과 조직이 사회에 대한 정보를 수집하도록 하지 않고 사회에 참여할 수 있는 능력을 말합니다.[83]

다양한 이론가들은 개인 정보에 대한 접근을 제한하기 위한 시스템으로 개인 정보를 상상해 왔습니다.[83] 에드윈 로렌스 고드킨(Edwin Lawrence Godkin)은 19세기 후반에 "사생활, 즉 모든 사람이 자신의 일을 자신에게 맡기고, 그것들이 대중의 관찰과 토론의 대상이 될 수 있는 자신의 결정을 내릴 수 있는 권리보다 법적 보호를 받을 가치가 있는 것은 없다"[83][84]고 썼습니다. 9년 전 Ruth Gavison이[85] 제시한 것과 유사한 접근 방식을 채택한 Sisela [86]Bok은 개인 정보가 "다른 사람에 의한 원치 않는 접근, 개인 정보 또는 주의로부터 보호되는 조건"이라고 말했습니다.[83][87]

정보에 대한 통제

자신의 개인정보에 대한 통제는 "개인이나 집단, 기관이 자신에 대한 정보가 언제, 어떻게, 어느 정도까지 타인에게 전달되는지 스스로 결정하는 주장"이라는 개념입니다. 일반적으로 타인과 대인관계를 합의적으로 형성한 사람은 그 관계에 있는 사람에 대한 프라이버시권에 의해 "보호"를 받지 못합니다.[88][89] 찰스 프리드는 "프라이버시는 단순히 다른 사람들의 마음 속에 우리에 대한 정보가 없는 것이 아니라 우리가 우리 자신에 대한 정보를 통제하는 것입니다. 그럼에도 빅데이터 시대에는 정보에 대한 통제가 압박을 받고 있습니다.[90][91][This quote needs a citation][check quotation syntax]

개인 정보 보호 상태

Alan Westin은 사생활의 네 가지 상태(또는 경험)를 정의했습니다: 고독, 친밀감, 익명성, 그리고 예비. 고독은 다른 사람들과의 물리적인 분리이고,[92] 친밀감은 한 쌍 또는 작은 그룹의 개인들의 은둔에서 비롯되는 "두 명 이상의 개인들 사이의 가깝고 편안하고 솔직한 관계"입니다.[92] 익명성은 "'공공 사생활'의 시기에 대한 개인들의 욕구"입니다.[92] 마지막으로, 예비는 "원하지 않은 침입에 대한 심리적 장벽의 창조"입니다; 이러한 심리적 장벽의 창조는 다른 사람들이 그들 자신과 관련된 정보의 의사소통을 제한하려는 개인의 욕구 또는 욕구를 존중하도록 요구합니다.[92]

Kirsty Hughes는 심리적인 보호 장벽 외에도 신체적, 행동적, 규범적 세 종류의 개인 정보 보호 장벽을 더 확인했습니다. 벽이나 문과 같은 물리적 장벽은 다른 사람이 개인에 접근하고 경험하는 것을 방해합니다.[93] (이런 의미에서 개인에 "접속"하는 것은 개인에 대한 개인 정보에 접근하는 것을 포함합니다.)[93] 행동 장벽은 언어를 통해, 또는 비언어적으로, 개인 공간, 신체 언어 또는 옷을 통해, 개인이 타인에게 접근하거나 경험하는 것을 원하지 않는 다른 사람에게 전달됩니다.[93] 마지막으로, 법이나 사회적 규범과 같은 규범적 장벽은 다른 사람들이 개인에게 접근하거나 경험하려고 시도하는 것을 억제합니다.[93]

비밀.

개인 정보 보호는 때때로 비밀 유지를 위한 옵션으로 정의됩니다. Richard Posner는 사생활은 "다른 사람들이 그들에게 불리하게 사용할 수 있는 그들 자신에 대한 정보를 숨기는" 사람들의 권리라고 말했습니다.[94][95]

다양한 법적 맥락에서 프라이버시가 비밀로 기술될 때, 결론에 도달합니다: 프라이버시가 비밀인 경우, 프라이버시에 대한 권리는 이미 공개된 정보에 적용되지 않습니다.[96] 개인 정보 보호에 대해 논의할 때, 일반적으로 개인이 비공개가 아닌 다른 정보를 공개하기로 선택하는 동안 일부 정보를 비밀과 비공개로 유지하는 선택적인 종류의 비밀로 생각됩니다.[96]

인격과 자율성

프라이버시는 인격의 발달과 보존을 위해 필요한 전제조건으로 이해될 수 있습니다. Jeffrey Reiman은 사생활을 그들의 신체적, 정신적 현실에 대한 소유권과 자기 결정권에 대한 도덕적 권리의 관점에서 정의했습니다.[97] 사생활에 대한 "사회적 의식", 즉 개인의 사생활 장벽을 존중하는 사회적 관행을 통해 사회적 그룹은 발달 중인 아이들에게 그들이 그들의 신체에 대한 독점적인 도덕적 권리, 즉 그들의 신체에 대한 도덕적 소유권을 가지고 있다는 것을 전달합니다.[97] 이것은 능동적(물리적)과 인지적 전유에 대한 통제를 수반하며, 전자는 자신의 움직임과 행동에 대한 통제이고, 후자는 자신의 신체적 존재를 누가 그리고 언제 경험할 수 있는지에 대한 통제입니다.[97]

또는 Stanley Benn은 개인정보 보호를 기관을 가진 주체로서 자신을 인식하는 관점에서 정의했습니다. 즉, 선택할 수 있는 능력을 가진 개인입니다.[98] 선택권을 행사하려면 개인 정보 보호가 필요합니다.[98] 명백한 관찰은 개인이 '결정적인 성격'과 '제한된 확률'을 가진 대상으로서 자신을 인식하도록 합니다.[98] 반면 은밀한 관찰은 개인이 자신의 지식과 동의 없이 선택을 행사하는 조건을 바꿉니다.[98]

또한 프라이버시는 인격과 밀접하게 연결된 개념인 자율성을 가능하게 하는 상태로 볼 수 있습니다. 조셉 쿠퍼(Joseph Kufer)에 따르면, 자율적 자아 개념은 "목적적이고, 자기 결정적이며, 책임감 있는 대리인"으로서의 자신에 대한 개념과 자기와 타자 사이의 경계를 통제할 수 있는 자신의 능력에 대한 인식, 즉, 누가 자신을 접근하고 경험할 수 있는지, 어느 정도까지 통제할 수 있는지에 대한 인식을 수반합니다.[99] 또한 다른 사람들은 자신의 경계를 인정하고 존중해야 하며, 즉 개인의 사생활을 존중해야 합니다.[99]

Jean Piaget와 Victor Tausk 같은 심리학자들의 연구는 아이들이 자신들에게 접근하고 경험할 수 있는 사람과 어느 정도까지 통제할 수 있다는 것을 알게 되면서 자율적인 자아 개념을 발달시킨다는 것을 보여줍니다.[99] 또한 교도소나 정신 기관과 같은 "전체 기관"에 대한 어빙 고프만의 연구와 같은 특정 기관의 성인을 대상으로 [100]한 연구는 체계적이고 일상화된 박탈이나 사생활 침해가 시간이 지남에 따라 자율성을 악화시킨다는 것을 시사합니다.[99]

자아 정체성과 개인적 성장

사생활은 자아 정체감의 발달을 위한 전제조건으로 이해될 수 있습니다. 특히 개인 정보 보호 장벽은 이 과정에서 중요한 역할을 합니다. 어윈 알트만(Irwin Altman)에 따르면, 이러한 장벽은 "자기의 경계를 정의하고 제한하며, 따라서 "자기를 정의하는 데 도움이 되는 역할을 한다"[101]고 합니다. 이 제어는 주로 다른 사람과의 접촉을 조절하는 기능을 수반합니다.[101] 자아의 경계의 "투과성"에 대한 통제는 자아를 구성하는 것을 통제하고 따라서 자아가 무엇인지 정의할 수 있게 합니다.[101]

또한, 사생활은 자아 정체성의 발달에 필수적인 과정인 개인의 성장을 촉진하는 상태라고 볼 수 있습니다. Hyman Gross는 개인 정보 보호(솔리튜드, 익명성, 사회적 역할로부터의 일시적인 방출)가 없다면 개인은 자유롭게 자신을 표현할 수 없고 자기 발견과 자기 비판에 참여할 수 없다고 제안했습니다.[99] 이러한 자기발견과 자기비판은 자신에 대한 이해에 기여하고 정체감을 형성합니다.[99]

친밀도

성격 이론이 개인의 사생활을 개인의 일부 필수적인 부분으로 상상하는 것과 유사한 방식으로, 친밀 이론은 사생활을 인간이 다른 인간과의 친밀한 관계를 강화하거나 강화하는 방식의 필수적인 부분으로 상상합니다.[102] 인간관계의 일부는 개인정보 전부는 아닐지라도 대부분 자기공개를 자원하는 개인들을 포함하기 때문에, 이것은 개인정보 보호가 적용되지 않는 한 영역입니다.[102]

제임스 레이첼스(James Rachels)는 "누가 우리에게 접근하고 우리에 대한 정보를 가질 수 있는지를 통제하는 능력과 다른 사람들과 다양한 종류의 사회적 관계를 만들고 유지하는 능력 사이에 밀접한 관련이 있기 때문에 사생활이 중요하다는 것을 기술함으로써 이 개념을 발전시켰습니다."[102][103] 친밀감을 보호하는 것이 성적 사생활 개념의 핵심인데, 다니엘 시트론 법학 교수는 이를 독특한 형태의 사생활로 보호해야 한다고 주장합니다.[104]

물리적 프라이버시

물리적 사생활은 "자신의 물리적 공간이나 고독에 침입하는 것"을 막는 것으로 정의될 수 있습니다.[105] 신체적 사생활에 대한 권리의 법적 근거의 예로는 "국민이 부당한 수색과 압수에 대하여 그들의 개인, 집, 신문, 효과에 대하여 안전하게 보호받을 권리"를 보장하는 미국 수정헌법 제4조가 있습니다.[106]

신체적 사생활은 문화적 민감성, 개인적 존엄성 및/또는 수줍음의 문제일 수 있습니다. 예를 들어 범죄나 스토킹의 피해자가 되는 것을 경계하는 경우 안전에 대한 우려도 있을 수 있습니다.[107] 개인의 신체적 사생활을 보호하기 위해 예방할 수 있는 다양한 것들이 있습니다. 사람들은 (기록된 이미지를 통해서도) 개인의 친밀한 행동이나 신체 부위를 보거나 개인의 소유물이나 장소에 무단으로 접근하는 것을 포함합니다. 특히 겸손한 이유로 전자를 피하기 위해 사용될 수 있는 노력의 예로는 옷, 벽, 울타리, 사생활 보호 스크린, 성당 유리, 창문 덮개 등이 있습니다.

조직의

정부 기관, 기업, 그룹/사회 및 기타 조직은 개인 정보를 기밀로 유지하기 위해 다양한 보안 관행 및 통제를 채택하여 자신의 활동 또는 비밀이 다른 조직이나 개인에게 노출되지 않도록 할 수 있습니다. 조직은 비밀에 대한 법적 보호를 추구할 수 있습니다. 예를 들어, 정부 관리자가 행정 권한을[108] 발동하거나 특정 정보를 기밀로 선언할 수도 있고, 기업이 귀중한 독점 정보를 영업 비밀로 보호하려고 할 수도 있습니다.[106]

개인 정보 자기 동기화

개인 정보 보호 자가 동기화는 기업 개인 정보 보호 프로그램의 이해 관계자가 자발적으로 협력하여 프로그램의 최대 성공에 기여하는 가정된 모드입니다. 이해관계자는 고객, 직원, 관리자, 임원, 공급업체, 파트너 또는 투자자일 수 있습니다. 자기 동기화에 도달하면 모델은 개인의 프라이버시에 대한 개인의 이익이 해당 개인의 개인 정보를 수집하고 사용하는 기업의 비즈니스 이익과 균형을 이룬다고 말합니다.[109]

개인의 권리

David Flaherty는 네트워크로 연결된 컴퓨터 데이터베이스가 개인 정보 보호에 위협이 된다고 생각합니다. 그는 "개인 정보의 수집, 사용 및 배포"를 포함하는 개인 정보 보호의 측면으로서 '데이터 보호'를 개발합니다. 이 개념은 전 세계 정부가 사용하는 공정한 정보 관행의 기초를 형성합니다. Flaherty는 정보 통제로서의 개인 정보 보호에 대한 아이디어를 전달합니다. "(개인은) 혼자 남겨지고 자신에 대한 정보가 사용되는 방식에 대해 어느 정도 통제력을 행사하기를 원합니다."[110]

Richard Posner와 Lawrence Lessig는 개인정보 통제의 경제적 측면에 초점을 맞추고 있습니다. 포스너는 개인정보 보호가 정보를 숨기고 있어 시장 효율성을 떨어뜨린다고 비판합니다. 포스너에게 있어 고용은 노동 시장에서 자신을 파는 것이며, 그는 이것이 상품을 파는 것과 같다고 생각합니다. 신고되지 않은 '제품'의 '결함'은 사기입니다.[111] Lessig의 경우 온라인 개인 정보 침해는 코드와 법률을 통해 규제될 수 있습니다. 레시그는 "개인이 권리를 재산권으로 생각한다면 사생활 보호가 더 강력해질 것"[112]이라며 "개인이 자신에 대한 정보를 통제할 수 있어야 한다"고 주장합니다.[113]

집단적 가치와 인권.

사회적 가치가 민주주의 사회의 기능에 필수적인 요소인 프라이버시를 기본적인 인권의 하나로 확립하려는 시도가 있었습니다.[114]

Priscilla Regan은 개인의 사생활에 대한 개별적인 개념들이 철학적으로 그리고 정책적으로 실패했다고 믿습니다. 그녀는 공유된 인식, 공적 가치 및 집단적 구성 요소의 세 가지 차원으로 개인 정보 보호의 사회적 가치를 지지합니다. 사생활에 대한 공유된 생각은 양심의 자유와 사고의 다양성을 허용합니다. 공적 가치는 언론과 결사의 자유를 포함한 민주적 참여를 보장하고 정부 권력을 제한합니다. 집단적 요소는 프라이버시를 나눌 수 없는 집단적 재화로 설명합니다. Regan의 목표는 정책 결정에서 개인 정보 보호 주장을 강화하는 것입니다: "만약 우리가 개인 정보 보호의 공동 및 공공 가치뿐만 아니라 개인 정보 보호의 공동 또는 공공 가치를 인정한다면, 개인 정보 보호를 옹호하는 사람들은 그것의 보호를 주장할 더 강력한 근거를 갖게 될 것입니다."[115]

Leslie Regan Shade는 인간의 사생활에 대한 권리는 의미 있는 민주적 참여를 위해 필요하며, 인간의 존엄성과 자율성을 보장한다고 주장합니다. 개인 정보 보호는 정보가 어떻게 배포되는지, 그리고 이것이 적절한지에 대한 규범에 달려 있습니다. 개인 정보 보호 위반은 상황에 따라 다릅니다. 사생활에 대한 인간의 권리는 유엔 인권 선언에 전례가 있습니다: "모든 사람은 의견과 표현의 자유를 가지고 있습니다. 이 권리는 간섭 없이 의견을 가질 수 있는 자유를 포함합니다. 그리고 어떤 미디어와 국경에 관계없이 정보와 아이디어를 찾고, 받고, 전달할 수 있는 자유를 포함합니다."[116] 쉐이드는 개인 정보 보호는 시장을 통해서가 아니라 사람 중심의 관점에서 접근해야 한다고 생각합니다.[117]

영국 런던 웨스트민스터대 로스쿨 엘리자 와트 박사는 국가정보기관의 역외 대량 감시에 대처하기 위한 접근법으로 국제인권법(IHRL) 개념의 '가상통제' 적용을 제안합니다. 와트 박사는 개인의 통신 프라이버시 권리에 대한 원격 제어로 이해되는 "가상 제어" 테스트를 구상하고 있는데, 이 테스트에서는 ICCPR, 제17조에 따라 프라이버시가 인정됩니다. 이것은 국가들이 이용하고 있는 규범적 격차를 해소하는 데 도움이 될 수 있다고 그녀는 주장합니다.[118]

개인정보 보호 역설과 경제적 가치 평가

프라이버시 역설은 온라인 사용자들이 자신의 프라이버시를 걱정하면서도 그렇지 않은 것처럼 행동한다고 진술하는 현상입니다.[119] 이 용어는 이미 1998년에 만들어졌지만,[120] 2000년까지는 현재의 대중적인 의미로 사용되지 않았습니다.[121][119]

수잔 B. Barnes도 마찬가지로 소셜 미디어에서 사적 공간과 공적 공간 사이의 모호한 경계를 언급하기 위해 프라이버시 역설이라는 용어를 사용했습니다.[122] 성인과 비교했을 때, 젊은 사람들은 소셜 미디어에 더 많은 정보를 공개하는 경향이 있습니다. 그러나 이것이 그들의 사생활에 대해 걱정하지 않는다는 것을 의미하는 것은 아닙니다. 수잔 B. 반스는 그녀의 기사에서 다음과 같은 사례를 들었습니다. 페이스북에 관한 텔레비전 인터뷰에서 한 학생이 개인 정보를 온라인에 공개하는 것에 대한 그녀의 우려를 언급했습니다. 하지만, 기자가 자신의 페이스북 페이지를 보자고 했을 때, 그녀는 자신의 집 주소, 전화번호, 그리고 어린 아들의 사진을 그 페이지에 넣었습니다.

개인 정보 보호 역설은 다양한 연구 환경에서 연구되고 스크립트화되었습니다. 몇몇 연구들은 온라인 사용자들 사이의 사생활 태도와 행동 사이의 이러한 불일치를 보여주었습니다.[123] 그러나, 지금까지 점점 더 많은 연구들이 또한 프라이버시 염려와 정보 공유 행동 사이에 상당한 그리고 때로는 큰 상관관계가 있다는 것을 보여주었는데,[124] 이것은 프라이버시 역설에 반대되는 것입니다. 주제에 대해 발표된 166개의 연구를 메타 분석한 결과, 프라이버시 염려와 정보 공유 또는 프라이버시 보호 조치의 사용 사이에 전반적으로 작지만 유의한 관계가 있다고 보고되었습니다.[125] 따라서 행동이 역설적으로 보이는 여러 개별 사례나 일화가 있지만, 평균적으로 개인 정보 보호 문제와 개인 정보 보호 행동이 관련된 것으로 보이며, 여러 연구 결과는 개인 정보 보호 역설의 일반적인 존재에 의문을 제기합니다.[126]

그러나 우려와 행동 사이의 관계는 작은 것일 가능성이 높고, 그 이유를 설명할 수 있는 몇 가지 주장이 있습니다. 태도와 행동의 차이를 보면, 태도와 행동은 일반적으로 밀접한 관련이 없으며 대부분의 경우 밀접한 관련이 없습니다.[127] 개인 정보 보호의 맥락에서 부분적으로 불일치하는 주된 이유는 사용자가 위험과 보호 정도에 대한 인식이 부족하기 때문입니다.[128] 사용자는 온라인에 정보를 공개하는 것의 피해를 과소평가할 수 있습니다. 반면에, 일부 연구자들은 그 불일치가 기술을 읽고 쓸 줄 아는 능력의 부족과 부지의 설계 때문에 생긴다고 주장합니다.[129] 예를 들어 사용자는 개인 정보 보호에 신경을 쓰더라도 기본 설정을 변경하는 방법을 모를 수 있습니다. 심리학자 Sonja Utz와 Nicole C. Krämer는 특히 사용자가 개인 정보 보호 문제와 인상 관리 사이에서 절충해야 할 때 개인 정보 보호 역설이 발생할 수 있다고 지적했습니다.[130]

비합리적 의사결정에 관한 연구

수잔 바르트(Susanne Barth)와 메노 D(Menno D)가 수행한 연구.T. de Jo는 특히 모바일 컴퓨팅과 관련하여 비합리적인 수준에서 의사결정이 이루어지고 있음을 보여줍니다. 특히 모바일 애플리케이션은 위험 요소를 평가하지 않고 의사 결정에 박차를 가하는 방식으로 구축되는 경우가 많습니다. 이러한 무의식적 메커니즘에 대한 보호 조치는 앱을 다운로드하고 설치하는 동안 접근하기 어려운 경우가 많습니다. 사용자 프라이버시를 보호하기 위한 메커니즘이 마련되어 있더라도 사용자는 이러한 메커니즘을 활성화할 지식이나 경험이 없을 수 있습니다.[131]

모바일 애플리케이션 사용자는 일반적으로 개인 데이터가 어떻게 사용되는지에 대한 지식이 거의 없습니다. 다운로드할 애플리케이션을 결정할 때 일반적으로 애플리케이션 공급업체가 제공하는 개인 데이터 수집 및 사용에 관한 정보를 효과적으로 해석하지 못합니다.[132] 다른 연구에 따르면 이러한 해석 가능성의 결여는 사용자가 개인 데이터 사용에 대한 요청된 권한보다 비용, 기능, 디자인, 평가, 리뷰 및 다운로드 횟수에 의해 훨씬 더 많이 좌우된다는 것을 의미합니다.[133]

개인정보 보호에 대한 경제적 가치 평가

프라이버시 위험을 발생시키려는 의지는 위험 태도, 개인 정보에 대한 개인적 가치, 그리고 프라이버시에 대한 일반적인 태도(일반적으로 설문조사를 사용하여 측정됨)를 포함한 복합적인 요소들에 의해 주도되는 것으로 의심됩니다.[134] 여러 유형의 개인 정보의 금전적 가치를 결정하는 것을 목표로 하는 한 실험은 개인 정보에 대한 상대적으로 낮은 평가를 나타냈습니다.[132] 데이터의 가치를 확인하려면 "개인 정보의 주식 시장"이 필요하다는 주장에도 불구하고,[135] 감시 자본주의와 대량 감시 산업은 기업과 정부 간에 공유되는 이러한 형태의 데이터에 가격표를 붙입니다.

정보비대칭

사용자는 항상 자신이 공언한 개인 정보 보호 문제에 부응할 수 있는 도구를 제공받지 못하며, 이익이 매우 적더라도 개인 정보를 편의성, 기능 또는 재정적 이익과 교환할 의사가 있습니다.[136] 한 연구에 따르면 사람들은 브라우저 기록이 저렴한 식사와 동등한 가치가 있다고 생각합니다.[137] 또 다른 결과는 개인 정보 보호 위험에 대한 태도가 이미 위협을 받고 있는지 여부에 따라 달라지지 않는 것으로 나타났습니다.[134] 사용자 권한 부여 방법론은 사용자에게 개인 정보에 근거한 결정을 내릴 수 있는 충분한 맥락을 제공하는 방법을 설명합니다.

프라이버시 침해의 본질적 필요성

Andréa Bigger와 David J. Krieger는 사용자가 개인 데이터를 공유하지 않으면 존재할 수 없는 서비스에 대해 개인 정보 역설이 역설이 아니라 개인 정보 딜레마로 간주되어야 한다고 제안합니다.[137] 그러나 일반 대중에게는 일반적으로 개인 데이터를 공유할지 여부에 대한 선택권이 주어지지 [12][48]않기 때문에 개인 데이터를 공유하지 않고는 진정으로 서비스가 존재할 수 없다는 주장을 확인하기가 어렵습니다.

개인정보 보호 미적분 모델

이 섹션은 확장이 필요합니다. 개인 정보 취급 미적분 모델의 역학 및 개인 정보 취급 역설과 어떻게 관련되는지에 대한 더 많은 설명이 필요합니다. 추가하여 도움을 드릴 수 있습니다. (2023년 6월) |

개인 정보 보호 미적분 모델은 두 가지 요인, 즉 개인 정보 보호 문제(또는 인지된 위험)와 예상되는 이점이 개인 정보 보호 행동을 결정한다고 가정합니다.[138][139] 지금까지 개인 정보 취급 미적분학은 여러 연구를 통해 뒷받침되었습니다.[140][141]

개인 정보 보호를 줄이는 조치

개인 정보 보호의 다른 개념과 마찬가지로 어떤 과정이나 행동이 개인 정보 보호를 제거, 도전, 감소 또는 공격하는지 논의하는 다양한 방법이 있습니다. 1960년 법학자 윌리엄 프로서(William Proser)는 개인 정보 보호를 통해 해결할 수 있는 활동 목록을 다음과 같이 만들었습니다.[142][143]

- 개인의 사적인 공간에 침입하거나 자신의 일을[142] 하거나 고독을 소망하는 행위

- 본인이[142] 공개하기에 민망할 수 있는 개인정보 공개

- 대중이 개인에[142] 대한 잘못된 믿음을 갖게 할 수 있는 개인에 대한 정보에 대한 접근 촉진

- 누군가의 인격권을 침해하고, 그들의 유사성을 이용하여 자신의[142] 것이 아닌 이익을 증진시키는 것

2004년부터 2008년까지 Daniel J. Solove는 이와 다른 역사적 선례를 바탕으로 이미 공개된 정보 수집, 정보 처리, 정보 공유, 개인 정보 획득을 위한 개인 공간 침해 등 사생활에 해로운 행동의 또 다른 분류를 제시했습니다.[144]

정보수집중

사생활을 해치는 상황에서 정보 수집은 정보를 얻기 위해 무언가를 함으로써 얻을 수 있는 모든 정보를 수집하는 것을 의미합니다.[144] 예로는 감시 및 심문이 있습니다.[144] 또 다른 예는 소비자와 마케팅 담당자가 최근 사생활과 같은 것에 대한 우려를 불러일으키는 안면 인식을 통해 비즈니스 맥락에서 정보를 수집하는 방법입니다. 현재 이 주제와 관련된 연구가 진행되고 있습니다.[145]

정보를 집계하는 중

정보를 사용할 수 있을 때 프라이버시가 손상되는 것이 아니라 해당 정보가 세트로 수집된 다음 정보의 집합적인 보고가 프라이버시를 침해하는 방식으로 함께 처리될 때 그 피해가 발생할 수 있습니다.[146] 개인 정보 보호를 줄일 수 있는 이 범주의 작업에는 다음이 포함됩니다.[146]

- 연관되어 있지만 연결되어 있지 않은 많은[146] 정보를 연결하는 데이터 통합

- 식별은 데이터 항목의 비식별화를 해제하는 것을 의미하며, 따라서 특정인을 지정하지 않기 위해 의도된 사실을 특정인과[146] 연관되도록 함으로써 데이터 항목의 비식별화를 해제하는 것을 의미합니다.

- 데이터 보안의 결여와 같은 보안의 결여, 즉 조직이 데이터를 보호할 책임이 있는 대신 데이터를 보유한[146] 사람들에게 해를 끼치는 데이터 침해를 겪는 경우를 포함합니다.

- 2차 사용, 즉 사람들이 특정 목적을 위해 데이터를 공유하는 것에 동의하지만 데이터 기부자의 사전 동의[146] 없이 데이터가 사용되는 방식입니다.

- 제외는 개인에게 데이터를 관리하거나 사용에[146] 참여할 수 있는 기회를 제공하려는 시도 없이 개인의 데이터를 사용하는 것입니다.

정보전파

당신의 개인 정보를 세상에 판매할 친구들 중에 그를 포함시키지 마십시오.

정보 전파는 비밀리에 공유된 정보가 정보 주체에게 해를 끼치는 방식으로 공유되거나 공유될 수 있다고 위협받을 때 사생활에 대한 공격입니다.[146]

이에 대한 다양한 예가 있습니다.[146] 기밀 침해는 한 주체가 개인의 정보를 비공개하기로 약속한 다음 그 약속을 어기는 것입니다.[146] 공개는 정보가 수집된 방법이나 사용 가능하게 하려는 의도에 관계없이 정보의 주체를 해치는 방식으로 개인에 대한 정보를 더 쉽게 접근할 수 있도록 만드는 것입니다.[146] 노출은 공개된 정보가 대상자에게 감정적이거나 사생활 경험, 나체 또는 아마도 사적인 신체 기능을 드러내는 것과 같이 공유하는 것을 금기시하는 특수한 유형의 공개입니다.[146] 접근성 향상은 독싱의 경우와 같이 정보의 가용성을 실제 배포하지 않고 광고하는 것을 의미합니다.[146] 협박은 아마도 누군가를 강요하기 위한 노력의 일환으로 정보를 공유하기 위해 위협을 가하는 것입니다.[146] 전유는 누군가의 인격에 대한 공격이며, 누군가의 명성이나 유사성의 가치를 사용하여 전유된 사람의 것이 아닌 이익을 증진시키는 것을 포함할 수 있습니다.[146] 왜곡은 사람에 대한 오해의 소지가 있는 정보나 거짓말을 만드는 것입니다.[146]

침략

사생활에 대한 기대의 하위 집합인 사생활 침해는 개인의 개인 비밀을 지킬 권리에 대한 공격인 반면, 그 세 가지는 이용 가능한 데이터를 오용하는 것이기 때문에 정보를 수집, 집계, 배포하는 것과는 다른 개념입니다.[146] 침해는 공개적인 의도가 있든 없든 정보가 탈취된 사람의 개인적 존엄성과 사적 공간에 대한 권리를 모욕하는 방식으로 포착되는 공격입니다.[146]

침입

침입은 개인의 개인 공간에 원치 않는 침입 및 어떤 이유로든 고독을 의미합니다.[146] 결정적 간섭은 어떤 방식으로든 다른 사람의 개인적 의사 결정 과정에 자신을 투입하는 것으로, 아마도 그 사람의 사적인 결정에 영향을 미치기 위해 그러나 어떤 경우든 개인의 사적인 생각을 방해하는 방식으로 그렇게 하는 것입니다.[146]

사생활 침해 사례

- 2019년에 애플과 아마존의 계약 직원들은 자동 음성 인식 소프트웨어의 품질을 향상시키기 위해 회사의 스마트 스피커에 캡처된 "친밀한 순간"을 계속 들어야 한다고 보고했습니다.[12]

개인정보 보호를 개선하기 위한 기술

개인 정보 보호를 줄이는 작업과 마찬가지로 다양한 범위로 향상시키기 위한 여러 각도의 개인 정보 보호와 여러 기술이 있습니다. 작업이 조직 차원에서 수행되는 경우 사이버 보안이라고 할 수 있습니다.

암호화

개인은 애플이나 아웃룩과 같은 회사에 구축되어 가장 일반적인 PGP 또는 두 개의 암호화 프로토콜인 S/MIME을 사용하여 전자 메일을 암호화할 수 있습니다.[147] 수신자만 메시지를 읽을 수 있도록 메시지를 암호화하는 Signal 메시징 앱은 많은 모바일 기기에서 사용할 수 있으며 완벽한 보안 형태를 구현하는 것으로 유명합니다.[148]

익명성.

프록시를 익명화하거나 I2P 및 Tor와 같은 네트워크를 익명화하면 IP 주소 및 위치를 숨겨 인터넷 서비스 공급자(ISP)가 자신이 어느 사이트를 방문하고 누구와 통신하는지 알 수 없도록 할 수 있지만 반드시 타사 데이터 마이닝으로부터 사용자를 보호하는 것은 아닙니다. 익명화 프록시는 사용자가 소프트웨어를 다운로드해야 하는 VPN(Virtual Private Network)과 비교하여 사용자의 장치에 내장되어 있습니다.[149] VPN을 사용하면 서버와 사용자의 컴퓨터 간에 교환되는 모든 데이터 및 연결이 숨겨지므로 사용자의 온라인 데이터가 공유되지 않고 안전하게 보호되어 사용자와 ISP 사이에 장벽이 되며 사용자가 공용 Wi-Fi에 연결된 경우 사용하는 것이 특히 중요합니다. 그러나 사용자는 모든 데이터가 ISP가 아닌 VPN의 서버를 통해 흐른다는 것을 이해해야 합니다. 사용자는 익명화 프록시 또는 VPN을 사용할지 여부를 스스로 결정해야 합니다.

비기술적인 의미에서, 비인지 모드 또는 개인 브라우징 모드를 사용하면 사용자의 컴퓨터가 기록, 인터넷 파일 및 쿠키를 저장하는 것을 방지할 수 있지만, ISP는 여전히 사용자의 검색 기록에 액세스할 수 있습니다. 익명 검색 엔진을 사용하면 사용자의 기록, 클릭을 공유할 수 없으며 광고 차단기를 방해합니다.[150]

사용자 권한 부여

역설적 행동을 어떻게 해결할 것인지에 대한 구체적인 해결책은 여전히 존재하지 않습니다. 많은 노력이 애플리케이션 설치 중에 데이터 액세스 권한을 제한하는 것과 같은 의사 결정 프로세스에 집중되어 있지만, 이를 통해 사용자의 의도와 행동 사이의 격차를 완전히 해소할 수는 없습니다. 수잔 바스와 메노 D.T. de Jong은 사용자가 개인 정보 보호 문제에 대해 더 의식적인 결정을 내리기 위해서는 디자인이 더 사용자 지향적일 필요가 있다고 생각합니다.[131]

기타 보안조치

사회적 의미에서 단순히 사용자가 소셜 미디어에 게시하는 개인 정보의 양을 제한하는 것은 보안을 강화할 수 있으며, 이는 범죄자가 신원 도용을 수행하는 것을 더 어렵게 만듭니다.[150] 또한 복잡한 암호 집합을 생성하고 이중 인증을 사용하면 다양한 데이터 유출이 발생할 때 계정이 손상되는 위험을 줄일 수 있습니다. 게다가, 사용자들은 사용자들의 컴퓨터에 있는 개인 정보에 대한 팝업 스캔과 같은 해로운 바이러스를 차단할 수 있는 안티바이러스 소프트웨어를 사용함으로써 그들의 디지털 사생활을 보호해야 합니다.[151]

법적 방법

사용자의 보호를 촉진하는 법률이 있지만 미국과 같은 일부 국가에서는 연방 디지털 개인 정보 보호법이 없으며 개인 정보 설정은 현재 제정된 개인 정보 보호법의 상태에 따라 본질적으로 제한됩니다. 개인 정보 보호를 강화하기 위해 사용자는 대표자와 대화를 시작할 수 있으며, 대표자에게 개인 정보 보호가 주요 관심사임을 알리게 되어 개인 정보 보호법이 추가로 제정될 가능성이 높아집니다.[152]

인간이 아닌 동물의 프라이버시

생물학자이자 자연사학자인 데이비드 애튼버러(David Attenborough)는 런던 동물원에서 고릴라에 의한 짧은 탈출을 논의하면서 고릴라가 "그들의 사생활을 소중히 여긴다"고 단언했습니다.[153]

동물원의 동물들은 동물들을 지켜보는 방문객들의 존재로 인해 해롭거나 다른 행동을 보이는 것으로 밝혀졌습니다.[154]

- 동물원의 솜털 타마린은 전시장 밖 건물의 타마린보다 신체 접촉과 성관계를 포함한 사회적 행동이 적습니다.

- 침팬지는 서로에게 더 공격적으로 변합니다.

- 사자꼬리는 사람의 방문에 직접적인 비율로 속도를 내고 더 많이 물어뜯습니다.

- 한 동물원에서 오랑우탄은 관람객의 밀집도가 낮아지면서 머리를 덜 가리는 것으로 나타났습니다.

참고 항목

참고문헌

- ^ Wells, John C. (2008). Longman Pronunciation Dictionary (3rd ed.). Longman. ISBN 978-1-4058-8118-0.

- ^ Jones, Daniel (2011). Roach, Peter; Setter, Jane; Esling, John (eds.). Cambridge English Pronouncing Dictionary (18th ed.). Cambridge University Press. ISBN 978-0-521-15255-6.

- ^ "privacy (n.)", Etymology Dictionary, November 17, 2020, retrieved November 18, 2020

- ^ a b DeCew, Judith (2015-01-01). Zalta, Edward N. (ed.). Privacy (Spring 2015 ed.). Metaphysics Research Lab, Stanford University.

- ^ 시라크 29:21

- ^ "4 Harvard Law Review 193 (1890)". Groups.csail.mit.edu. 1996-05-18. Retrieved 2019-08-22.

- ^ 정보 프라이버시, CIPP(Certified Information Privacy Professional) 공식 참조, Swire, 2007

- ^ "Nineteen Eighty-four Summary, Characters, Analysis, & Facts". Encyclopedia Britannica. Retrieved 2021-09-27.

- ^ Leetaru, Kalev. "As Orwell's 1984 Turns 70 It Predicted Much Of Today's Surveillance Society". Forbes. Retrieved 2021-09-27.

- ^ a b c d e f g h i Solove 2010, pp. 3~4.

- ^ "Alan Westin is the father of modern data privacy law". Osano. 2020-07-24. Retrieved 2021-09-28.

- ^ a b c "Silicon Valley is Listening to Your Most Intimate Moments". Bloomberg.com. Bloomberg Businessweek. 2019-12-11. Retrieved 2021-06-02.

- ^ "United States v. Jones". Oyez. Retrieved 2021-09-27.

- ^ "Riley v. California". Oyez. Retrieved 2021-09-27.

- ^ "Carpenter v. United States". Oyez. Retrieved 2021-09-27.

- ^ "17 disturbing things Snowden has taught us (so far)". The World from PRX. Retrieved 2021-09-28.

- ^ "Privacy vs Security: A pointless false dichotomy?". Archived from the original on 2023-01-31.

- ^ Ari Ezra Waldman (2021). "One Book in One Page". Industry Unbound: The Inside Story of Privacy, Data, and Corporate Power. Cambridge University Press. p. x. doi:10.1017/9781108591386. ISBN 978-1-108-49242-3.

- ^ "The Little-Known Data Broker Industry Is Spending Big Bucks Lobbying Congress". April 2021. Archived from the original on 2023-04-22.

- ^ a b c "The Web Means the End of Forgetting". The New York Times. 2010-07-25. Archived from the original on 2019-03-10.

- ^ "Privacy". Electronic Frontier Foundation.

- ^ "Legislative Reform". Cyber Civil Rights Initiative.

- ^ Ben Tarnoff (2022). "Preface: Among the Eels". Internet for the People: The Fight for Our Digital Future. Verso Books. pp. 8–9. ISBN 978-1-83976-202-4.

- ^ "Fighting Identity Theft with the Red Flags Rule: A How-To Guide for Business". Federal Trade Commission. 2013-05-02. Retrieved 2021-09-28.

- ^ Tiku, Nitasha. "How Europe's New Privacy Law Will Change the Web, and More". Wired. ISSN 1059-1028. Retrieved 2021-10-26.

- ^ "Children's Online Privacy Protection Rule ("COPPA")". Federal Trade Commission. 2013-07-25. Retrieved 2021-09-28.

- ^ "Fair Credit Reporting Act". Federal Trade Commission. 19 July 2013. Retrieved 2023-06-18.

- ^ "Facebook: active users worldwide". Statista. Retrieved 2020-10-11.

- ^ Hugl, Ulrike(2011), "온라인 소셜 네트워킹의 개인정보 보호 가치 검토", 인터넷 리서치, 21(4), 출판, http://www.emeraldinsight.com/journals.htm?issn=1066-2243&volume=21&issue=4&articleid=1926600&show=abstract Achive the Wayback Machine 2014-03-28

- ^ Kosinski, Michal; Stillwell, D.; Graepel, T. (2013). "Private traits and attributes are predictable from digital records of human behavior". Proceedings of the National Academy of Sciences. 110 (15): 5802–5805. Bibcode:2013PNAS..110.5802K. doi:10.1073/pnas.1218772110. PMC 3625324. PMID 23479631.

- ^ "Self-portraits and social media: The rise of the 'selfie'". BBC News. 2013-06-07. Retrieved 2021-03-17.

- ^ Giroux, Henry A. (2015-05-04). "Selfie Culture in the Age of Corporate and State Surveillance". Third Text. 29 (3): 155–164. doi:10.1080/09528822.2015.1082339. ISSN 0952-8822. S2CID 146571563.

- ^ Dhir, Amandeep; Torsheim, Torbjørn; Pallesen, Ståle; Andreassen, Cecilie S. (2017). "Do Online Privacy Concerns Predict Selfie Behavior among Adolescents, Young Adults and Adults?". Frontiers in Psychology. 8: 815. doi:10.3389/fpsyg.2017.00815. ISSN 1664-1078. PMC 5440591. PMID 28588530.

- ^ CTVNews.ca Staff (October 14, 2012). "In wake of Amanda Todd suicide, MPs to debate anti-bullying motion". CTV News. Archived from the original on October 29, 2013. Retrieved October 17, 2012.

- ^ Boutilier, Alex (April 13, 2014). "Amanda Todd's mother raises concerns about cyberbullying bill: Families of cyberbullying victims want legislation, but some have concerns about warrantless access to Canadians personal data". www.thestar.com. Archived from the original on October 28, 2016. Retrieved September 12, 2016.

- ^ Todd, Carol (May 14, 2014). "Carol Todd's Testimony regarding Bill C-13". www.openparliament.ca. Archived from the original on September 18, 2016. Retrieved September 12, 2016.

- ^ "Real-Name Online Registration to Be Scrapped". The Chosun Ilbo. Archived from the original on 2023-04-23.

- ^ Empirical analysis of online anonymity and user behaviors: the impact of real name policy. Hawaii International Conference on System Sciences (45th ed.). IEEE Computer Society. 2012.

- ^ "Law, Policies and Regulations". 24 September 2019. Retrieved 2023-06-19.

- ^ "Florida Anti-Bullying Laws and Policies". 24 September 2019. Retrieved 2023-06-19.

- ^ de Montjoye, Yves-Alexandre; César A. Hidalgo; Michel Verleysen; Vincent D. Blondel (March 25, 2013). "Unique in the Crowd: The privacy bounds of human mobility". Scientific Reports. 3: 1376. Bibcode:2013NatSR...3E1376D. doi:10.1038/srep01376. PMC 3607247. PMID 23524645.

- ^ Athanasios S. 불로디모스와 샤랄람포스 Z. Patrikakis, "Context Aware Service를 위한 엔트로피 관점에서의 프라이버시 정량화", Information Society 저널의 Identity 특집호, "Identity Management in Grid and SOA", Springer, vol. 2, no 2, 2009년 12월

- ^ Whittaker, Zack. "AccuWeather caught sending user location data – even when location sharing is off". ZDNet. Retrieved 2021-11-22.

- ^ Kirk, Jeremy (March 20, 2017). "McShame: McDonald's API Leaks Data for 2.2 Million Users". www.bankinfosecurity.com. Retrieved 2021-11-22.

- ^ 팝킨, 헬렌 A.S "정부 관리들은 비밀 아이폰 추적에 대한 답을 원하지 않습니다." MSNBC, "Technology", 2011년 4월 21일

- ^ "Apple faces questions from Congress about iPhone tracking". Computerworld. 2011-04-21. Archived from the original on 2019-07-20.

- ^ "Apple denies tracking iPhone users, but promises changes". Computerworld. 2011-04-27. Archived from the original on 2023-03-29.

- ^ a b "Complaint for Injunctive and Other Relief" (PDF). The Superior Court of the State of Arizona In and For the County of Maricopa. 2021-06-03. Retrieved 2021-06-03.

- ^ "Global Digital Ad Spending 2019". Insider Intelligence. Retrieved 2023-09-30.

- ^ a b Chen, Brian X. (2021-09-16). "The Battle for Digital Privacy Is Reshaping the Internet". The New York Times. ISSN 0362-4331. Retrieved 2021-11-22.

- ^ "Google Facing Fresh E.U. Inquiry Over Ad Technology". The New York Times. 2021-06-22. Archived from the original on 2023-04-15.

- ^ "EFF technologist cites Google "breach of trust" on FLoC; key ad-tech change agent departs IAB Tech Lab". Information Trust Exchange Governing Association. Retrieved April 16, 2021.

- ^ "Google's FLoC Is a Terrible Idea". Electronic Frontier Foundation. 2021-03-03.

- ^ Kosinski, Michal; Stillwell, D.; Graepel, T. (2013). "Private traits and attributes are predictable from digital records of human behavior". Proceedings of the National Academy of Sciences. 110 (15): 5802–5805. Bibcode:2013PNAS..110.5802K. doi:10.1073/pnas.1218772110. PMC 3625324. PMID 23479631.

- ^ "The Italian Constitution" (PDF). The official website of the Presidency of the Italian Republic. Archived from the original on 2016-11-27.

- ^ Solove 2010, 3쪽.

- ^ Quinn, Michael J. (2009). Ethics for the Information Age. Pearson Addison Wesley. ISBN 978-0-321-53685-3.

- ^ "Privacy Guidelines". OECD. Retrieved 2019-08-22.

- ^ Cate, Fred H.; Collen, Peter; Mayer-Schönberger, Viktor. Data Protection Principles for the 21st Century. Revising the 1980 OECD Guidelines (PDF) (Report). Archived from the original (PDF) on 2018-12-31. Retrieved 2019-02-01.

- ^ Jensen, Carlos (2004). Privacy policies as decision-making tools: an evaluation of online privacy notices. CHI.

- ^ "The Privacy Act". Home. 10 March 2023.

- ^ "For Your Information". Alrc.gov.au. 2008-08-12. Retrieved 2019-08-22.

- ^ 개인정보보호법 개정안 (사생활보호 강화) 법안 2012.

- ^ Zhong, Guorong (2019). "E-Commerce Consumer Privacy Protection Based on Differential Privacy". Journal of Physics: Conference Series. 1168 (3): 032084. Bibcode:2019JPhCS1168c2084Z. doi:10.1088/1742-6596/1168/3/032084. S2CID 169731837.

- ^ Burghardt, Buchmann, Böhm, Kühling, Sivridis e-민주주의에 관한 제3차 회의의 데이터 보호법 집행 부족에 관한 연구, 2009.

- ^ Mark Scott (3 December 2014). "French Official Campaigns to Make 'Right to be Forgotten' Global". nytimes. Retrieved 14 April 2018.

- ^ "What Happens When a Billion Identities Are Digitized?". Yale Insights. 27 March 2020. Retrieved 2021-11-22.

- ^ Masiero, Silvia (2018-09-24). "Explaining Trust in Large Biometric Infrastructures: A Critical Realist Case Study of India's Aadhaar Project". The Electronic Journal of Information Systems in Developing Countries. 84 (6): e12053. doi:10.1002/isd2.12053.

- ^ McCarthy, Julie (2017-08-24). "Indian Supreme Court Declares Privacy A Fundamental Right". NPR. Retrieved 2021-11-22.

- ^ Saberin, Zeenat. "India's top court upholds validity of biometric ID card". www.aljazeera.com. Retrieved 2021-11-22.

- ^ 베컴의 심판은 규칙을 바꾸나요? BBC 뉴스 (2005년 4월 27일 회수).

- ^ "개인정보 툴킷" 영국 Wayback Machine Information Commissioner Office에서 아카이브된 2009-01-03

- ^ "Fourth Amendment". LII / Legal Information Institute. Retrieved 2021-03-20.

- ^ "DOBBS v. JACKSON WOMEN'S HEALTH ORGANIZATION". LII / Legal Information Institute. Retrieved 2022-06-25.

- ^ Frias, Lauren. "What is Griswold v. Connecticut? How access to contraception and other privacy rights could be at risk after SCOTUS overturned Roe v. Wade". Business Insider. Retrieved 2022-06-25.

- ^ "The Privacy Act". Freedom of Information Act. US Department of State. 2015-05-22. Archived from the original on 2015-08-10. Retrieved 2015-11-19.

- ^ 어린이 온라인 사생활 보호법, 15 U.C. § 6501 etq.

- ^ 미국 수정 헌법 제4조

- ^ "Visit to the United States of America".

- ^ Nissenbaum, Helen (2009). Privacy in Context Technology, Policy, and the Integrity of Social Life. Stanford, CA: Stanford University Press. ISBN 978-0804772891.

- ^ a b c Solove 2010, pp. 15-17.

- ^ Warren and Brandeis, "The Right to Privacy" (1890) 4 Harvard Law Review 193

- ^ a b c d Solove 2010, p. 19.

- ^ Godkin, E.L. (December 1880). "Libel and its Legal Remedy". Atlantic Monthly. 46 (278): 729–739.

- ^ Oulasvirta, Antti; Suomalainen, Tiia; Hamari, Juho; Lampinen, Airi; Karvonen, Kristiina (2014). "Transparency of Intentions Decreases Privacy Concerns in Ubiquitous Surveillance". Cyberpsychology, Behavior, and Social Networking. 17 (10): 633–638. doi:10.1089/cyber.2013.0585. PMID 25226054.

- ^ Gavison, Ruth (1980). "Privacy and the Limits of Law". Yale Law Journal. 89 (3): 421–471. doi:10.2307/795891. JSTOR 795891.

- ^ Bok, Sissela (1989). Secrets : on the ethics of concealment and revelation (Vintage Books ed.). New York: Vintage Books. pp. 10–11. ISBN 978-0-679-72473-5.

- ^ Solove 2010, 24쪽.

- ^ 인용문은 Alan Westin의 것입니다.Westin, Alan F.; Blom-Cooper, Louis (1970). Privacy and freedom. London: Bodley Head. p. 7. ISBN 978-0-370-01325-1.

- ^ "Predicting Data that People Refuse to Disclose; How Data Mining Predictions Challenge Informational Self-Determination". openaccess.leidenuniv.nl. Retrieved 2017-07-19.

- ^ Mantelero, Alessandro (2014-12-01). "The future of consumer data protection in the E.U. Re-thinking the "notice and consent" paradigm in the new era of predictive analytics". Computer Law & Security Review. 30 (6): 643–660. doi:10.1016/j.clsr.2014.09.004. ISSN 0267-3649. S2CID 61135032.

- ^ a b c d Westin, Alan (1967). Privacy and Freedom. New York: Atheneum.

- ^ a b c d Hughes, Kirsty (2012). "A Behavioural Understanding of Privacy and Its Implications for Privacy Law". The Modern Law Review. 75 (5): 806–836. doi:10.1111/j.1468-2230.2012.00925.x. S2CID 142188960.

- ^ Solove 2010, 21쪽.

- ^ Posner, Richard A. (1983). The economics of justice (5. print ed.). Cambridge, MA: Harvard University Press. p. 271. ISBN 978-0-674-23526-7.

- ^ a b Solove 2010, 22-23쪽.

- ^ a b c Reiman, Jeffrey (1976). "Privacy, Intimacy, and Personhood". Philosophy & Public Affairs.

- ^ a b c d Benn, Stanley. "Privacy, freedom, and respect for persons". In Schoeman, Ferdinand (ed.). Philosophical Dimensions of Privacy: An Anthology. New York: Cambridge University Press.

- ^ a b c d e f Kufer, Joseph (1987). "Privacy, Autonomy, and Self-Concept". American Philosophical Quarterly.

- ^ Goffman, Erving (1968). Asylums: Essays on the Social Situation of Mental Patients and Other Inmates. New York: Doubleday.

- ^ a b c Altman, Irwin (1975). The Environment and Social Behavior: Privacy, Personal Space, Territory, and Crowding. Monterey: Brooks/Cole Publishing Company.[ISBN 실종]

- ^ a b c Solove 2010, 35쪽.

- ^ Rachels, James (Summer 1975). "Why Privacy is Important". Philosophy & Public Affairs. 4 (4): 323–333. JSTOR 2265077.

- ^ Citron, Danielle (2019). "Sexual Privacy". Yale Law Journal. 128: 1877, 1880.

- ^ H. Jeff Smith (1994). Managing Privacy: Information Technology and Corporate America. UNC Press Books. ISBN 978-0807821473.

- ^ a b "Fixing the Fourth Amendment with trade secret law: A response to Kyllo v. United States". Georgetown Law Journal. 2002.

- ^ "Security Recommendations For Stalking Victims". Privacyrights. 11 January 2012. Archived from the original on 11 January 2012. Retrieved 2 February 2008.

- ^ "FindLaw's Writ – Amar: Executive Privilege". Writ.corporate.findlaw.com. 2004-04-16. Retrieved 2012-01-01.

- ^ Popa, C. 등 "개인 정보 관리: 개인 정보 보호에 능한 리더를 위한 기업의 위험과 기회에 대한 통찰력", Carswell(2012), Ch. 6

- ^ 플래허티, D. (1989) 보안 감시 사회에서의 개인 정보 보호: 독일, 스웨덴, 프랑스, 캐나다, 미국 연방 공화국. 채플힐, 미국: 노스캐롤라이나 대학 출판부.

- ^ Posner, R. A. (1981). "The economics of privacy". The American Economic Review. 71 (2): 405–409.

- ^ Lessig(2006), p. 229: "내가 보기에, 사람들이 권리를 재산권으로 생각한다면 사생활의 보호는 더 강해질 것입니다."

- ^ Lessig(2006).

- ^ Johnson, Deborah (2009). Beauchamp; Bowie; Arnold (eds.). Ethical theory and business (8th ed.). Upper Saddle River, NJ: Pearson/Prentice Hall. pp. 428–442. ISBN 978-0-13-612602-7.

- ^ 리건, P.M. (1995) 개인 정보 보호 법제화: 기술, 사회적 가치, 공공 정책. 채플힐: 노스캐롤라이나 대학 출판부.[ISBN missing][page needed]

- ^ "United Nations Universal Declaration of Human Rights". 1948. Archived from the original on 2014-12-08.

- ^ 쉐이드, L.R. (2008) "캐나다에서 사생활에 대한 권리를 고려하고 있습니다." 과학기술학회보, 28(1), 80–91.

- ^ 와트, 엘리자. "감시시대 온라인 사생활 보호를 위한 국제인권법의 역할" 2017년 제9차 사이버 분쟁 국제 회의(CyCon), 1-14쪽. IEEE, 2017.

- ^ a b 스와츠, J., "Opting In": A Privacy Paradox", 워싱턴 포스트, 2000년 9월 03일, H.1.

- ^ Bedrick, B., Lerner, B., Whitehead, B. "사생활 역설: 서론", 뉴스 미디어와 법, 워싱턴 DC, 22권, 1998년 봄 2호, pp. P1–P3.

- ^ J. Sweat "프라이버시 역설: 고객은 통제를 원한다 – 그리고 쿠폰", Information Week, Manhasset Is, 781, 2000년 4월 10일, 페이지 52.

- ^ "Volume 11, Number 9". firstmonday.org. 4 September 2006. Retrieved 2019-11-25.

- ^ Taddicken, Monika (January 2014). "The 'Privacy Paradox' in the Social Web: The Impact of Privacy Concerns, Individual Characteristics, and the Perceived Social Relevance on Different Forms of Self-Disclosure". Journal of Computer-Mediated Communication. 19 (2): 248–273. doi:10.1111/jcc4.12052.

- ^ Nemec Zlatolas, Lili; Welzer, Tatjana; Heričko, Marjan; Hölbl, Marko (April 2015). "Privacy antecedents for SNS self-disclosure: The case of Facebook". Computers in Human Behavior. 45: 158–167. doi:10.1016/j.chb.2014.12.012.

- ^ Baruh, Lemi; Secinti, Ekin; Cemalcilar, Zeynep (February 2017). "Online Privacy Concerns and Privacy Management: A Meta-Analytical Review: Privacy Concerns Meta-Analysis". Journal of Communication. 67 (1): 26–53. doi:10.1111/jcom.12276.

- ^ Gerber, Nina; Gerber, Paul; Volkamer, Melanie (August 2018). "Explaining the privacy paradox: A systematic review of literature investigating privacy attitude and behavior". Computers & Security. 77: 226–261. doi:10.1016/j.cose.2018.04.002. S2CID 52884338.

- ^ Kaiser, Florian G.; Byrka, Katarzyna; Hartig, Terry (November 2010). "Reviving Campbell's Paradigm for Attitude Research". Personality and Social Psychology Review. 14 (4): 351–367. doi:10.1177/1088868310366452. ISSN 1088-8683. PMID 20435803. S2CID 5394359.

- ^ Acquisti, A., & Gross, R. (2006, 6월) 상상 커뮤니티: 페이스북의 인식, 정보 공유 및 개인 정보 보호. 개인정보 보호 강화 기술(36-58쪽)에서. 스프링어 베를린 하이델베르크.

- ^ S. Livingstone (2008). "Taking risky opportunities in youthful content creation: teenagers' use of social networking sites for intimacy, privacy and self-expression" (PDF). New Media & Society. 10 (3): 393–411. doi:10.1177/1461444808089415. S2CID 31076785.

- ^ Utz, S., & Kramer, N. (2009). 소셜 네트워크 사이트의 개인 정보 보호 역설은 다음과 같습니다. 개인의 특성과 집단 규범의 역할. 사이버심리학: 사이버공간에 관한 심리사회연구 저널, 1. [1] 웨이백머신에서 아카이브 2016-04-13

- ^ a b Barth, Susanne; de Jong, Menno D. T. (2017-11-01). "The privacy paradox – Investigating discrepancies between expressed privacy concerns and actual online behavior – A systematic literature review". Telematics and Informatics. 34 (7): 1038–1058. doi:10.1016/j.tele.2017.04.013. ISSN 0736-5853.

- ^ a b Kokolakis, Spyros (January 2017). "Privacy attitudes and privacy behaviour: A review of current research on the privacy paradox phenomenon". Computers & Security. 64: 122–134. doi:10.1016/j.cose.2015.07.002. S2CID 422308.

- ^ Barth, Susanne; de Jong, Menno D. T.; Junger, Marianne; Hartel, Pieter H.; Roppelt, Janina C. (2019-08-01). "Putting the privacy paradox to the test: Online privacy and security behaviors among users with technical knowledge, privacy awareness, and financial resources". Telematics and Informatics. 41: 55–69. doi:10.1016/j.tele.2019.03.003. ISSN 0736-5853.

- ^ a b Frik, Alisa; Gaudeul, Alexia (2020-03-27). "A measure of the implicit value of privacy under risk". Journal of Consumer Marketing. 37 (4): 457–472. doi:10.1108/JCM-06-2019-3286. ISSN 0736-3761. S2CID 216265480.

- ^ Burkhardt, Kai. "The privacy paradox is a privacy dilemma". Internet Citizen. Retrieved 2020-01-10.

- ^ Egelman, Serge; Felt, Adrienne Porter; Wagner, David (2013), "Choice Architecture and Smartphone Privacy: There's a Price for That", The Economics of Information Security and Privacy, Springer Berlin Heidelberg, pp. 211–236, doi:10.1007/978-3-642-39498-0_10, ISBN 978-3-642-39497-3, S2CID 11701552

- ^ a b Belliger, Andréa; Krieger, David J. (2018), "2. The Privacy Paradox", Network Publicy Governance, Digitale Gesellschaft, vol. 20, transcript Verlag, pp. 45–76, doi:10.14361/9783839442135-003, ISBN 978-3-8394-4213-5, S2CID 239333913

- ^ Laufer, Robert S.; Wolfe, Maxine (July 1977). "Privacy as a Concept and a Social Issue: A Multidimensional Developmental Theory". Journal of Social Issues. 33 (3): 22–42. doi:10.1111/j.1540-4560.1977.tb01880.x.

- ^ Culnan, Mary J.; Armstrong, Pamela K. (February 1999). "Information Privacy Concerns, Procedural Fairness, and Impersonal Trust: An Empirical Investigation". Organization Science. 10 (1): 104–115. doi:10.1287/orsc.10.1.104. ISSN 1047-7039. S2CID 54041604.

- ^ Trepte, Sabine; Reinecke, Leonard; Ellison, Nicole B.; Quiring, Oliver; Yao, Mike Z.; Ziegele, Marc (January 2017). "A Cross-Cultural Perspective on the Privacy Calculus". Social Media + Society. 3 (1): 205630511668803. doi:10.1177/2056305116688035. ISSN 2056-3051.

- ^ Krasnova, Hanna; Spiekermann, Sarah; Koroleva, Ksenia; Hildebrand, Thomas (June 2010). "Online Social Networks: Why We Disclose". Journal of Information Technology. 25 (2): 109–125. doi:10.1057/jit.2010.6. ISSN 0268-3962. S2CID 33649999.

- ^ a b c d e Solove 2010, 101쪽.

- ^ Prosser, William (1960). "Privacy". California Law Review. 48 (383): 389. doi:10.2307/3478805. JSTOR 3478805.

- ^ a b c Solove 2010, 103쪽.

- ^ Zhou, Yinghui; Lu, Shasha; Ding, Min (2020-05-04). "Contour-as-Face Framework: A Method to Preserve Privacy and Perception". Journal of Marketing Research. 57 (4): 617–639. doi:10.1177/0022243720920256. ISSN 0022-2437. S2CID 218917353.

- ^ a b c d e f g h i j k l m n o p q r s t Solove 2010, pp. 104–05.

- ^ "How to Encrypt Email (Gmail, Outlook, iOS, Yahoo, Android, AOL)". Panda Security Mediacenter. 2021-03-02. Retrieved 2021-11-22.

- ^ "Signal Messenger: Speak Freely". Signal Messenger. Retrieved 2021-11-22.

- ^ "Anonymizers vs. VPNs: Everything You Need to Know". Privacy & VPN Blog – Orchid. 2021-05-11. Retrieved 2022-01-22.

- ^ a b "7 Tips to Manage Your Identity and Protect Your Privacy Online". Stay Safe Online. Retrieved 2021-11-22.

- ^ Gordon, Whitson (25 January 2019). "How to Protect Your Digital Privacy". The New York Times. Retrieved 2021-11-22.

- ^ "Your Technology Is Tracking You. Take These Steps For Better Online Privacy : Life Kit". NPR.org. Retrieved 2021-11-22.

- ^ "David Attenborough: zoos should use peepholes to respect gorillas' privacy". The Guardian. Agence France-Presse. 18 October 2016. Retrieved 10 August 2022.

- ^ Eveleth, Rose (31 January 2020). "Animals Need Digital Privacy Too". Wired. Retrieved 10 August 2022.

인용된 작품

- Lessig, Lawrence (2006). "ELEVEN: Privacy". Code (2.0 ed.). Lawrence Lessig. ISBN 978-0-465-03914-2. Retrieved 30 June 2022.

- Solove, Daniel J. (2010). Understanding Privacy. Harvard University Press. ISBN 978-0674035072.

더보기

| 라이브러리 리소스 정보 사생활 |

- Singleton, Solveig (2008). "Privacy". In Hamowy, Ronald (ed.). The Encyclopedia of Libertarianism. Thousand Oaks, CA: Sage; Cato Institute. pp. 390–392. doi:10.4135/9781412965811.n242. ISBN 978-1412965804. LCCN 2008009151. OCLC 750831024.