방첩

Counterintelligence

반첩보란 한 기관의 정보 프로그램을 [1]야당의 정보기관으로부터 보호하기 위한 활동이다.정보 수집 및 외세, 조직 또는 개인에 의한 스파이, 파괴행위, 암살 또는 기타 정보활동을 방지하기 위한 활동을 포함한다.

많은 국가는 국내, 국제 및 대테러와 같은 방첩의 다른 측면에 초점을 맞춘 여러 조직을 보유하게 될 것이다.미국 연방수사국과 같은 일부 주에서는 경찰 구조의 일부로 공식화할 것입니다.다른 국가들은 영국의 MI5와 같은 독립 기구를 설립할 것이다.

역사

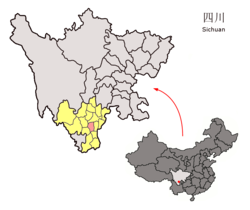

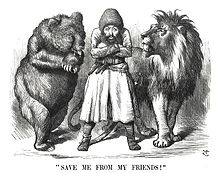

간첩의 현대적 전술과 전담 정부 정보 기관은 19세기 후반에 발전했다.이러한 발전의 핵심 배경은 1830년과 1895년 사이에 중앙아시아 전역에서 대영제국과 러시아 제국 사이의 전략적 경쟁과 갈등인 The Great Game이었다.이 지역에 대한 러시아의 야망과 그것이 인도에서 영국의 지위에 가해지는 잠재적 위협에 맞서기 위해, 인도 공민국은 감시, 정보 및 방첩 시스템을 구축했다.이 그림자 같은 갈등의 존재는 루디야드 키플링의 유명한 스파이 책 킴(1901)에서 대중화되었는데, 그는 그레이트 게임(키플링이 대중화한 문구)을 "낮이든 [2]밤이든 멈추지 않는" 스파이이자 정보 충돌로 묘사했다.

전담 정보 및 방첩 조직의 설립은 유럽 주요 강대국들 간의 식민지 경쟁과 군사 기술의 가속화와 많은 관련이 있었다.간첩활용이 보편화되면서 기존 경찰과 내부 보안군의 역할을 외국 간첩을 탐지하고 대응하는 역할로 확대하는 것이 급선무였다.Avifenzbureau (1850년 오스트리아 제국에서 설립)는 세르비아에서 활동하는 범슬라비스트 운동에 대항하는 19세기 후반부터의 역할을 했다.

1894-1906년 프랑스 드레퓌스 사건의 여파가 있은 후,[3] 프랑스군의 대간첩에 대한 책임은 1899년 내무부가 감독하는 원래 질서 집행과 공공 안전을 책임지는 기관인 Séré généale로 넘어갔다.

오크라나는[4] 1880년 러시아 제국 전체의 정치적 테러와 좌익 혁명 활동에 맞서 싸우기 위해 처음 결성되었으며, 또한 적의 [5]스파이 행위에 대항하는 임무를 맡았다.주요 관심사는 해외로부터의 전복적 행동을 계획하고 자주 일했던 혁명가들의 활동이었다.그것은 그들의 활동을 감시하기 위해 표트르 라흐코프스키가 운영하는 파리에 지부를 설립했다.이 기관은 비밀 작전, 첩보 요원, 그리고 개인 서신 가로채기와 판독을 포함한 많은 방법을 목표를 달성하기 위해 사용했다.Okhrana는 종종 볼셰비키를 [6]포함한 혁명 그룹의 활동을 침투시키는 데 성공한 요원을 사용한 것으로 악명이 높았다.

정부가 직접 운영하는 통합 방첩 기관도 설치됐다.영국 정부는 1909년 정부의 모든 반정보 활동을 완전히 통제하는 최초의 독립적이고 부서 간 기관으로서 비밀 서비스국을 설립했습니다.

윌리엄 멜빌의 강력한 로비와 독일군의 동원 계획과 보어족에 대한 재정적 지원의 증거를 얻은 후, 영국 정부는 1903년 멜빌을 지휘하는 육군 사무소의 새로운 정보 부서인 MO3(이후 MO5로 재지정)의 구성을 승인했다.런던의 한 아파트에서 비밀리에 일하면서 멜빌은 특수 지사를 운영하면서 축적한 지식과 외국과의 연락을 활용하여 방첩과 외국 정보 업무를 모두 수행했습니다.

그 성공에 따라, 정보 위원회는 리처드 홀데인과 윈스턴 처칠의 지원을 받아 1909년 영국과 해외의 비밀 정보 운영을 통제하기 위한 해군, 육군, 외무부의 공동 이니셔티브로서 비밀 정보국을 설립하였고, 특히 그 활동에 집중하였다.독일 제국 정부의 아이즈.첫 감독은 조지 맨스필드 스미스 커밍 경이었다.[7]비밀경호국은 1910년에 외국과 반정보국 국내기관으로 분리되었다.버논 켈 경이 이끄는 후자는 원래 대규모 독일 [8]스파이 행위에 대한 대중의 두려움을 잠재우기 위한 것이었다.경찰력을 가진 권한이 없는 켈은 스코틀랜드 특수부(Basil Thomson이 수장)와 광범위하게 연락을 취했고 전쟁 중 독일군과 협력하는 인도 혁명가들의 업무를 방해하는데 성공했다.신설된 비밀정보국은 경쟁부처와 군부처가 서로 협의나 협력을 거의 하지 않고 자체 우선순위로 업무를 수행하는 시스템 대신 부처 간 조직으로, 모든 관련 부처에 [9]정보보고서를 제출했다.

정부에서는 지금까지의 임시방편적인 방법과는 달리, 처음으로 평시 중앙집중식 독립정보 및 반정보 관료조직에 색인화된 등록부와 정의된 절차를 이용할 수 있게 되었습니다.

분류

집단 방첩은 실체를 지향하는 상대방의 정보 수집 능력에 대한 정보를 얻는 것이다.

방어적인 반정보가 적대적인 정보기관의 침투 노력을 방해하고 있다.

공격 방첩은 시스템에 대한 상대방의 노력을 파악하여 상대방의 에이전트를 이중 스파이로 "전환"하거나 잘못된 정보를 제공하여 [10]보고함으로써 이러한 공격을 조작하려고 시도하는 것입니다.

반정보, 반테러, 정부

많은 정부가 정보 수집 서비스와는 별도로 반정보 기관을 조직하고 있습니다.대부분의 국가에서는 방첩 임무가 여러 조직에 분산되어 있지만, 대개는 한 조직이 우세합니다.일반적으로 국내 방첩 기관이 있으며,[11] 일반적으로 미국 연방수사국(Federal Bureau of Investigation)과 같은 더 큰 법 집행 기관의 일부입니다.

영국에는 MI5로도 알려진 별도의 보안 서비스 기관이 있는데, MI5는 직접적인 경찰 권한을 가지고 있지 않지만 체포를 수행하고 영장을 발부받아 [12]수색 등을 할 수 있는 법 집행 기관과 긴밀히 협력합니다.

러시아 연방의 주요 국내 보안 조직은 FSB로, 주로 소련 KGB의 제2총국장과 제3총국장 출신이다.

캐나다는 일반 방어용 방첩(콘트라인전스), 보안 정보(공격용 방첩을 수행하는 데 필요한 정보 준비), 사법 기관 정보 및 공격용 방첩의 기능을 구분합니다.

군사조직은 국내와 해외에 [13]배치될 때 모두 보호활동을 수행할 수 있는 자체 방첩부대를 가지고 있다.나라에 따라서는, 외국에서의 작전에는 민간인과 군대의 다양한 혼합이 있을 수 있다.예를 들어, 공격 방첩은 미 중앙정보국(CIA)의 국가비밀보호국의 임무이지만, 방어 방첩은 미 외교안보국(DSS)의 임무로, 미 대사관과 [14]영사관에서 처리되는 인력과 정보를 보호하기 위해 일한다.

반간첩이라는 용어는 HUMINT에 대항하는 데 특유하지만, 사실상 모든 공격적 반첩은 인간의 원천을 착취하는 것을 포함하기 때문에, "공격적 반첩"이라는 용어는 모호한 표현을 피하기 위해 여기서 사용된다.

다른 나라들도 FIS(Foreign Intelligence Services)에 대한 적절한 방어 조직을 다루는데, 종종 정부 수반 아래에 공통된 권한이 없는 별도의 서비스를 가지고 있습니다.

예를 들어 프랑스는 국내 대테러 체제를 법 집행 체계로 구축한다.프랑스에서는 고위 반테러 치안 판사가 테러에 대한 방어를 담당하고 있다.프랑스 치안판사들은 미국과 영국의 수사관, 검사, 판사와 같은 여러 가지 기능을 가지고 있다.반테러 치안판사는 프랑스 국내 정보기관인 DGSI(Direction généale de la sécurité interriure)에 의뢰할 수 있으며, DGSI는 해외 정보기관인 DGSE와 협력할 수 있다.

스페인은 내무부에 군사적인 지원과 함께 국내 대테러 주도권을 부여한다.국제적 위협에 대한 책임은 국가정보센터(CNI)에 있다.총리에게 직접 보고하는 CNI는 주로 총리실에 직속되는 직원으로 구성된다.2004년 3월 11일 마드리드 열차 폭탄 테러 사건 이후 국가 조사 결과 내무부와 중앙정보국(CNI) 사이에 문제가 발견됐고, 그 결과 국가 대테러 조정 센터가 만들어졌다.스페인의 3/11 위원회는 이 센터가 정보 수집 및 [15]보급뿐만 아니라 운영 조정을 수행할 것을 요구했다.군대는 특정한 군사적 요구를 충족시키기 위한 유기적인 방첩을 가지고 있다.

방첩 임무

프랭크 위스너 잘 알려 진 CIA의 작전 간부 감독 중앙 정보국의 앨런 WDulles,[16]그 대 정보는 본질적으로 좋고 반응이 빠른 부정적인 활동은 인기 있는 오해의 덜레스"를 삭제하다는 것을 세게 밀치다 상황에 반응에만 또는 주로고 카운터에서 움직여 자신의 자서전이 말했다.ini"야당에 의해 선동되었습니다."오히려 그는 정보수집과 우호적인 정보기관 보호 모두에서 "적대적인 [17]정보기관의 구조와 인력"을 창의적이면서도 강력하게 공격할 때 가장 효과적일 수 있다고 본다.오늘날의 반정보 임무는 위협이 민족국가의 통제 하에 있는 외국 정보기관으로 제한되었던 시기부터 확대되었다.위협은 내부 저항세력, 조직 범죄, 초국가 기반 그룹(종종 "테러리스트"로 불리지만 제한적임)을 포함한 비국가적 또는 초국가적 집단의 위협을 포함하도록 확대되었다.그럼에도 불구하고, FIS 용어는 방첩이 보호하는 위협을 지칭하는 일반적인 방법으로 남아있다.

현대의 실무에서는, 몇개의 임무가 국가로부터 현장 레벨까지 방첩과 관련되어 있다.

- 방어적 분석은 자신의 조직 내에서 취약성을 찾아 위해성과 유익성을 적절히 고려하여 발견된 구멍을 메우는 관행입니다.

- 공세적 대간첩은 발견된 FIS 요원을 최소한 무력화시키고 체포하거나 외교관의 경우 그들을 성향이 아닌 사람으로 규정함으로써 추방하는 일련의 기술이다.이 최소치를 넘어서, FIS 직원을 이용하여 자신의 정보를 얻거나, FIS 직원을 적극적으로 조종하여 적대적인 FIS 조직에 피해를 입힌다.

- 반정보병력보호원작전(CFSO)은 테러와 스파이로부터 야전 기지나 병력을 보호하는 데 국가 차원의 커버리지 격차를 메우기 위해 해외에서 실시하는 인적 자원 작전이다.

반지능은 인텔리전스 사이클 보안의 일부이며, 이는 인텔리전스 사이클 관리의 일부입니다.또한 다음과 같은 다양한 보안 분야가 인텔리전스 보안 관리 및 보완에 포함됩니다.

자신의 사회가 실제 또는 잠재적 안보에 대한 정보를 수집하는 조치인 "긍정적 안보"와 관련된 규율은 보안을 보완한다.예를 들어, 통신 인텔리전스가 특정 무선 송신기를 특정 국가에서만 사용하는 것으로 식별하는 경우, 해당 송신기를 자국 내에서 검출하는 것은 방첩이 목표로 삼아야 할 스파이의 존재를 시사합니다.특히, 방첩은 HUMINT의 수집 분야와 중요한 관계가 있으며 적어도 다른 분야와 일부 관계가 있다.방첩은 정보를 생산하고 보호할 수 있다.

정보 기능을 가진 미국의 모든 부서 및 기관은 임무 [18]책임자에 속하는 것을 제외하고 해외에서의 자체 보안에 대해 책임을 집니다.

정부는 세 가지를 보호하려고 합니다.

- 종업원

- 인스톨

- 그들의 업무

많은 정부에서는 이러한 것들을 보호하는 책임이 나뉘어져 있다.역사적으로 CIA는 보안국에 인력과 작전을 보호하는 책임을 부여하고 작전국 내의 여러 그룹(반정보 직원 및 소련 러시아 사단 등 지역(또는 기능))에 작전 보안을 할당했다.한때 반정보부대는 제임스 제수스 앵글턴의 지휘 아래 자율적으로 운영되었다.이후 작전 부서에는 방첩 부서와 중앙 방첩 부서 직원이 더 적게 배치되었다.Aldrich Ames는 유럽 부서의 방첩부에서 소련 첩보 작전 분석을 지휘했습니다.미군 복무는 유사하고 훨씬 더 복잡한 분열이 있었다.

이런 종류의 분열은 분명 긴밀한 연계를 필요로 하며, 사실 이것은 매일 일어나고 있다.미국의 반정보 커뮤니티의 상호의존성은 연락 서비스와의 관계에서도 드러난다.방첩계는 보안에 대한 우려 때문에 이러한 관계를 끊을 수는 없지만,[18] 경험에 비추어 볼 때 관련 위험을 계산해야 한다.

다른 한편으로, 반간첩은 다른 모든 것을 능가하는 하나의 목적을 가지고 있다. 바로 침투이다.KGB가 침투에 중점을 두는 것은 이미 방어적 또는 안보적 관점에서 논의된 사례에서 명백하다.세계 최고의 보안 시스템은 사람을 수반하기 때문에 그에 대한 적절한 방어를 제공할 수 없다.적이 봉쇄되었는지 확인할 수 있는 유일한 방법은 그의 계획을 미리 그리고 자세히 아는 것이다.

게다가, 오직 반대파의 높은 수준의 침투만이 당신의 서비스가 침투했는지 여부를 알려줄 수 있다.고위 탈영자도 그럴 수 있지만, 상대방은 그가 탈영했다는 것을 알고 있으며, 한도 내에서 구제 조치를 취할 수 있다.관통 없이 CE를 실행하는 것은 어둠 속에서 싸우는 것과 같습니다.관통된 CE를 수행하는 것은 마치 [18]통에 물고기를 쏘는 것과 같습니다.

영국군에서는 케임브리지 5호 사건과 이후 MI5 총책임자 로저 홀리스 경에 대한 의혹이 큰 내분을 일으켰다.분명히, 영국은 필비에 의해 침투되었지만, 다른 심각한 침투가 있었는지에 대해서는 공개 토론회에서 밝혀진 적이 없다.미국 군 복무에서는 탈당자인 아나톨리 골리친과 유리 노센코, 그리고 CIA와 영국 보안국(MI5)의 각 지지자들에 대한 모순된 비난으로 상당한 혼란이 있었다.골리친은 앵글턴에 의해 일반적으로 믿어졌다.올레그 펜코프스키를 미영 합동으로 다루는 CIA 측 작전책임자 조지 키세발터는 노센코가 KGB 공장이라는 앵글턴의 이론을 믿지 않았다.노센코는 주로 영국 해군에서 KGB 자산인 존 바솔을 폭로했지만, 바솔은 노센코를 포함한 다른 작전들을 보호하기 위한 KGB의 희생이자 영국 해군의 더 귀중한 정보원이 될 수 있다는 주장이 있었다.

방어용 방첩

방어적 방첩은 자신의 조직 내에서 외국 정보기관(FIS)에 의해 쉽게 악용될 수 있는 장소를 찾는 것에서부터 시작된다.FIS는 반정보 커뮤니티에서 확립된 예술 용어이며, 오늘날 세계에서 "해외"는 "반대"의 줄임말이다.야당은 사실 국가일 수도 있지만 초국가적인 집단일 수도 있고 내부 저항세력일 수도 있다.FIS에 대한 작전은 자국 또는 다른 우호 국가에 대한 것일 수 있다.우호적인 정부를 지원하기 위해 행해질 수 있는 행동 범위에는 군사 또는 반정보 활동뿐만 아니라 인도주의적 원조와 개발에 대한 원조("국가 건설")[19]를 포함한 다양한 기능이 포함될 수 있습니다.

"초국가적 집단"에는 테러 단체뿐만 아니라 초국가적 범죄 조직도 포함될 수 있다.다국적 범죄 조직에는 마약 거래, 돈 세탁, 컴퓨터나 통신 시스템에 대한 갈취, 밀수 등이 포함됩니다.

'반란'은 범죄나 군사적인 수단으로 인정받은 정부에 반대하는 단체일 수 있으며, 또한 해당 정부에 대해 비밀 정보 및 비밀 작전을 수행하는 단체일 수도 있는데, 이는 자신의 것일 수도 있고 우호적인 것일 수도 있다.

반정보 및 대테러 분석은 외국의 정보 및 테러 집단에 대한 전략적 평가를 제공하고 지속적인 작전과 수사를 위한 전술적 선택권을 준비한다.대간첩은 이중간첩, 속임수, 외국인 정보요원 채용과 같은 외국 정보기관에 대한 사전 예방적 행위를 포함할 수 있다.비밀의 HUMINT 정보원은 적의 생각을 가장 잘 파악할 수 있지만, 그들은 또한 자신의 조직에 대한 적의 공격에 가장 취약할 수도 있다.적의 요원을 신뢰하기 전에, 그러한 사람들은 자국에 의해 신뢰받는 것으로 시작되었고 여전히 그 나라에 충성할 수 있다는 것을 기억하라.

공세적인 방첩 작전

위즈너는 자신의 견해와 덜레스의 견해를 강조하면서 정보기관에 대한 외국의 공격이나 침투에 대한 최선의 방어는 그러한 적대적 [17]서비스에 대한 적극적인 조치라고 말했다.이것은 종종 반스파이라고 불립니다: 우호적인 정보 서비스에 대한 적의 스파이 활동이나 물리적 공격을 탐지하고, 피해와 정보 손실을 방지하고, 가능하면, 그 기도에 대한 반격을 되돌리기 위해 취해진 조치입니다.대간첩은 사후 대응적인 것을 넘어 대외 요원을 채용하고, 실제로 자신의 서비스에 충성하는 사람을 깎아내리고, 적대적인 서비스에 유용한 자원을 빼앗음으로써 적대적인 정보 서비스를 적극적으로 전복시키려 한다.이러한 모든 조치는 국가 조직뿐만 아니라 비국가적 위협에도 적용됩니다.

적대행위가 자국 내 또는 경찰과 협력하는 우호적인 행동일 경우 적대적 요원들은 체포되거나 외교관이 성향이 아닌 것으로 선언될 수 있다.자신의 정보기관의 관점에서 보면, 보통 협박의 죽음을 초래할 수 있는 체포나 행동보다는 상황을 자기 편에게 유리하게 이용하는 것이 바람직하다.정보 우선 순위는 때때로 자신의 법 집행 기관의 본능과 충돌하게 되는데, 특히 외국의 위협으로 인해 외국 인력과 자국 국민이 결합될 경우 더욱 그러하다.

경우에 따라서는 체포는 간첩죄에 대한 사형선고를 포함하여 죄수가 협조하거나 중대한 결과에 직면할 수 있는 첫 번째 단계일 수 있다.협력은 다른 서비스에 대해 알고 있는 모든 사람에게 알리되, 가급적 적대적인 서비스에 대한 기만적인 행동을 적극적으로 지원하는 것으로 구성됩니다.

정보 서비스의 반정보 보호

특히 정보 서비스를 위한 방어적 방첩에는 정보 서비스의 문화, 출처, 방법 및 자원에 대한 위험 평가가 포함됩니다.효과적인 인텔리전스 운용에는 리스크가 수반되는 경우가 많기 때문에 리스크 관리는 이러한 평가를 항상 반영해야 합니다.계산된 위험을 감수하더라도 적절한 대응책을 통해 위험을 완화할 필요가 있습니다.

FIS는 특히 개방된 사회를 탐색할 수 있으며, 그러한 환경에서 정보 커뮤니티의 내부자를 전복시킬 수 있었다.공격적 대간첩은 침투자를 찾아내 무력화하는 가장 강력한 도구이지만 유일한 도구는 아니다.프로젝트 슬래머의 초점은 개인이 스스로 방향을 바꾸도록 유도하는 요소를 이해하는 것입니다.개인의 프라이버시를 부당하게 침해하지 않고, 특히 정보 시스템의 사용에서 비정상적인 행동을 발견하도록 시스템을 개발할 수 있습니다.

의사결정자는 적대적인 통제나 조작이 없는 정보를 필요로 합니다.모든 정보수집 분야는 적의 조작을 받기 때문에 모든 수집 플랫폼의 정보 신뢰성을 검증하는 것이 필수적입니다.따라서 각 방첩 조직은 공통 표준에 따라 방첩 임무와 관련된 소스 및 방법의 신뢰성을 검증한다.다른 임무 영역의 경우 USIC는 수집, 분석, 보급 관행 및 기타 정보 활동을 검토하고 개선사항, 모범 사례 및 공통 [20]표준을 권고한다.

인텔리전스는 외부뿐만 아니라 내부 위협에도 취약합니다.전복, 반역 및 유출은 취약성, 정부 및 상업 비밀, 정보 출처 및 방법을 노출시킵니다.내부자 위협은 알드리치 에임스, 로버트 한센, 에드워드 리 하워드 등 주요 비밀 활동에 접근할 수 있었던 미국 국가 안보에 엄청난 피해를 입히는 원인이었다.반정보 파일을 통해 검색의 이상을 탐지하는 전자 시스템이 갖춰져 있었다면 로버트 한센은 그의 소련(그리고 나중에는 러시아) 지불 주인의 활동 혐의를 찾기 위해 일찍 표면화되었을지도 모른다.이상 징후는 단지 특별히 창조적인 분석가가 훈련받은 직관을 가지고 있고 가능한 연관성을 연구하려고 한다는 것을 보여줄 수 있다.

새로운 도구와 기술을 [국가 무기]에 추가함으로써, 반정보 사회는 외국 스파이를 조종하고, 공격적인 수사를 하고, 체포하고, 외국 관리들이 그들의 외교적 지위에 맞지 않는 행위를 했다는 이유로 그들을 추방하거나, 그들을 무의식적으로 12월의 창구로 이용하도록 할 것이다.아니면 그들을 이중 [20]스파이로 만들 수도 있습니다."기다리는 것"은 어떤 사실이나 정보를 알고 있을 뿐만 아니라 정보 활동과의 연관성도 알고 있다는 것을 나타내는 지능 예술 용어이다.

전직 소련 군사정보국(GRU) 장교의 가명인 빅토르 수보로프는 망명하는 휴민트 장교는 그가 떠나는 국가의 자원 봉사 자산이나 방문에 특별한 위협이 된다고 지적한다.따뜻한 환영을 받는 자원봉사자들은 적대적인 정보요원들로부터 경멸을 받는다는 사실을 고려하지 않는다.

공산주의의 추악한 얼굴을 많이 본 소련 작전관은 공산주의에 기꺼이 몸을 파는 사람들에 대해 극도의 거부감을 자주 느낀다.그리고 GRU나 KGB 경찰관이 자신의 범죄 조직과 결별하기로 결정했을 때, 운 좋게도 꽤 자주 일어나는 일이라면, 그가 가장 먼저 할 일은 증오에 찬 [21]자원봉사를 폭로하는 것이다.

방첩력 보호 소스 작업

군사, 외교 및 관련 시설에 대한 공격은 1983년 베이루트에서의 프랑스와 미국의 평화유지군에 대한 공격, 1996년 사우디아라비아의 코바르 타워에 대한 공격, 1998년 콜롬비아 기지 및 2000년 케냐와 탄자니아의 미국 대사관(및 현지 건물)에 대한 공격에서 입증되었듯이 매우 현실적인 위협이다., 그 외 많은.미군 보호 조치는 군인 및 가족, 자원, 시설, 중요 정보에 대한 일련의 조치이며, 대부분의 국가는 이러한 시설을 보호하고 군대의 잠재력을 보존하기 위한 유사한 원칙을 가지고 있다.무력 보호는 사고나 자연재해가 아닌 의도적인 공격에 대한 방어라고 정의됩니다.

방첩력 보호 원천 작전(CFSO)은 일반적으로 비밀스러운 인간 소스 작전이며, 전투 지휘관의 정보 [22]요건을 충족시킬 뿐만 아니라 국가 수준의 커버리지에서 기존의 격차를 메우기 위해 해외에서 수행된다.군경과 현지인들과 어울리는 다른 순찰은 방첩의식을 위한 귀중한 HUMINT 정보원이 될 수 있지만, 그 자체는 CFSO가 아닐 가능성이 높다.Greghorn은 국가 정보기관의 보호와 전투 지휘를 그들이 필요로 하는 정보를 제공하는 데 필요한 정보를 구별한다.무력 보호를 위해.HUMINT를 제공할 수는 있지만 특히 방첩과 [23]관련이 있는 HUMINT는 아닌 외국인과 섞이지 않는 군사 정찰 순찰과 같은 다른 HUMINT 소스가 있다.무력 보호, 정보 서비스 보호 또는 국가 안보 이익 보호를 위한 능동적 대책은 FIS 에이전트 탐지를 위해 HUMINT 규율을 수반하는 경향이 있으며, 비상식 또는 부수적 소스라고도 불리는 비업무 인적 소스에 대한 선별 및 보고가 포함된다.예를 들어 다음과 같습니다.

- 방문 및 기입(정보를 제공하는 개인)

- 무의식적인 출처(방첩에 유용한 정보를 제공하는 개인, 그러한 정보를 누설하는 과정에서 그들이 조사를 돕고 있다는 것을 모를 수 있음)

- 망명자와 적군 포로(EPW)

- 난민 인구와 국외 거주자

- 면담자(조사 과정에서 접촉한 사람)

- 공식 연락원

물리적 보안도 중요하지만 무력 보호 인텔리전스의 역할을 무시하지는 않습니다모든 정보기법을 사용하여 무력 방어 정보를 수집할 수 있지만, 정보 기관과 CI 기관이 수집한 HUMINT는 테러리스트 및 기타 무력 방어 [24]위협에 대한 징후와 경고를 제공하는 데 중요한 역할을 합니다.

주최국, 점령 의무, 심지어 국내에도 배치된 군대에 대한 무력 보호는 국가 차원의 대테러 조직만으로는 충분히 뒷받침되지 않을 수 있다.국가에서는 모든 서비스 중에서 FPCI 직원을 군사 원조 및 자문 부대와 함께 배치함으로써 에이전트가 주최국 법 집행 기관 및 정보 기관과의 관계를 구축하고 현지 환경을 파악하여 언어 능력을 향상시킬 수 있습니다.FPCI는 국내 테러 위협에 대처할 법적 국내 능력을 필요로 한다.

테러 계획 주기의 한 예로서 코바르 타워스 공격은 장기적인 FPCI의 필요성을 보여준다. "이 공격을 수행한 것으로 추정되는 헤즈발라 요원들은 1993년에 정보 수집과 계획 활동을 시작했다.그들은 1994년 가을 미군 병력이 코바 타워에 숙소를 짓고 있다는 것을 알고 이 시설을 감시하기 시작했고 1995년 6월 계획을 계속 세웠다.1996년 3월 사우디아라비아 국경수비대는 플라스틱 폭발물을 사우디아라비아로 반입하려던 헤즈발라 조직원을 체포해 헤즈발라 조직원 2명을 추가로 체포했다.헤즈발라의 지도자들은 체포된 사람들을 대신할 사람을 모집했고,[25] 계속해서 공격을 계획했습니다."

방어적 방첩 작전

미국의 독트린에서 CI는 다른 나라의 CI는 아니지만 현재 주로 FIS HUMINT에 대항하는 것으로 간주되고 있다.1995년 미 육군 방첩 매뉴얼에서 CI는 다양한 정보 수집 규율에 대해 더 넓은 범위를 가지고 있었다.중요한 CI 태스크의 일부는 다음과 같습니다.

- CI에 관심이 있는 조직, 장소 및 개인에 대한 다분야 위협 데이터 및 인텔리전스 파일 개발, 유지보수 및 배포여기에는 반란군 및 테러 조직 및 CI 임무를 지원할 수 있는 개인도 포함됩니다.

- 보안의 모든 분야에서 직원을 교육합니다.이것의 구성요소는 다방면에 걸친 위협 브리핑이다.브리핑은 범위와 분류 수준 모두에서 맞춤화할 수 있으며 맞춤해야 합니다.그런 다음 브리핑을 사용하여 지원되는 명령을 명령 또는 활동에 대해 제기되는 다분야 위협의 특성에 익숙해질 수 있습니다.

보다 최근의 미국의 공동 정보[26] 독트린은 그것의 주요 범위를 보통 대테러(대테러)를 포함하는 반 휴민트로 제한한다.이 원칙 하에서 누가 군사나 다른 자원에 대한 모든 정보 수집 위협에 책임이 있는지 항상 명확하지는 않다.미군 방첩 원칙의 전 범위가 기밀 간행물인 공동 출판물(JP) 2-01.2, 반첩보 및 인간 정보 지원 공동 작전으로 이동되었습니다.

정보 수집 규제에 대한 보다 구체적인 대응책은 다음과 같습니다.

| 규율 | 공격적인 CI | 방어 CI |

|---|---|---|

| 휴민트 | 반공작, 반간첩 공격적 반첩 활동 | 운영 보안에 대한 속임수 |

| 신호 | 운동 및 전자 공격에 대한 권장 사항 | 무선 OPSEC, 안전한 전화기 사용, SIGSEC, 속임수 |

| IMINT | 운동 및 전자 공격에 대한 권장 사항 | 속임수, OPSEC 대책, 속임수(사기, 위장) 액세스 가능한 경우 위성의 SATRAN 보고서를 사용하여 표시되는 동안 활동을 숨기거나 중지합니다. |

반 휴민트

Counter-HUMINT는 조직 내에서 적대적인 HUMINT 소스를 검출하거나 적대적인 HUMINT 소스가 될 가능성이 있는 개인을 몰 또는 이중 스파이로 검출하는 것을 모두 다룬다.광범위한 방첩과 관련된 추가 범주가 있는데,[citation needed] 그것은 왜 테러리스트가 되는가 하는 것이다.

MICE 약자:

- 돈

- 이데올로기

- 타협(또는 강요)

- 에고

사람들이 신뢰를 깨고 기밀 자료를 공개하거나, 적대적인 기관에 작전을 공개하거나, 테러 단체에 가입하는 가장 일반적인 이유를 설명합니다.따라서 재정적 압박, 극단적인 정치적 견해, 협박의 잠재적 취약성, 과도한 승인 필요성 또는 비판의 편협함 등 이러한 영역에서 신뢰할 수 있는 인력을 감시하는 것은 타당합니다.운이 좋으면 직원의 문제를 조기에 발견할 수 있고, 이를 해결하기 위한 지원을 제공할 수 있으며, 스파이 활동을 피할 수 있을 뿐만 아니라 유용한 직원을 유지할 수 있다.

때로는 예방과 중화 작업이 겹치기도 합니다.Earl Edwin Pitts의 경우처럼요.피츠버그는 소련에 비밀 정보를 팔아넘긴 FBI 요원이었고, 소련이 무너진 후에는 러시아에도 비밀 정보를 팔아넘겼었다.그는 러시아 FSB 요원으로 가장한 FBI 요원들이 그를 "재활성화"시켜주겠다는 제안을 가지고 피츠버그에 온 FBI 거짓 깃발에 찔렸다.그의 활동은 그가 FBI 요원이었을 때 나쁜 대우에 대한 인식에 대한 돈과 자존심 둘 다에서 동기부여가 된 것처럼 보였다.그의 형량은 그가 외국 요원에 대해 알고 있는 모든 것을 FBI에 말하도록 요구했다.아이러니하게도, 그는 당시 심각하게 받아들여지지 않았던 로버트 한센의 수상한 행동에 대해 그들에게 말했다.

정보 및 운영 정보 공개 동기

슬로건을 넘어 중앙정보국장이 이끄는 정보 커뮤니티 스태프는 미국에 대한 스파이 행위를 할 가능성이 있는 개인의 특성을 생각해내기 위한 노력이었다.실제 스파이 대상을 인터뷰하고 심리적으로 평가함으로써 스파이 활동을 조사한다.또, 피사체에 정통한 사람에게 연락을 취해, 피사체의 사생활을 보다 잘 이해하고, 스파이 활동을 하면서 타인에게 어떻게 인식되고 있는지를 파악한다."[27]

| 태도 | 매니페이션 |

|---|---|

| 기본 신념 구조 | – 특별하고, 심지어 독특합니다. - 자격이 있다. - 개인의 상황은 만족스럽지 않다. – (스파이 활동을 하는 것 이외에는) 다른 (간첩 활동을 하는 것 이외에는) 방법이 없습니다. – 다른 사람이 자주 하는 일만을 한다. - 나쁜 사람은 아니야. – 정부 업무에서의 성과(현재 고용되어 있는 경우)는 스파이와는 별개입니다.스파이 활동에서는 직장에서의 공헌을 (실제로) 깎아내리지 않습니다. – 보안 절차는 개인에게는 적용되지 않습니다. – 보안 프로그램(예: 브리핑)은 개인이 식별할 수 있는 것과 연결되지 않는 한 개인에게 의미가 없습니다. |

| 자신의 행동에 따른 결과로부터 고립된 것처럼 느껴집니다. | - 개인은 첩보 활동이 타당해 보일 때까지 지속적으로 선택의 폭이 좁아지는 상황에서 자신의 상황을 봅니다.간첩으로 발전하는 과정은 장벽을 낮추어 범죄를 시작해도 본질적으로 "괜찮다"는 것을 만든다. - 그들은 스파이 행위를 "피해자 없는" 범죄로 본다. – 스파이 활동을 고려하게 되면, 그들은 스파이 활동이 어떻게 이루어질지 알아냅니다.이것들은 서로 보강되고, 종종 동시에 일어나는 사건들이다. – 시큐러티 세이프가드(또는 그 문제를 해결할 수 있는 것)를 쉽게 이해할 수 있습니다.그들은 정보가 정말 중요한 스파이 활동이라면 보안 시스템을 경시합니다(정보가 더 잘 보호될 것입니다).이러한 「성취의 용이성」은, 한층 더 결의를 강화합니다. |

| 간첩 활동에 대한 대처 시도 | - 처음 적대적인 정보기관과의 접촉이 불안하다(일부에서는 스릴과 흥분을 느끼기도 한다). - 첩보 활동 및 HOIS와의 관계가 발전한 후에는 그 과정이 훨씬 더 견딜 수 있게 되어 첩보 활동이 계속된다(심지어 번영). – 장기적인 활동 과정에서 피험자는 자신의 관여를 재고할 수 있습니다. - 일부에서는 정부의 공작원이 되기 위해 자신의 역할을 포기하는 것을 고려하고 있다.이는 기밀정보에 대한 접근권이 상실되거나 그 자체 또는 둘 다 입증해야 할 필요성이 인식될 때 발생한다. - 다른 사람들은 스파이 활동이 스트레스를 받는다는 것을 알고 더 이상 원하지 않습니다.화려함은 가라앉는다.그들은 계속하기를 꺼린다.그들은 심지어 연락을 끊을 수도 있다. - 때때로 그들은 자신들이 한 일을 당국에 알리는 것을 고려합니다.자기 역할을 되돌리려는 사람들은 자백하는 게 아니라 협상을 하는 거지"스트레스 아웃"인 사람들은 고백하고 싶어합니다.둘 다 처벌을 원하지 않는다.둘 다 처벌을 최소화하거나 피하려고 합니다. |

Slammer 프로젝트와 의회의 대간첩 감독에 대한 언론 보도에 따르면, 매우 기본적인 기능 중 하나는 외국 HUMINT의 표적이 될 수도 있고 이미 전복되었을 수도 있다는 것을 암시하는 자신의 행동을 관찰하는 것이다.뉴스 보도에 따르면, 나중에 보니 빨간 깃발이 펄럭이고 있었지만 [28]알아차리지 못했다고 한다.Aldrich Ames, Walker Ring 또는 Robert Hansen과 같은 미국 서비스의 주요 침투에서 개인은 급여와 일치하지 않는 지출 패턴을 보였다.지출이 바뀐 일부 사람들은 유산이나 복권에 당첨되는 것과 같은 완벽한 이유가 있을 수 있지만, 그러한 패턴은 무시되어서는 안 된다.

동료들과 잘 지내기 어려운 민감한 위치에 있는 사람들은 자존심에 근거한 접근으로 인해 위험에 노출될 수 있습니다.CIA 감시 센터의 하급 직원인 윌리엄 캄파일스는 KH-11 정찰 위성에 대한 중요한 작전 매뉴얼을 적은 금액에 팔았다.Kampiles는 인터뷰 진행자에게 자신의 문제, 즉 상사와 동료들과의 끊임없는 갈등에 주목하고 외부 상담을 받았더라면 KH-11 [28]매뉴얼을 훔치지 않았을 것이라고 제안했다.

1997년까지 프로젝트 슬래머 작업은 보안 정책 자문 [29]위원회의 공개 회의에서 발표되었습니다.90년대 중반 자금 삭감으로 추진력이 상실된 반면, 보안 커뮤니티 전체에서 사용되는 연구 데이터가 있습니다.그들은 강조합니다.

핵심적이고 다방면에 걸친 동기 부여 패턴입니다미래의 슬래머 분석은 돈의 역할, 충성심의 새로운 차원, 그리고 경제 스파이 추세로 보이는 것과 같은 스파이 분야에서 새롭게 전개되는 이슈들에 초점을 맞출 것이다.

Counter-SIGINT(신호 인텔리전스)

군사 및 보안 조직은 안전한 통신을 제공하며, 이를 통해 전달되는 부적절한 정보를 탐지하기 위해 상용 전화나 일반 인터넷 연결과 같은 보안 수준이 낮은 시스템을 감시할 수 있습니다.시큐어한 통신의 사용의 필요성에 관한 교육이나, 전문적인 기술 요격에 취약하지 않게 적절히 사용하는 방법에 관한 지도.

반IMINT(이미지 인텔리전스)

IMINT에 대항하는 기본적인 방법은 상대방이 언제 자기 쪽을 상대로 촬상법을 사용할지, 그리고 이미지 촬영에 간섭하는 것이다.일부 상황, 특히 자유 사회에서는 공공 건물이 항상 사진이나 다른 기술의 대상이 될 수 있다는 것을 인정해야 한다.

대책에는 민감한 표적에 시각 차폐를 가하거나 위장하는 것이 포함된다.영상 위성과 같은 위협에 대항할 때, 궤도에 대한 인식은 보안 요원들이 위성이 머리 위에 있을 때 활동을 멈추거나 민감한 부분을 덮도록 안내할 수 있습니다.이것은 항공기와 무인기에서의 이미징에도 적용되지만, 비록 그들을 격추하거나 그들의 발사 및 지원 지역을 공격하는 보다 직접적인 편법이 전시에는 선택 사항이다.

반OSINT(오픈 소스 인텔리전스)

이 개념은 OSINT의 규율을 인정하는 것보다 훨씬 앞서 있지만, 국가 안보와 직접 관련된 자료의 검열이라는 개념은 OSINT의 기본적인 방어이다.민주사회에서, 심지어 전시에도, 검열이 언론의 합리적인 자유를 침해하지 않도록 주의 깊게 지켜봐야 하지만, 균형은 나라마다 그리고 시간에 따라 다르게 설정된다.

영국은 일반적으로 매우 자유로운 언론을 가지고 있다고 여겨지지만, 이전의 D-Notice 시스템인 DA-Notice가 있다.많은 영국 기자들은 이 제도가 공정하게 사용되고 있다는 것을 발견하지만, 항상 논쟁이 있을 것이다.방첩의 구체적인 맥락에서, 연금 없이 군 복무를 그만둔 전직 보안국 고위 요원인 피터 라이트가 그의 책 스파이캐처를 출판하기 전에 호주로 이주했다는 것을 주목하라.이 책의 대부분은 합리적인 해설이었지만, 라디오 수신기의 존재와 설정을 감지하는 수단인 '라프터 작전'과 같은 몇 가지 구체적이고 민감한 기술을 밝혀냈습니다.

카운터 MASINT(측정 및 시그니처 인텔리전스)

MASINT는 완전성을 위해 여기에 언급되어 있지만, 이 분야에는 매우 다양한 기술이 포함되어 있어 유형별 전략은 현재 범위를 벗어납니다.그러나 한 가지 예는 라이트의 책에서 드러난 '라프터 작전(Operation Rafter)' 기법을 활용할 수 있다.무선 수신기의 내부 주파수를 픽업하기 위해 무선 주파수 MASINT가 사용되고 있다는 것을 알면, RAFTER가 모니터링한 신호를 방사하지 않는 차폐 수신기를 설계할 수 있습니다.

공세 방첩 이론

현재의 방첩 원칙의 공격적 기법은 주로 인간의 근원에 대한 것이므로, 방첩은 공격적 방첩의 동의어로 간주될 수 있다.수탈작전의 핵심은 적의 정보기관이나 테러조직의 효율성을 떨어뜨리는 것이다.공격적 대간첩(및 대테러)은 어떤 방식으로든 적(FIS 또는 테러리스트)을 조종하거나 적의 정상적인 작전을 방해함으로써 두 가지 방법 중 하나로 이루어집니다.

관련자들을 체포하거나 그들의 행동을 폭로함으로써 비밀 네트워크를 해체하는 데 성공하는 방어적 방첩 작전은 올바른 조치를 취한다면 FIS에 대한 교란이 상당히 측정 가능하고 효과적이라는 것을 보여준다.방어적인 반정보가 테러 공격을 막으면 성공한 것이다.

공격적 반첩은 적의 장기적인 능력을 손상시키려 한다.만약 그것이 존재하지 않는 위협으로부터 보호하는 데 국가적인 자원을 투입하도록 이끌 수 있다면, 혹은 테러리스트들로 하여금 한 나라의 모든 "잠깐만 자는" 요원들이 신뢰할 수 없게 되고 교체되어야만 한다고 생각하게 할 수 있다면, 방어적인 것에서 볼 수 있는 것보다 더 큰 수준의 성공이 있다.그러나 공격적 반첩성을 수행하기 위해서는 탐지 이상의 작업을 수행해야 합니다. 즉, 적과 관련된 사람을 조종해야 합니다.

캐나다 국방부는 국가정보부에 대한 지침에서[30] 유용한 논리적 구분을 하고 있다.용어는 다른 서비스에서 사용하는 용어와 동일하지는 않지만 다음과 같은 구별이 유용합니다.

- 반정보(counter-intelligence)란 DND 직원, CF 회원, DND 및 CF의 재산과 정보에 대한 위협을 식별하고 이에 대항하는 활동을 말하며, 적대적인 정보기관, 조직 또는 개인에 의해 제기되며, 간첩, 사보타주, 전복, 테러에 관여하거나 관여할 수 있는 행위를 말한다.조직 범죄나 기타 범죄 활동"이라고 말합니다.이것은, 다른 서비스의 방어의 방첩에 대응합니다.

- "보안 정보(renseignment de sécurité)는 스파이, 파괴, 전복, 테러 활동, 조직 범죄 또는 기타 범죄 활동에 종사하거나 종사할 수 있는 적대적 정보 기관, 조직 또는 개인의 신원, 능력 및 의도에 대한 정보를 의미합니다."이는 공격적 방첩에 직접적으로 해당하지는 않지만 공격적 방첩을 수행하기 위해 필요한 정보 준비입니다.

- 캐나다군 국가반대정보부대의 의무는 "간첩, 파괴, 전복, 테러 활동 및 기타 범죄 활동으로부터 국방부와 CF의 보안에 대한 위협의 식별, 조사 및 대응; 고위 계급의 실제 또는 가능한 절충의 확인, 조사 및 대응"을 포함한다.D 또는 특수 사일런트 또는 CF 자료: CI 보안 조사, 운영 및 보안 브리핑 및 보고 실시. 사일런트 및 CF의 보안에 대한 위협에 대응하거나 보안을 유지하기 위한 것입니다."이 명령어는 공격적 반첩을 수행하라는 명령의 좋은 표현이다.

DND는 또 "보안정보 프로세스는 범죄정보 수집을 목적으로 캐나다군 국가수사국(CFNIS)이 수행하는 연락과 혼동해서는 안 된다"고 [31]해명했다.

방첩 훈련을 받은 정보 전문가를 조종하는 것은 쉬운 일이 아니다. 그가 이미 상대편에 대한 성향을 가지고 있지 않다면 말이다.동정적인 사람으로부터 시작되지 않는 어떠한 노력도 그가 방첩 대상이라는 것을 알고 방첩 기술을 알고 있는 누군가의 방어를 극복하기 위해 장기적인 헌신과 창의적인 사고를 필요로 할 것이다.

반면 테러범들은 보안의 기능으로서 속임수를 쓰지만 외국 정보기관보다 유리한 위치에 있는 적들에 의해 조작되거나 속임수에 더 쉽게 노출되는 것으로 보인다.이는 "종종 서로 불신하고 싸우고, 동의하지 않고, 신념이 다르다"는 많은 테러리스트 집단이 외국 정보 기관만큼 내부적으로 결속력이 없어 기만과 조작에 더 취약할 수 있기 때문이다.

추가 정보

- 존슨, 윌리엄 R.국내외의 적을 저지하는 방법: 방첩책임자가 되는 방법 (2009년)

- Ginkel, B. van (2012). "Towards the intelligent use of intelligence: Quis Custodiet ipsos Custodes?". 3 (10). The Hague: The International Centre for Counter-Terrorism.

{{cite journal}}:Cite 저널 요구 사항journal=(도움말) - Lee, Newton (2015). Counterterrorism and Cybersecurity: Total Information Awareness (Second ed.). Springer International Publishing Switzerland. ISBN 978-3319172439.

- CI 이론으로

「 」를 참조해 주세요.

레퍼런스

- ^ Johnson, William (2009). Thwarting Enemies at Home and Abroad: How to be a Counterintelligence Officer. Washington DC: Georgetown University Press. p. 2.

- ^ Philip H.J. Davies (2012). Intelligence and Government in Britain and the United States: A Comparative Perspective. ABC-CLIO. ISBN 9781440802812.

- ^ Anciens des Services Spéciaux de la Défense Nationale 2016-03-15 Wayback Machine (프랑스)에서 아카이브 완료

- ^ '오크라나'는 말 그대로 '경비대'라는 뜻이다.

- ^ 오크라나 브리태니커 온라인

- ^ Ian D. Thatcher, 후기 러시아 제국주의: 문제와 전망, 50페이지.

- ^ "SIS Or MI6. What's in a Name?". SIS website. Archived from the original on 26 September 2008. Retrieved 11 July 2008.

- ^ Christopher Andrew, 왕국방위: Mi5의 인증된 역사(런던, 2009), 페이지 21.

- ^ Calder Walton (2013). Empire of Secrets: British Intelligence, the Cold War, and the Twilight of Empire. Overlook. pp. 5–6. ISBN 9781468310436.

- ^ 로웬탈, M. (2003)인텔리전스:비밀부터 정책에 이르기까지.워싱턴 DC: CQ 프레스.

- ^ "Counterintelligence". FBI. Archived from the original on 2016-07-17.

- ^ "COUNTER-ESPIONAGE". Security Service MI5. Archived from the original on 2020-01-15.

- ^ 클락, R.M.과 미첼, W.L., 2018.속임수:반신반의와 반첩보.CQ 프레스

- ^ "Counterintelligence Investigations". Retrieved 2008-05-08.

- ^ Archick, Kristen (2006-07-24). "European Approaches to Homeland Security and Counterterrorism" (PDF). Congressional Research Service. Retrieved 2007-11-05.

- ^ Dulles, Allen W. (1977). The Craft of Intelligence. Greenwood. ISBN 0-8371-9452-0. Dulles-1977.

- ^ a b Wisner, Frank G. (1993-09-22). "On "The Craft of Intelligence"". CIA-Wisner-1993. Archived from the original on 2007-11-15. Retrieved 2007-11-03.

- ^ a b c Matschulat, Austin B. (1996-07-02). "Coordination and Cooperation in Counerintelligence". Archived from the original on 2007-10-10. Retrieved 2007-11-03.

- ^ "Joint Publication 3-07.1: Joint Tactics, Techniques, and Procedures for Foreign Internal Defense (FID)" (PDF). 2004-04-30. Retrieved 2007-11-03.

- ^ a b "National Counterintelligence Executive (NCIX)" (PDF). 2007.

- ^ Suvorov, Victor (1984). "Chapter 4, Agent Recruiting". Inside Soviet Military Intelligence. MacMillan Publishing Company.

- ^ a b US Department of the Army (1995-10-03). "Field Manual 34-60: Counterintelligence". Retrieved 2007-11-04.

- ^ Gleghorn, Todd E. (September 2003). "Exposing the Seams: the Impetus for Reforming US Counterintelligence" (PDF). Retrieved 2007-11-02.

- ^ US Department of Defense (2007-07-12). "Joint Publication 1-02 Department of Defense Dictionary of Military and Associated Terms" (PDF). Archived from the original (PDF) on 2008-11-23. Retrieved 2007-10-01.

- ^ Imbus, Michael T (April 2002). "Identifying Threats: Improving Intelligence and Counterintelligence Support to Force Protection" (PDF). USAFCSC-Imbus-2002. Retrieved 2007-11-03.

- ^ Joint Chiefs of Staff (2007-06-22). "Joint Publication 2-0: Intelligence" (PDF). US JP 2-0. Retrieved 2007-11-05.

- ^ Intelligence Community Staff (12 April 1990). "Project Slammer Interim Progress Report". Retrieved 2007-11-04.

- ^ a b Stein, Jeff (July 5, 1994). "The Mole's Manual". New York Times. Retrieved 2007-11-04.

- ^ Security Policy Advisory Board (12 December 1997). "Security Policy Advisory Board Meeting Minutes". Retrieved 2007-11-04.

{{cite web}}:last=범용명(도움말)이 있습니다. - ^ "Canadian Forces National Counter-Intelligence Unit". 2003-03-28. Canada-DND-DAOD 8002-2. Archived from the original on 2007-11-21. Retrieved 2007-11-19.

- ^ "Security Intelligence Liaison Program". 2003-03-28. Canada-DND-DAOD 8002-3. Archived from the original on 2007-11-30. Retrieved 2007-11-19.