XKeyscore

XKeyscore 국가안보국의 감시 |

|---|

|

XKeyscore(XKEYSCORE 또는 XKS)는 미국 국가안보국(NSA)이 글로벌 인터넷 데이터를 검색 및 분석하기 위해 사용하는 비밀 컴퓨터 시스템이며, 이를 실시간으로 수집합니다.NSA는 XKeyscore를 호주 신호국, 캐나다 통신보안국, 뉴질랜드 정부통신보안국, 영국 정부통신본부, 일본 방위정보본부, 독일 연방정부 등 다른 정보기관과 공유해 왔다.

2013년 7월 에드워드 스노든은 시드니 모닝 헤럴드와 오글로보 신문에 NSA의 프로그램 목적과 사용을 공개했습니다.코드명은 이전 기사에서 언급되었기 때문에 이미 공지가 되었고,[2][3] 다른 코드명과 마찬가지로 채용 공고나 온라인 이력서에도 기재되어 있습니다.

2014년 7월 3일 ARD의 멤버인 독일 공영 방송 Norddeutscher Rundfunk는 XKeyscore의 소스 [4]코드 발췌본을 발표했습니다.전문가 팀이 [5]소스코드를 분석했다.

범위와 기능

| 시리즈의 일부 |

| 글로벌 감시 |

|---|

|

| 공개 |

| 시스템들 |

| 대리점 |

| 사람 |

| 장소 |

| 법률 |

| 제안된 변경 사항 |

| 개념 |

| 관련 토픽 |

XKeyscore는 복잡한 시스템이며, 실제 기능에 대한 다양한 저자들의 해석은 다릅니다.Edward Snowden과 Glenn Greenwald는 XKeyscore가 전 세계 어디에서나 거의 무제한의 감시를 가능하게 하는 시스템이라고 설명했지만, NSA는 이 시스템의 사용이 제한적이고 제한적이라고 말했다.

워싱턴포스트와 국가안보 담당 기자 마크 앰빈더에 따르면 XKeyscore는 NSA가 이미 다른 방법으로 [6][7]수집한 특정 유형의 데이터와 메타데이터를 선택하는 일련의 사용자 인터페이스, 백엔드 데이터베이스, 서버 및 소프트웨어로 구성된 NSA 데이터 검색 시스템이다.

스노든과 그린월드에 따르면

2014년 1월 26일, 독일 방송사 Norddeutscher Rundfunk는 TV 인터뷰에서 "XKeyscore를 사용한다면 무엇을 할 수 있습니까?"라고 물었고, 스노든은 다음과 같이 [1]대답했습니다.

전 세계 모든 사람의 이메일을 읽을 수 있습니다. 이메일 주소가 있는 사람은 누구나 읽을 수 있습니다.모든 웹 사이트:송수신되는 트래픽을 감시할 수 있습니다.개인이 앉아 있는 컴퓨터: 시청할 수 있습니다.추적 중인 노트북: 전 세계 각지에서 이동하면서 추적할 수 있습니다.NSA의 정보에 접근할 수 있는 원스톱 숍입니다...개인을 태그할 수 있습니다.예를 들어, 독일의 대기업에 근무하고 있는 경우, 그 네트워크에 액세스 하고 싶다고 합시다.이 네트워크에 접속하고 싶은 경우, 포럼의 Web 사이트 어딘가에서 사용자 이름을 추적할 수 있습니다.실명을 추적할 수 있습니다.또, 친구와의 관련성을 추적할 수 있습니다.또, 지문이라고 불리는 것을 작성할 수 있습니다.이것은, 세계 어디에 있어도, 고객 고유의 네트워크 액티비티비티입니다.온라인상의 존재감이나 신분을 숨기려고 하기 전에 말이죠

The Guardian의 Glenn Greenwald에 따르면, 하위 NSA 분석가는 XKeyscore와 같은 시스템을 통해 "원하는 이메일, 전화 통화, 검색 내역, Microsoft Word 문서를 모두 들을 수 있습니다.이 모든 작업은 법원에 갈 필요 없이 수행되며 [8]분석가의 감독 승인도 받지 않아도 됩니다."

그는 NSA가 수집한 통신 데이터베이스를 통해 분석가들이 NSA가 저장한 모든 내용을 듣거나 이메일을 읽을 수 있으며 사용자가 입력한 브라우징 이력이나 구글 검색어를 볼 수 있으며 이메일 주소나 IP 주소에 연결된 사람들이 추가로 어떤 활동을 할 경우에도 이를 경고할 수 있다고 덧붙였다.앞으로 할 것"이라고 말합니다.[8]

NSA에 따르면

NSA는 2013년 7월 30일 공식 성명에서 "XKeyscore는 NSA의 합법적인 외국 신호 수집 시스템의 일부로 사용됩니다."라고 말했으며, 이는 지도자들이 국가와 국가의 이익을 보호하기 위해 필요한 정보에 대한 요구에 대한 대응으로 "합법적인 외국 정보 목표물"에 대한 정보를 합법적으로 얻기 위한 것입니다....국가를 지키고 해외의 미군과 [9]연합군을 보호하는 임무를 성공적으로 수행할 수 있도록 정보를 수집한다.NSA 언론 성명에 따르면 NSA 수집 데이터에 대한 "확인되지 않은 분석가 접근"은 없습니다.XKeyscore와 NSA의 모든 분석 도구에 대한 액세스는 할당된 작업에 대한 액세스를 필요로 하는 직원만 이용할 수 있습니다."라고 말합니다.또한 여러 레벨에는...엄격한 감시와 컴플라이언스 메커니즘이 내장되어 있습니다.한 가지 특징은 수집의 출처와 각 분석가의 정의된 책임을 기반으로 분석가가 도구로 수행할 수 있는 작업을 제한하는 시스템의 기능입니다."[10]

동작하고 있다

2013년 XKeyscore에 대한 NSA 슬라이드 프레젠테이션에 따르면, 이는 "DNI 활용 시스템/분석 프레임워크"라고 합니다.DNI는 Digital Network Intelligence의 약자로 인터넷 [11]트래픽에서 파생된 인텔리전스를 의미합니다.

에드워드 스노든은 독일 Norddeutscher [12]Rundfunk와의 인터뷰에서 XKeyscore에 대해 "프런트 엔드 검색 엔진"이라고 말했다.

XKyscore는 "일반적으로 Red Hat 서버에 도입되는 Linux 소프트웨어의 일부입니다.Apache 웹 서버를 사용하고 수집된 데이터를 MySQL 데이터베이스에 저장합니다."[13]

XKyscore는 수신은 하지만 대상 [5]네트워크에서는 아무것도 전송하지 않는다는 점에서 "패시브" 프로그램으로 간주됩니다.단, TAUTION Access Operations를 통해 "액티브" 공격을 실행하는 다른 시스템(예: QUANTUMAND, QUANTEMORY, QUANTUMBOT, QUANTUMBOT, QUANTION COPPER 및 난류)이 발생할 수 있습니다.이들은 독일 람슈타인 공군기지, 일본 요코타 공군기지, 미국 내 수많은 군사 및 비군사 거점 등 이른바 '방어 사이트'에서 운영된다.Trafficthief는 Traffictief의 핵심 프로그램으로 타깃이 통신하고 다른 소프트웨어 프로그램을 트리거할 때 NSA 분석가에게 경고할 수 있으므로 선택한 데이터를 로컬 XKeyscore 데이터스토어에서 NSA의 "기업 저장소"로 "추진"하여 장기 [5]저장하도록 합니다.

데이터 소스

XKeyscore는 NSA가 약 150개 사이트에 700개 이상의 서버로 구성되어 있습니다.[14][15][16]이 사이트에서는 세계 여러 나라의 "미국 및 연합군 및 기타 시설 및 미국 대사관 및 영사관"과 같은 데이터를 수집합니다.이 프로그램에 관련된 시설로는 호주 4개 기지와 뉴질랜드 [15]1개 기지가 있다.

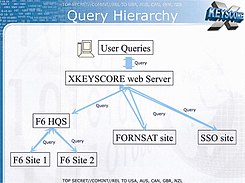

2008년의 NSA 프레젠테이션에 의하면, 이러한 XKeyscore 서버에는 다음의 수집 시스템의 데이터가 [17]공급되고 있습니다.

- F6(특별수집서비스)– CIA와 NSA의 합동작전으로 외국 외교관과 지도자에 대한 스파이 활동을 포함한다.

- FORNSAT – "해외 위성 수집"을 의미하며 위성으로부터의 감청을 의미합니다.

- SSO(특수 소스 운용)– 통신 프로바이더와 협력하는 NSA의 부문

스웨덴 언론이 2013년 12월에 발표한 날짜 없는 단일 슬라이드에서 XKeyscore에 대한 다음과 같은 추가 데이터 소스가 [18]언급되었습니다.

- 오버헤드 – 미국 정찰기, 무인기 및 위성에서 얻은 정보

- 맞춤형 접근 운영– 해킹과 사이버 전쟁을 다루는 NSA 부문

- FISA – 외국 정보 감시 법원이 승인한 모든 유형의 감시

- 서드파티 – 벨기에, 덴마크, 프랑스, 독일, 이탈리아, 일본, 네덜란드, 노르웨이, 스웨덴 등의 (시그널) 정보기관 등 NSA의 해외 파트너그러나 네덜란드는 불법 스파이 활동을 위한 정보 수집과 공유에 관한 어떠한 협력도 하지 않고 있다.

이러한 소스로부터 XKeyscore는 "풀 테이크 데이터"를 저장합니다.이 데이터는 특정 유형의 메타데이터(전화 번호, 전자 메일 주소, 로그인, 사용자 액티비티 등)를 추출하여 메타데이터 테이블로 인덱싱하는 플러그인에 의해 인덱싱되며 분석가가 이를 쿼리할 수 있습니다.XKyscore는 NSA의 인터넷 [11]메타데이터용 데이터베이스인 MARINA와 통합되었습니다.

그러나 이 시스템은 지속적으로 너무 많은 인터넷 데이터를 수집하여 짧은 시간 동안만 저장할 수 있습니다.컨텐츠 데이터는 시스템에 3~5일 동안만 유지되고 메타데이터는 최대 30일 [19]동안 저장됩니다.2013년 7월에 The Guardian에 게재된 NSA 프레젠테이션에 대한 자세한 해설은 2008년에 발행된 문서를 인용합니다.「일부 사이트에서는, 1일(20 테라바이트 이상)[20]의 데이터량을 24시간 밖에 보존할 수 없습니다.」

XKeyscore의 종류

독일 잡지 Der Spiegel이 2014년 6월에 공개한 내부 GCHQ 웹사이트의 문서에 따르면 Xkeyscore 시스템에는 [21]세 가지 유형이 있습니다.

- 종래형:XKeyscore의 초기 버전은 LEULITYCluster 시스템에서 처리한 후 저속의 데이터 신호로부터 데이터를 공급받습니다.이 전통적인 버전은 NSA뿐만 아니라 GCHQ의 많은 대행 수신 사이트에서도 사용됩니다.

- 스테이지 2: 이 버전의 XKeyscore는 높은 데이터 레이트에 사용됩니다.데이터는 먼저 CONROW 시스템에 의해 처리되며, 이 시스템은 인터넷 데이터 패킷의 5%를 XKeyscore로 전송합니다.GCHQ는 MUSTULIC 프로그램에 따른 수집에만 이 버전을 사용합니다.

- 딥 다이브:이 최신 버전은 10기가비트/초의 데이터 레이트로 인터넷트래픽을 처리할 수 있습니다.그런 다음 "GENESIS 선택 언어"를 사용하여 지능 목적으로 유용할 수 있는 데이터를 선택하고 전달합니다.GCHQ는 코드명 TEMA로 [22]3개의 장소에서 다수의 딥 다이브 버전의 XKeyscore를 운영하고 있습니다.

기능

분석가에게 XKeyscore는 "일반 데이터 유형에 대한 일련의 뷰어"를 제공하여 앞서 언급한 수집 사이트에서 수집된 수 테라바이트의 원시 데이터를 쿼리할 수 있도록 합니다.이것에 의해, 메타데이터만을 검색하는 것으로는 찾을 수 없는 타겟을 찾아낼 수 있습니다.또, 검색하지 않으면 프런트 엔드 데이터 처리 시스템에 의해서 드롭 되었을 데이터 세트에 대해서도, 이 조작을 실시할 수 있습니다.XKeyscore 프레젠테이션 슬라이드에 따르면 NSA 수집 사이트에서는 인터넷 트래픽의 5% 미만을 선택하여 [19]인터넷 콘텐츠를 위해 PINWALE 데이터베이스에 전송합니다.

XKeyscore는 미선택 통신 트래픽을 보유하고 있기 때문에 분석가는 이메일 주소와 같은 "강력한 선택기"를 사용하여 쿼리를 수행할 수 있을 뿐만 아니라 이메일 및 채팅 메시지 본문 텍스트, 영어, [11]아랍어 및 중국어 디지털 문서 및 스프레드시트에 대해 키워드 등의 "소프트 선택기"를 사용하여 쿼리를 수행할 수 있습니다.

이는 "웹에서 많은 시간이 익명의 액션을 수행하고 있다"는 점에서 이러한 액티비티는 타겟의 이메일 주소만 찾는 것으로는 찾을 수 없기 때문에 유용합니다.콘텐츠가 발견되면 분석가는 새로운 인텔리전스 또는 강력한 선택기를 찾을 수 있으며, 이를 사용하여 기존 [11]검색을 시작할 수 있습니다.

분석가는 소프트 셀렉터를 사용하는 [11][23]것 외에 다음과 같은 다른 XKeyscore 기능도 사용할 수 있습니다.

- 검색 엔진에 입력된 Google 지도와 용어의 용도를 검색하여 의심스러운 물건이나 장소를 찾습니다.

- 가로채는 이메일에 사용되는 언어를 분석하여 외국인의 국적을 알아내는 등 특별한 사람이 없는 '이상성'을 찾아보세요.예를 들어 파키스탄에서 독일어를 하는 사람이 있을 것이다.브라질 신문인 O Globo는 이것이 중남미, 특히 콜롬비아, 에콰도르, 멕시코,[14][24] 베네수엘라에 적용되었다고 주장한다.

- "이란의 모든 PGP 사용"과 같은 검색을 수행하여 암호화를 사용하는 사용자를 탐지합니다.여기서 주의할 점은 매우 광범위한 쿼리로 인해 데이터가 너무 많아 분석가에게 다시 전송될 수 없다는 것입니다.

- TAO를 통해 해킹될 가능성이 있는 가상 프라이빗 네트워크(VPN)와 머신의 사용법을 나타냅니다.

- 많은 사람의 손을 거친 문서의 출처와 작성자를 추적합니다.

- 2014년 7월 3일, ARD는 XKeyscore가 Tor 익명 [5]네트워크 사용자,[5] 웹에서 개인 정보 보호 소프트웨어를 검색하는 사용자 및 Linux [25]Journal의 독자를 면밀히 모니터링하는 데 사용된다고 발표했습니다.

2013년 가디언은 이러한 대부분의 정보는 다른 NSA 툴에서는 검출할 수 없다고 밝혔습니다.이는 강력한 선택기(이메일, IP 주소, 전화번호 등)로 동작하고 있으며, 원시 데이터 볼륨이 너무 많아 다른 NSA [11]데이터베이스로 전송할 수 없기 때문입니다.

2008년에 NSA는 VoIP, 더 많은 네트워킹[clarify] 프로토콜, 지리 위치(GPS)[11] 데이터를 포함하는 Exif 태그와 같은 많은 새로운 기능을 향후 추가할 계획입니다.

미국 안보에 대한 기여

2013년 가디언지에 게재된 NSA 슬라이드는 XKeyscore가 [11]2008년까지 300명의 테러리스트를 잡는 역할을 했다고 주장했지만, 수정된 문서에는 테러 개입 사례가 언급되어 있지 않기 때문에 입증될 수 없었다.

독일 그리하임에서 가까운 Dago Complex에 있는 NSA 유닛의 2011년 보고서에 따르면 XKeyscore를 통해 감시 대상을 보다 쉽고 효율적으로 지정할 수 있었다고 합니다.이전에는 NSA가 관심이 없는 데이터에 자주 액세스했습니다.XKyscore를 사용하면 관련 없는 데이터를 무시한 채 의도된 주제에 집중할 수 있습니다.XKeyscore는 또한 특정 개인이 아닌 패턴을 검색할 수 있기 때문에 독일의 Anonymous 운동과 관련된 활동적인 그룹을 추적하는 데 탁월하다는 것이 입증되었습니다.분석가는 대상이 언제 새로운 주제를 연구하거나 새로운 행동을 [26]개발하는지 결정할 수 있습니다.

추가적인 동기를 부여하기 위해 NSA는 다양한 게이미피케이션 기능을 통합했습니다.예를 들어, XKeyscore를 특히 잘 사용하는 분석가는 "skilz" 포인트와 "unlock successment"를 획득할 수 있습니다.Griesheim의 훈련 유닛은 분명히 성공적이었고, 그곳의 분석가들은 훈련 [26]프로그램에 참여하는 다른 모든 NSA 부서와 비교하여 "최고 평균 스킬 포인트"를 달성했습니다.

NSA의 해외 파트너에 의한 사용

독일.

슈피겔이 스노든으로부터 입수한 문서에 따르면 독일 정보기관인 BND(외국 정보기관)와 BfV(국내 정보기관)도 XKeyscore 시스템을 사용할 수 있었다.그 문서들에서 BND 기관은 NSA의 정보 [27]수집에서 가장 다재다능한 파트너로 묘사되었다.이는 정치적 대립으로 이어졌고, 이후 독일 정보 기관장들은 2013년 7월 25일 독일 의회 정보 감독 위원회 위원들에게 브리핑을 했다.그들은 XKeyscore가 2007년부터 BND에 의해 사용되고 있으며 BfV는 2012년부터 테스트 버전을 사용하고 있다고 선언했다.이사들은 또한 이 프로그램이 데이터 수집을 위한 것이 아니라 수집된 [28]데이터 분석만을 위한 것이라고 설명했다.

스웨덴

1954년 스웨덴은 정보 협력과 데이터 공유를 목적으로 미국, 영국, 캐나다, 호주 및 뉴질랜드와 비밀 조약을 체결했다.[29]스노든이 유출한 문서에 따르면 국방무선사업부(FRA)는 XKeyscore에 [30]접근할 수 있다.

덴마크

현재 진행 중인 스캔들에서는 NSA가 FE(덴마크 군사정보국)가 Amager의 Sandagörd에 새로운 Spy 데이터 센터를 구축하는 것을 도왔다는 사실이 밝혀지고 있습니다.Xkeyscore는 수집된 데이터에 FE가 사용할 [31]수 있게 되었습니다.

일본.

스노든이 유출한 기밀문서에는 2013년 4월 NSA가 비밀리에 XKeyscore 시스템을 일본 [32]정부에 제공했다는 내용도 담겨 있다.

「 」를 참조해 주세요.

- 정부 감시 프로젝트 목록

- 프리즘

- 파일: 2008.pdf의 XKeyscore 프레젠테이션, The Guardian(영국)을 통한 X-Keyscore에 대한 수정 프레젠테이션, Edward Snowden(미국 국가안보국)을 통한 Edward Snowden(영국) 경유

- 타깃 감시

레퍼런스

- ^ a b Seipel, Hubert (January 26, 2014). "Snowden Interview: Transcript". Norddeutscher Rundfunk. p. 3. Archived from the original on January 28, 2014. Retrieved May 6, 2019.

- ^ Greenwald, Glenn; Ackerman, Spencer (June 27, 2013). "How the NSA Is Still Harvesting Your Online Data – Files Show Vast Scale of Current NSA Metadata Programs, with One Stream Alone Celebrating 'One Trillion Records Processed'". The Guardian. Archived from the original on August 4, 2013. Retrieved August 5, 2013.

{{cite news}}: CS1 maint: 여러 이름: 작성자 목록(링크) - ^ Layne, Ken (June 18, 2013). "Job Networking Site LinkedIn Filled With Secret NSA Program Names". Archived from the original on December 8, 2017. Retrieved August 6, 2013.

- ^ "xkeyscorerules100". Panorama. ARD (broadcaster). July 3, 2014. Archived from the original on July 7, 2014. Retrieved July 4, 2014.

- ^ a b c d e Jacob Appelbaum, A. Gibson, J. Goetz, V. Kabisch, L. Kampf, L. Ryge (July 3, 2014). "NSA targets the privacy-conscious". Panorama. Norddeutscher Rundfunk. Archived from the original on July 3, 2014. Retrieved July 4, 2014.

{{cite news}}: CS1 maint: 여러 이름: 작성자 목록(링크) - ^ Nakashima, Ellen (July 31, 2013). "Newly Declassified Documents on Phone Records Program Released". The Washington Post. Archived from the original on July 2, 2014. Retrieved August 6, 2013.

- ^ Fisher, Max (August 1, 2013). "Is XKeyscore Still Active? Defense Contractor Posted a Job Listing for it 2 weeks Ago". WorldViews, blog of The Washington Post. Retrieved August 6, 2013.

- ^ a b Rea, Kari (July 28, 2013). "Glenn Greenwald: Low-Level NSA Analysts Have 'Powerful and Invasive' Search Tool". ABC News. Archived from the original on July 30, 2013. Retrieved August 4, 2013.

- ^ Wills, Amanda (August 1, 2013). "New Snowden Leak: NSA Program Taps All You Do Online". Mashable (via CNN). Archived from the original on August 4, 2013. Retrieved August 4, 2013.

- ^ 2013년 7월 30일 NSA 프레스 성명 2013년 8월 1일 Wayback Machine에 보관

- ^ a b c d e f g h Staff (July 31, 2013). "XKeyscore Presentation from 2008 – Read in Full". The Guardian. Archived from the original on August 1, 2013. Retrieved August 6, 2013.

- ^ "Snowden Interview Transcript". Norddeutscher Rundfunk. n.d. Archived from the original on January 28, 2014. Retrieved January 27, 2014.

- ^ Lee, Micah; Greenwald, Glenn; Marquis-Boire, Morgan (July 2, 2015). "A Look at the Inner Workings of NSA's XKEYSCORE". The Intercept. Retrieved July 2, 2020.

- ^ a b Staff (c. 2013). "No alvo dos EUA – O big-brother na América Latina e no mundo" [The U.S. Targets – Big Brother in Latin America and in the World]. O Globo (in Portuguese). Archived from the original on July 12, 2013. Retrieved August 5, 2013.

- ^ a b Dorling, Philip (July 8, 2013). "Snowden Reveals Australia's Links to US Spy Web". The Sydney Morning Herald. Archived from the original on August 10, 2013. Retrieved August 2, 2013.

- ^ Greenwald, Glenn; Casado, Roberto Kaz e José (July 6, 2013). "EUA expandem o aparato de vigilância continuamente – Software de vigilância usa mais de 700 servidores espalhados pelo mundo". O Globo (in Portuguese). Archived from the original on July 10, 2013. Retrieved August 2, 2013.

{{cite news}}: CS1 maint: 여러 이름: 작성자 목록(링크) - ^ Ambinder, Marc (July 31, 2013). "What's XKEYSCORE?". The Compass (blog of The Week). Archived from the original on January 30, 2014. Retrieved August 4, 2013.

- ^ Gunnar Rensfeldt. "Read the Snowden Documents From the NSA". Sveriges Television. Archived from the original on February 9, 2014. Retrieved December 21, 2013.

- ^ a b 참고 항목: 2014년 2월 2일 Wayback Machine에서 아카이브된 XKeyscore 프로그램에 대한 슬라이드 3개

- ^ 그린월드, 글렌(2013년 7월 31일)XKyscore: NSA 툴은 '사용자가 인터넷에서 하는 거의 모든 작업'을 수집합니다.XKyscore는 온라인 데이터의 '광범위한' 수집을 제공합니다.NSA 분석가는 검색에 사전 허가가 필요 없습니다.E-메일, 소셜 미디어 활동, 브라우징 이력 정리, 2013년 12월 31일에 아카이브되었습니다.수호자.2013년 8월 1일 취득.

- ^ XKeyscoreTabs XKS Development Archived 2014년 6월 30일 Der Spiegel이 2014년 6월 18일 발행한 Wayback Machine에서 보관

- ^ Der Spiegel: GCHQ가 Wayback Machine에서 "풀 테이크"를 가능하게 하는 강력한 스파이 프로그램 TEMORA의 기술 능력에 대해 보고합니다.

- ^ Gallagher, Sean (August 1, 2013). "NSA's Internet Taps Can Find Systems to Hack, Track VPNs and Word Docs – X-Keyscore Gives NSA the Ability to Find and Exploit Vulnerable Systems". Ars Technica. Archived from the original on August 4, 2013. Retrieved August 4, 2013.

- ^ Greenwald, Glenn; Casado, Roberto Kaz e José (July 13, 2013). "Espionagem dos EUA se espalhou pela América Latina – Depois do Brasil, Colômbia foi o país mais vigiado – Venezuela também entrou na mira de programas americanos" [U.S. Spying Spread Through Latin America – After Brazil, Colombia Was the Country's Most Watched – Venezuela Also Came in the Crosshairs of U.S. Programs]. O Globo (in Portuguese). Archived from the original on July 15, 2013. Retrieved August 5, 2013.

{{cite web}}: CS1 maint: 여러 이름: 작성자 목록(링크) - ^ Kyle Rankin (July 3, 2014). "NSA: Linux Journal is an "extremist forum" and its readers get flagged for extra surveillance". Archived from the original on July 3, 2014. Retrieved July 3, 2014.

- ^ a b 로라 포이트라스, 마르셀 로젠바흐, 홀거 스타크, 얼리 및 타깃: 2013년 8월 20일 Wayback Machine에서 2013년 8월 12일 독일을 면밀히 관찰한 미국 정보 기관.

- ^ 직원(2013년 7월 20일).2013년 7월 21일 Wayback Machine에 보관된 "Profic Partner: German Intelligence Used NSA Spy Program"입니다.슈피겔 씨2013년 8월 5일 취득.

- ^ NSA 수집 프로그램에 대한 최신 슬라이드 2013년 7월 26일 Wayback Machine에서 보관, 2013년 7월 16일

- ^ "Cold War treaty confirms Sweden was not neutral". The Local. Archived from the original on December 11, 2013. Retrieved December 12, 2013.

- ^ Gunnar Rensfeldt. "Read the Snowden Documents From the NSA". Sveriges Television. Archived from the original on February 9, 2014. Retrieved December 12, 2013.

- ^ "Ny afsløring: FE masseindsamler oplysninger om danskere gennem avanceret spionsystem". DR (in Danish). September 24, 2020. Retrieved September 24, 2020.

- ^ Ryan Gallagher (April 24, 2017). "Japan made secret deals with the NSA that expanded global surveillance". Archived from the original on April 24, 2017. Retrieved April 24, 2017.

외부 링크

- 2008년 XKeyscore에 관한 NSA의 풀 프레젠테이션

- 파놉티콘 구축:NSA의 XKeyscore의 진화

- Marquis-Boire, Morgan; Greenwald, Glenn; Lee, Micah (July 1, 2015). "XKEYSCORE: NSA's Google for the World's Private Communications". The Intercept. Retrieved July 5, 2015.

- Lee, Micah; Greenwald, Glenn; Marquis-Boire, Morgan (July 2, 2015). "Behind the Curtain; A Look at the Inner Workings of NSA's XKEYSCORE". The Intercept. Retrieved July 5, 2015.