에니그마 기계

Enigma machine

| 에니그마 암호기 |

|---|

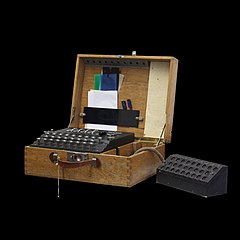

에니그마 기계는 20세기 초중반에 상업적, 외교적, 군사적 통신을 보호하기 위해 개발되어 사용된 암호 장치입니다.제2차 세계대전 중 나치 독일이 독일군의 모든 분야에서 광범위하게 사용했습니다.에니그마 기계는 매우 안전하다고 여겨져서 가장 극비의 메시지를 암호화하는 데 사용되었습니다.[1]

에니그마에는 알파벳 26글자를 스크램블하는 전기기계식 회전장치가 있습니다.일반적으로 한 사람은 에니그마의 키보드에 텍스트를 입력하고 다른 사람은 키보드 위에 있는 26개의 조명 중 각 키를 누를 때마다 어떤 조명이 켜지는지 적습니다.일반 텍스트를 입력하면 조명이 켜진 문자가 암호 텍스트가 됩니다.암호문을 입력하면 다시 읽을 수 있는 평문으로 변환됩니다.로터 메커니즘은 각 키 누름에 따라 키와 조명 사이의 전기적 연결을 변경합니다.

시스템의 보안은 일반적으로 매일 변경된 컴퓨터 설정, 미리 배포된 비밀 키 목록 및 각 메시지에 대해 변경된 기타 설정에 따라 달라집니다.수신 스테이션은 메시지를 성공적으로 해독하기 위해 송신 스테이션이 사용하는 정확한 설정을 알고 사용해야 합니다.

나치 독일은 수년간 에니그마에 일련의 개선을 도입했고, 이것들이 암호 해독 노력을 방해했지만, 그들은 폴란드가 1932년 12월에 기계를 부수고 전쟁을 전후하여 메시지를 읽는 것을 막지 못했습니다.폴란드는 그들의 업적을 공유함으로써 동맹국들이 에니그마로 암호화된 메시지를 주요 정보원으로 활용할 수 있었습니다.[2]많은 논평가들은 에니그마와 로렌츠 그리고 다른 암호들의 암호 해독으로 인한 울트라 커뮤니케이션 정보의 흐름이 전쟁을 상당히 단축시켰으며 심지어 그 결과를 바꿨을 수도 있다고 말합니다.[3]

역사

에니그마 기계는 제1차 세계대전 말 독일의 기술자 아서 셰르비우스에 의해 발명되었습니다.[4]1918년 셰르비우스가 공동 설립한 독일 회사 셰르비우스 & 리터는 암호 기계에 대한 아이디어를 특허받았고 1923년 에니그마라는 브랜드로 완제품을 시판하기 시작했는데, 처음에는 상업 시장을 대상으로 했습니다.[5]초기 모델은 1920년대 초부터 상업적으로 사용되었으며, 여러 국가의 군 및 정부 서비스에 채택되었으며, 특히 제2차 세계 대전 이전과 동안 나치 독일이 가장 주목했습니다.[6]

여러가지 다른 에니그마 모델이 제작되었지만 플러그보드를 가진 독일 군용 모델이 가장 복잡했습니다.일본과 이탈리아 모델도 사용되었습니다.[7]1926년 독일 해군에 의해 채택(약간 변형된 형태)되었고 곧이어 독일 육군과 공군에 의해 에니그마라는 이름이 군사계에 널리 알려지게 되었습니다.전쟁 전 독일의 군사 계획은 빠르고 기동적인 병력과 나중에 블리츠크리그로 알려진 전술을 강조했습니다. 이는 지휘와 조정을 위해 무선 통신에 의존하는 것입니다.적들이 무선 신호를 가로챌 가능성이 높기 때문에 메시지는 안전한 암호화로 보호되어야 했습니다.콤팩트하고 쉽게 휴대할 수 있는 에니그마 기계가 그 필요성을 채워주었습니다.

브레이킹 에니그마

1932년 12월경 폴란드 암호국의 수학자이자 암호학자인 마리안 레예프스키는 플러그보드 에니그마 기계의 메시지 키를 깨기 위해 순열 이론과 [8]독일군 메시지 암호화 절차의 결함을 이용했습니다.[9]프랑스의 스파이 한스틸로 슈미트는 1932년 9월과 10월에 사용된 일일 키를 포함한 독일 암호 자료에 접근했습니다.그 키들에는 플러그보드 설정이 포함되어 있었습니다.프랑스군은 폴란드에 이 물질을 전달했고, 레예프스키는 9월과 10월에 이 물질의 일부와 메시지 트래픽을 사용하여 알 수 없는 로터 배선을 해결했습니다.그 결과 폴란드 수학자들은 "에니그마 복식"이라고 불리는 자신들만의 에니그마 기계를 만들 수 있었습니다.제1차 세계 대전 이전에 독일이 독일어를 사용하고 있었기 때문에 학생들이 독일어를 이해할 수 있도록 선발된 포스나 ń 대학교의 수학 암호학자 저지 로 ż키와 헨리크 지갈스키의 도움을 받았습니다.폴란드 암호국은 플러그보드를 무찌르고 일일 키의 모든 구성 요소를 찾는 기술을 개발하여 1933년 1월부터 암호국이 독일의 에니그마 메시지를 읽을 수 있게 했습니다.

시간이 지남에 따라 독일 암호화 절차가 개선되었고 암호국은 에니그마 트래픽을 계속 읽기 위해 기술을 개발하고 기계 장치를 설계했습니다.그러한 노력의 일환으로 폴란드인들은 로터의 특이점을 이용하여 카탈로그를 편집하고, 사이클로미터(레예프스키가 발명)를 만들어 100,000개의 항목으로 카탈로그를 만드는 것을 도왔고, 지갈스키 시트를 발명하고 생산했으며, 로터 설정을 검색하기 위해 전기기계 암호학적 폭탄(레예프스키가 발명)을 만들었습니다.1938년 폴란드는 6개의 폭탄을 가지고 있었지만, 그 해 독일군이 2개의 회전체를 더 추가했을 때, 교통을 읽기 위해 10배의 폭탄이 필요했을 것입니다.[10]

1939년 7월 26일과 27일,[11] 바르샤바 바로 남쪽에 있는 피리에서 폴란드는 프랑스와 영국의 군사 정보 대표들에게 지갈스키 시트와 암호 폭탄을 포함한 폴란드의 에니그마 암호 해독 기술과 장비에 대한 제안을 했고, 각 대표단에게 폴란드의 복원된 에니그마를 제공할 것을 약속했습니다.[12]

1939년 9월 콜린 거빈스와 베라 앳킨스를 포함한 영국군 미션 4는 암호 해독가 마리안 레예프스키, 저지 로 ż스키, 헨리크 지갈스키를 폴란드로 탈출시키기 위해 폴란드로 갔습니다.그러나 암호학자들은 폴란드와 동맹을 맺은 루마니아로 그들의 상관에 의해 대피했습니다.도중에, 보안상의 이유로 폴란드 암호국 요원들이 그들의 기록과 장비를 고의로 파괴했습니다.루마니아에서 프랑스로 건너간 그들은 폴란드 장비와 기술을 사용하여 독일의 에니그마 메시지를 해독하는 작업을 시작한 영국과 텔레타이프를 통해 암호학 작업을 재개했습니다.[13]

블레츨리 파크의 Hut 6의 책임자가 된 고든 웰치먼은 다음과 같이 썼습니다. "우리가 폴란드인들로부터 독일군 버전의 상업용 에니그마 기계와 사용 중인 작동 절차에 대한 세부 사항을 배우지 않았다면 Hut 6 Ultra는 결코 시작하지 않았을 것입니다."[14]피리에서 폴란드의 이론과 기술 이전은 웰치먼이 일했던 블레츨리 공원에서 이어지는 제2차 세계 대전 영국의 에니그마 암호 해독 노력의 결정적인 기반을 형성했습니다.

전쟁 중 영국 암호학자들은 에니그마에 암호화된 수많은 메시지를 해독했습니다.영국이 암호명 "울트라"로 명명한 이 정보원에서 수집한 정보는 연합군의 전쟁 노력에 상당한 도움이 되었습니다.[a]

에니그마에는 암호학적 약점이 몇 가지 있었지만 실제로는 독일의 절차상의 결함, 연산자 실수, 암호화 절차의 변화를 체계적으로 도입하지 못한 것, 그리고 전쟁 중에 연합군의 주요 테이블과 하드웨어의 포획이 연합군의 암호학자들이 성공할 수 있게 한 것이었습니다.[15][16]

1944년 10월부터 독일 수도원은 슐뤼셀게럿 41을 사용했습니다.[citation needed]

설계.

다른 로터 머신과 마찬가지로 에니그마 머신은 기계적 및 전기적 서브시스템의 조합입니다.기계적 서브시스템은 키보드, 스핀들을 따라 인접하게 배치된 로터라고 불리는 회전 디스크 세트, 각 키 프레스로 적어도 하나의 로터를 회전시키는 다양한 스텝핑 구성 요소 중 하나, 각 문자마다 하나씩 일련의 램프로 구성됩니다.이러한 설계 특징은 1915년 에니그마 기계가 지적으로 시작되었을 때 원래 로터 기반 암호 기계로 불렸던 이유입니다.[17]

전기로

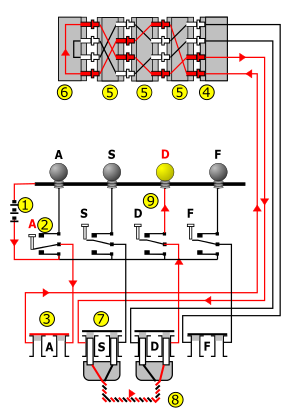

전기 경로는 전류가 이동하는 경로입니다.이 현상을 조작함으로써 에니그마 기계는 메시지를 스크램블할 수 있었습니다.[17]기계 부품은 다양한 전기 회로를 형성하여 작동합니다.키를 누르면 스핀들에서 하나 이상의 로터가 회전합니다.로터 측면에는 일련의 전기 접점이 있으며, 회전 후 다른 로터의 접점 또는 스핀들 양 끝의 고정 배선과 함께 정렬됩니다.로터가 올바르게 정렬되면 키보드의 각 키는 일련의 접점과 내부 배선을 통해 고유한 전기 경로에 연결됩니다.일반적으로 배터리에서 나오는 전류는 누른 키를 통해 새로 구성된 회로 세트로 흘러 들어갔다가 다시 꺼지고, 최종적으로 출력 문자를 표시하는 디스플레이 램프 하나를 점등합니다.예를 들어, ANX...를 시작하는 메시지를 암호화할 때 연산자가 먼저 A 키를 누르면 Z 램프가 켜지므로 Z가 암호문의 첫 글자가 됩니다.연산자는 다음에 같은 방식으로 N을 누르고 X를 누릅니다.

전류는 배터리(1)로부터 눌려진 양방향 키보드 스위치(2)를 통해 플러그보드(3)로 흐릅니다.다음으로, (이 예에서는 사용되지 않으므로, 닫힌 상태로 표시됨) 플러그 "A" (3) 를 엔트리 휠 (4) 을 통해, 3 개의 (Wehrmacht Enigma) 또는 4 개의 (Kriegsmarine M4 및 Abwehr 변형) 로터의 배선 (5) 을 통해, 리플렉터 (6) 에 진입합니다.반사판은 완전히 다른 경로를 통해 전류를 회전자(5)와 진입 휠(4)을 통해 되돌려 보내며, 플러그 "D"로 연결된 플러그 "S"(7)를 통해 진행하고, 다른 양방향 스위치(9)를 통해 해당 램프에 불을 붙입니다.[18]

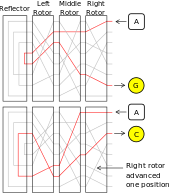

에니그마 스크램블러를 통한 반복적인 전기적 경로 변경은 에니그마의 보안을 제공하는 폴리알파벳 치환 암호를 구현합니다.오른쪽 다이어그램은 키가 눌릴 때마다 전기 경로가 어떻게 변하는지를 보여주며, 이는 적어도 오른쪽 회전자의 회전을 유발합니다.전류는 회전자 세트로 전달되고, 반사판에 들어갔다가 다시 빠져나가고, 회전자를 통해 다시 빠져나갑니다.회색으로 표시된 선들은 각 로터 내의 다른 가능한 경로이며, 각 로터의 한쪽에서 다른 쪽으로 유선 연결됩니다.문자 A는 연속적인 키 누름으로 암호화를 다르게 하고, 처음에는 G로, 다음에는 C로 암호화합니다.이는 우측 로터가 각 키 프레스에서 스텝을 밟아(한 위치로 회전) 신호를 완전히 다른 경로로 전송하기 때문입니다.결국 다른 로터들은 키 누름으로 발을 디딘다.

로터스

로터(바퀴 또는 드럼, 독일어로 Walzen)는 에니그마 기계의 심장을 형성합니다.각 로터는 Ebonite 또는 Bakelite로 제작된 직경 약 10cm(3.9인치)의 디스크로, 한 면에 26개의 황동, 스프링 장착 전기 접점 핀이 원형으로 배열되어 있으며, 다른 면에는 26개의 전기 접점이 원형 플레이트 형태로 배열되어 있습니다.핀과 접점은 알파벳(일반적으로 26자 A-Z)을 나타냅니다. 이 설명의 나머지 부분에서 가정할 것입니다.로터가 스핀들에 나란히 장착되면 하나의 로터의 핀이 인접한 로터의 플레이트 접점에 고정되어 전기적 연결이 형성됩니다.로터의 몸체 내부에는 26개의 와이어가 한쪽의 각 핀을 다른 쪽의 접점에 복잡한 패턴으로 연결합니다.대부분의 회전자는 로마 숫자로 식별되며, 예를 들어 회전자 I의 각각의 발행된 사본은 다른 모든 것에 동일하게 배선됩니다.M4 해군 변종에 사용된 특수 박판 베타 및 감마 로터도 마찬가지입니다.

회전자는 그 자체로 아주 간단한 형태의 암호, 즉 단순한 대체 암호만 수행합니다.예를 들어, 문자 E에 대응하는 핀은 반대편의 문자 T에 대한 연락처와 연결될 수 있습니다.에니그마의 보안은 여러 개의 로터를 직렬(보통 3개 또는 4개)로 사용하는 것과 로터의 규칙적인 스텝 이동으로 인해 발생하며, 따라서 다중 알파벳 치환 암호를 구현합니다.

에니그마 기계에 배치하면 각 로터를 26개의 가능한 시작 위치 중 하나로 설정할 수 있습니다.삽입 후에는 로터를 닫을 때 내부 에니그마 커버에서 돌출되는 홈이 있는 핑거 휠을 사용하여 손으로 올바른 위치로 회전시킬 수 있습니다.작업자가 로터의 위치를 알 수 있도록 로터 디스크 외부에 알파벳 타이어(또는 문자 링)가 부착되어 있으며 26자(일반적으로 문자)가 표시됩니다. 이 중 하나는 커버에 있는 해당 슬롯의 창을 통해 볼 수 있으므로 로터의 회전 위치를 알 수 있습니다.초기 모델에서 알파벳 링은 로터 디스크에 고정되어 있었습니다.나중에 개선된 것은 로터 디스크에 대한 알파벳 링 조정 기능이었습니다.링의 위치는 링스텔룽("링 설정")으로 알려졌으며, 이 설정은 운영 세션 전에 필요한 초기 설정의 일부였습니다.현대적인 용어로 그것은 초기화 벡터의 일부였습니다.

각 로터는 로터 스텝핑을 제어하는 하나 이상의 노치를 포함합니다.군용 변형에서 노치는 알파벳 링 위에 위치합니다.

육군과 공군 에니그마스는 처음에는 세 개의 회전익을 가진 여러 개의 로터와 함께 사용되었습니다.1938년 12월 15일, 이것은 5개로 바뀌었고, 그 중에서 3개가 주어진 세션에서 선택되었습니다.회전자는 그것들을 구별하기 위해 로마 숫자로 표시되었습니다: I, II, III, IV, V. 모두 알파벳 고리의 다른 지점에 위치한 단일 노치가 있습니다.이 변화는 아마도 보안 조치로 의도되었을 것이지만, 궁극적으로 폴란드 시계법과 영국의 반부리무스 공격을 허용했습니다.

해군 버전의 독일 국방군 에니그마는 항상 다른 서비스보다 더 많은 회전익을 가지고 발행되었습니다.처음에는 6명, 그 다음에는 7명, 그리고 마지막에는 8명.추가 로터는 VI, VII, VIII로 표시되었으며 모두 배선이 다르며 두 개의 노치가 있어 회전이 더 빈번했습니다.4회전자 네이벌 에니그마(M4) 기계는 3회전자 버전과 같은 공간에 여분의 회전자를 수용했습니다.이것은 원래 반사경을 더 얇은 반사경으로 교체하고 얇은 4번째 회전자를 추가함으로써 달성되었습니다.그 네 번째 로터는 베타나 감마의 두 가지 유형 중 하나였으며 단 한 번도 스텝을 밟지 않았지만 26개의 위치 중 어느 하나에 수동으로 설정할 수 있었습니다.26개 중 한 개는 3개의 로터 기계와 동일한 성능을 발휘하도록 했습니다.

디딤

단순한 (해결 가능한) 대체 암호를 구현하는 것을 피하기 위해, 모든 키 누름은 전기 연결이 이루어지기 전에 하나 이상의 회전자를 완전한 회전의 26분의 1만큼 단계적으로 회전시킵니다.이것은 암호화에 사용되는 치환 알파벳을 바꾸어 새로운 로터 위치마다 암호화 치환이 다른 것을 보장함으로써 더욱 강력한 폴리알파벳 치환 암호를 만들었습니다.스텝핑 메커니즘은 모델마다 약간씩 차이가 있었습니다.오른손 회전자는 키 스트로크 때마다 한 번씩 밟았고, 다른 회전자는 덜 밟았습니다.

이직률.

왼쪽 회전자 이외의 회전자의 발달은 영국인들에게 회전이라고 불렸습니다.이것은 래칫과 폴 메커니즘에 의해 달성되었습니다.각 회전자는 26개의 톱니가 달린 래칫을 가지고 있었고, 키를 누를 때마다 스프링이 장착된 폴 세트가 일제히 앞으로 움직이며 래칫과 맞물리려고 했습니다.오른쪽에 있는 회전자의 알파벳 링은 일반적으로 이것을 방지했습니다.이 링이 회전자와 함께 회전하면, 그 안에 가공된 노치가 결국 폴과 정렬되어 래칫과 맞물리고 왼쪽의 회전자를 전진시킬 수 있습니다.오른쪽에 로터와 링이 없는 오른쪽 폴은 키가 눌릴 때마다 로터를 밟았습니다.[19]오른쪽 위치에 있는 단일 노치 로터의 경우, 오른쪽 로터의 26단계마다 중간 로터가 한 번씩 밟았습니다.로터 2개와 로터 3개도 마찬가지입니다.2노치 로터의 경우 왼쪽 로터가 회전할 때마다 두 번씩 회전합니다.

처음 도입된 5개의 로터(I-V)는 각각 1개의 노치를 가지고 있었고, 추가된 해군 로터(VI, VII, VIII)는 각각 2개의 노치를 가지고 있었습니다.각 로터의 노치 위치는 상호 연결을 포함하는 코어와 관련하여 조정할 수 있는 레터 링에 의해 결정되었습니다.그들이 다음 바퀴를 움직이게 한 고리의 지점은 다음과 같습니다.[20]

| 회전자 | 이직위치(들) | BP 기억력 |

|---|---|---|

| I | R | 로얄 |

| Ⅱ | F | 깃발 |

| III | W | 파도. |

| IV | K | 킹스 |

| V | A | 위에 |

| 6, 7, 8 | A,N |

이 디자인에는 더블 스텝핑(double-stepping)이라고도 알려진 기능도 포함되어 있습니다.이는 각 폴이 해당 로터의 래칫과 이웃 로터의 회전 노치 링 모두와 정렬될 때 발생했습니다.폴이 노치가 있는 정렬을 통해 래칫과 맞물린 경우 앞으로 나아가면서 래칫과 노치 모두를 밀어서 양쪽 로터를 전진시킵니다.3개의 로터 기계에서 이중 스텝핑은 2개의 로터에만 해당합니다.앞으로 이동할 때 로터 3의 래칫이 결합되면 로터 2가 다음 키 스트로크에서 다시 이동하여 두 단계가 연속됩니다.로터 2도 26단계 후 로터 1을 앞으로 밀지만 로터 1은 어차피 키 스트로크마다 앞으로 나가기 때문에 더블스텝이 없습니다.[19]이 두 번의 스텝핑으로 인해 로터는 주행 기록계 스타일의 규칙적인 움직임에서 벗어났습니다.

첫 번째 바퀴와 두 번째 바퀴에 세 개의 바퀴와 한 개의 노치만 있는 이 기계의 주기는 26×25×26 = 16,900(이중 stepping로 인해 26×26×26이 아님)이었습니다.역사적으로, 메시지는 수백 글자로 제한되어 있었기 때문에, 암호 분석가들이 가치 있는 단서를 부인하면서, 단일 세션 동안 어떤 결합된 로터 위치도 반복할 기회가 없었습니다.

해군의 네 번째 로터를 위한 공간을 마련하기 위해 반사경을 훨씬 얇게 만들었습니다.공간에 장착된 네 번째 로터를 사용할 수 있게 했습니다.다른 변경 사항은 없었고, 이는 전환을 완화시켰습니다.폴이 3개밖에 없었기 때문에, 네 번째 로터는 한 번도 밟지 않았지만 26개의 가능한 위치 중 하나에 수동으로 설정할 수 있었습니다.

전쟁이 끝나기 전에 설계되었지만 실행되지 않은 장치는 불규칙한 스텝핑을 실행한 뤼켄퓌러 왈제(틈새 채우기 바퀴)였습니다.이를 통해 26개 모든 위치에 노치를 필드 구성할 수 있었습니다.상대적으로 노치 수가 26개로 휠별로 노치 수가 다르면 디딤돌이 더 예측 불가능합니다.Umkehrwalze-D와 마찬가지로 내부 배선을 재구성할 수 있습니다.[21]

엔트리 휠

현재 엔트리 휠(독일어로 Eintrittswalze) 또는 엔트리 스테이터는 플러그보드를 로터 어셈블리에 연결합니다.플러그보드가 없는 경우 엔트리 휠은 대신 키보드와 램프보드를 로터 어셈블리에 연결합니다.사용된 정확한 배선은 보안에 상대적으로 중요하지 않지만, Rejewski가 로터 배선을 연구하는 동안 진행에 장애가 된다는 것을 증명했습니다.상용 에니그마는 QWERTZ 키보드에서 Q→A, W→B, E→C 등의 순서로 키를 연결합니다.군용 에니그마는 그들을 알파벳 순으로 연결합니다.A→A, B→B, C→C 등등.Rejewski가 수정 과정을 꿰뚫기 위해서는 영감을 받은 추측 작업이 필요했습니다.

반사판

모델 A와 B를 제외하고 마지막 로터는 '반사경' 앞에 있었습니다(독일어:Umkehrwalze, '역회전 회전자'라는 뜻), 이 시대의 다양한 회전자 기계 중 에니그마만의 특허를 받은 특징[22].반사판은 마지막 회전자의 출력을 쌍으로 연결하여 회전자를 통해 다른 경로로 전류를 다시 유도했습니다.반사판은 에니그마가 자기 역수임을 보장합니다. 따라서 동일하게 구성된 두 개의 기계를 사용하면 암호화 모드와 복호화 모드 사이를 전환하는 부피가 큰 메커니즘 없이 메시지를 하나에서 암호화하고 다른 하나에서 복호화할 수 있습니다.반사판은 보다 콤팩트한 디자인을 가능하게 해주었지만, 또한 에니그마에게 어떤 글자도 암호화되지 않은 특성을 부여했습니다.이는 심각한 암호학적 결함으로, 이후 코드브레이커들에 의해 악용되었습니다.

모델 'C'에서 반사경은 두 개의 다른 위치 중 하나에 삽입될 수 있습니다.모델 'D'에서 리플렉터는 암호화 중에 움직이지는 않았지만 26개의 가능한 위치에 설정할 수 있었습니다.Abwehr Enigma에서 반사경은 암호화 중에 다른 바퀴들과 비슷한 방식으로 밟았습니다.

독일 육군과 공군의 에니그마에서는 반사경이 고정되어 회전하지 않았고, 4가지 버전이 있었습니다.원래 버전은 'A'로 표기되었고 1937년 11월 1일에 [23]움케르왈제 B로 대체되었습니다.세 번째 버전인 Umkehrwalze C는 1940년에 잠깐 사용되었는데 아마도 실수로 사용되었을 것이고 Hut 6에 의해 해결되었습니다.[24]1944년 1월 2일에 처음 관측된 네 번째 버전은 영국인들에 의해 "아저씨 딕"이라는 별명을 가진 "엄커왈즈 D"라고 불리는 무선 반사기를 가지고 있어 에니그마 조작자가 주요 설정의 일부로서 연결을 변경할 수 있게 했습니다.

플러그보드

플러그보드(독일어로 Steckerbrett)는 조작자가 재구성할 수 있는 가변 배선을 허용했습니다(그림 1의 전면 패널에서 볼 수 있음; 일부 패치 코드는 뚜껑에서 볼 수 있음).1928년에 독일 육군 버전으로 도입되었고,[25] 곧 독일 해군(독일 해군)에 의해 채택되었습니다.플러그보드는 150조 개의 설정이 가능했기 때문에 추가 로터보다 더 많은 암호화 강도를 제공했습니다(아래 참조).[26]플러그보드가 없는 에니그마는 손 방법을 사용하여 비교적 간단하게 해결할 수 있었습니다. 이러한 기술은 일반적으로 플러그보드에 의해 실패했으며, 연합 암호 분석가들이 이를 해결하기 위한 특수 기계를 개발하도록 유도했습니다.

플러그보드 위에 놓인 케이블은 문자를 쌍으로 연결합니다. 예를 들어 E와 Q는 스테커링된 쌍일 수 있습니다.그 효과는 메인 로터 스크램블링 유닛 전후에 문자를 교환하는 것이었습니다.예를 들어, 오퍼레이터가 E를 누르면 로터에 들어가기 전에 신호가 Q로 전환되었습니다.한 번에 최대 13개의 스테커링 쌍을 사용할 수 있지만 일반적으로 10개만 사용됩니다.

플러그보드를 통해 키보드에서 전류가 흘러 엔트리 로터 또는 Eintrittswallze로 진행되었습니다.플러그보드의 각 글자에는 잭이 두 개씩 있었습니다.플러그를 꽂으면 해당 문자의 위쪽 잭(키보드에서)과 아래쪽 잭(엔트리 로터에서)이 분리되었습니다.유선 연결된 케이블의 다른 끝에 있는 플러그가 다른 문자의 잭에 삽입되어 두 문자의 연결을 전환했습니다.

악세사리

다른 기능들은 다양한 에니그마 기계들을 더 안전하게 하거나 더 편리하게 만들었습니다.[27]

슈라이맥스

어떤 M4 에니그마스는 좁은 종이 리본에 26자를 인쇄할 수 있는 작은 프린터인 슈라이맥스를 사용했습니다.이를 통해 두 번째 조작자가 램프를 읽고 문자를 기록할 필요가 없어졌습니다.슈라이맥스는 에니그마 기계 위에 놓여 램프 패널과 연결되어 있었습니다.프린터를 설치하려면 램프 커버와 전구를 제거해야 했습니다.편리성과 운영 보안을 모두 향상시켰습니다. 프린터를 원격으로 설치하여 기계를 작동하는 신호 담당자가 해독된 평문을 더 이상 볼 필요가 없었습니다.

페르레세게랏

또 다른 액세서리는 원격 램프 패널 Fernlesegerät입니다.여분의 패널이 장착된 기계의 경우, 에니그마의 나무 케이스는 더 넓었고 여분의 패널을 보관할 수 있었습니다.나중에 램프 패널 버전을 연결할 수도 있지만, Schreibmax와 마찬가지로 램프 패널과 전구를 분리해야 합니다.[18]원격 패널은 조작자가 보지 않고도 사용자가 해독된 평문을 읽을 수 있도록 했습니다.

어어

1944년, 루프트바페는 40개의 위치를 가진 스위치가 들어있는 작은 상자인 어(Uhr)라고 불리는 플러그보드 스위치를 소개했습니다.이것은 표준 플러그를 대체했습니다.플러그를 연결한 후, 작업자는 일일 키시트에서 결정한 대로 스위치를 40개의 위치 중 하나로 전환하여 각각 다른 조합의 플러그 배선을 생성했습니다.이러한 플러그 연결의 대부분은 기본 플러그와 달리 쌍으로 연결되지 않았습니다.[18]한 스위치 위치에서, Uhr는 글자를 바꾸지 않고, 플러그로 13개의 스테커 와이어를 모방했습니다.

수리해석학

각 문자에 대한 에니그마 변환은 수학적으로 순열의 곱으로 지정될 수 있습니다.[8]3rotor 독일 육군/공군 에니그마를 가정할 때, P를 플러그보드 변환, U를 반사기의 변환(= - U=U^{- L, M, R을 각각 좌측, 중간 및 우측 회전기의 변환을 나타내도록 합니다.그러면 암호화 E는 다음과 같이 나타낼 수 있습니다.

키를 누를 때마다 로터가 회전하여 변환이 변경됩니다.예를 들어, 우측 로터 R을 n개의 위치로 회전시키면 변환은 다음과 같이 됩니다.

여기서 ρ는 순환 치환 매핑 A에서 B, B에서 C 등입니다.마찬가지로, M과 L의 j와 k 회전은 중간 회전과 왼쪽 회전으로 나타낼 수 있습니다.암호화 변환은 다음과 같이 설명될 수 있습니다.

밀리터리 에니그마는 5개의 세트에서 각각 26개의 위치를 가진 3개의 로터 설정과 10쌍의 문자가 연결된 플러그보드를 결합하여 158,962,555,217,826,360,000개의 다양한 설정(약 159.5배 또는 약 67비트)을 가지고 있습니다.[26]

작동

기본동작

독일 에니그마 연산자는 암호화할 평문 메시지를 받게 됩니다.기계를 설치한 후 에니그마 키보드에 메시지를 입력합니다.기계 내부의 전기 경로에 의해 결정된 의사 랜덤 치환에 따라 문자를 다르게 표시하는 램프가 한 번 눌릴 때마다 켜집니다.램프에 표시된 문자는 일반적으로 두 번째 연산자에 의해 사이퍼텍스트 문자로 기록됩니다.키를 누르는 동작은 또한 하나 이상의 회전자를 움직여서 다음 키를 누르는 것이 다른 전기 경로를 사용하도록 하여 같은 평문 문자를 다시 입력하더라도 다른 대체가 발생합니다.각각의 키 프레스에 대해 적어도 오른손 회전자가 있고 다른 두 개는 덜 자주 회전하여 메시지의 모든 문자에 대해 다른 대체 알파벳이 사용되었습니다.이 과정은 메시지가 완료될 때까지 계속되었습니다.두 번째 연산자가 기록한 암호문은 보통 모스 부호의 무선으로 다른 에니그마 기계의 연산자에게 전송됩니다.이 연산자는 암호문을 입력하고 암호화 기계의 모든 설정이 암호화 기계의 설정과 동일한 한 키를 누를 때마다 역대체가 발생하고 평문 메시지가 나타납니다.

세부 사항

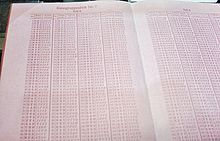

사용 중인 에니그마는 일일 키 설정 및 보조 문서 목록을 요구했습니다.독일 군사실무에서 통신은 서로 다른 설정을 사용하는 별도의 네트워크로 구분되었습니다.이 통신 네트워크들은 블레츨리 공원의 키라고 불렸고, 레드, 채핀치, 샤크와 같은 코드 이름들이 할당되었습니다.네트워크에서 작동하는 각 장치에는 일정 기간 동안 유효한 에니그마에 대해 동일한 설정 목록이 제공되었습니다.독일 해군 에니그마의 절차는 다른 서비스와 보조 코드북보다 정교하고 안전했습니다.해군 코드북은 분홍색 종이 위에 빨간색 수용성 잉크로 인쇄돼 있어 멸종 위기에 처하거나 선박이 침몰할 경우 쉽게 파괴될 수 있도록 했습니다.

에니그마 기계의 설정(현대 용어로 암호화 키, 독일어로 슐뤼셀)은 기계의 각 조작자 조정 가능 측면을 명시했습니다.

- 휠 순서(Walzenlage) – 로터 선택 및 로터가 장착되는 순서

- 링 설정(Ringsstellung) – 로터 배선에 대한 각 알파벳 링의 위치.

- 플러그 연결(Steckerverbindungen) – 플러그보드에 함께 연결된 문자 쌍입니다.

- 최근 버전에서는 재구성 가능한 반사판의 배선입니다.

- 로터의 시작 위치(Grundstellung) – 작업자가 선택한 각 메시지마다 달라야 합니다.

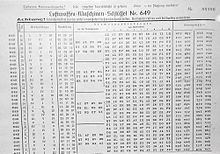

메시지가 올바르게 암호화되고 해독되려면 송신자와 수신자 모두 동일한 방식으로 Enigma를 구성해야 했습니다. 로터 선택 및 순서, 링 위치, 플러그보드 연결 및 시동 로터 위치가 동일해야 합니다.시작 위치를 제외하고, 이러한 설정은 사전에 설정되어 키 목록에 배포되고 매일 변경되었습니다.예를 들어, 독일 Luftwaffe Enigma 키 목록 번호 649(이미지 참조)의 월 18일에 대한 설정은 다음과 같습니다.

- 휠 순서:IV, II, V

- 반지 설정 : 15, 23, 26

- 플러그보드 연결:EJOY IV AQ KW FX MTPS LUBD

- 재구성 가능한 리플렉터 배선:IU AS DV GL Fox EZCH MR KN BQ PW

- 지시자 그룹: lsa zbw vcj rxn

에니그마는 로터 배선이 상대에게 알려진 경우에도 안전하도록 설계되었지만 실제로는 상당한 노력이 배선 구성을 보호했습니다.배선이 비밀인 경우, 가능한 전체 구성 수는 약 3×10114(약 380비트)로 계산됩니다. 알려진 배선 및 기타 작동 제약 조건을 사용하면 이는 약 1023(76비트)로 줄어듭니다.[28]가능성이 크기 때문에 에니그마 사용자들은 보안에 자신감을 가지고 있었고, 공격자가 무차별 공격을 시도하는 것조차 불가능했습니다.

인디케이터

대부분의 키는 설정된 시간(일반적으로 하루) 동안 일정하게 유지되었습니다.현대 암호학의 초기화 벡터와 유사한 개념인 각 메시지에 대해 서로 다른 초기 회전자 위치가 사용되었습니다.그 이유는 동일한 설정 또는 거의 동일한 설정으로 많은 메시지를 암호화하면(암호 분석에서 심층이라고 함) Friedman's Index of continence와 같은 통계적 절차를 사용하여 공격이 가능하기 때문입니다.[29]로터의 시작 위치는 암호문 직전에 전송되었으며, 보통 암호화된 후에 전송되었습니다.사용된 정확한 방법을 지시자 절차라고 합니다.이러한 지표 절차의 설계 약점과 운영자의 허술함은 에니그마 균열을 가능하게 한 두 가지 주요 약점이었습니다.

에니그마의 초기 지표 절차 중 하나는 암호학적으로 결함이 있었고 폴란드 암호 분석가들이 플러그보드 에니그마의 초기 침입을 가능하게 했습니다.이 절차는 인터넷 상의 모든 조작자가 공유하는 비밀 설정에 따라 조작자가 자신의 기계를 설정하도록 했습니다.설정에는 로터(Grundstellung)의 초기 위치(예: AOH)가 포함되었습니다.작업자는 로터 창문을 통해 AOH가 보일 때까지 로터를 돌렸습니다.이때 오퍼레이터는 자신이 보낼 메시지에 대해 임의의 시작 위치를 선택했습니다.운영자는 EIN을 선택할 수 있으며, 이는 해당 암호화 세션의 메시지 설정이 되었습니다.그런 다음 연산자는 기계에 EIN을 두 번 입력하여 암호화된 지시자(예: XHTLOA)를 생성했습니다.그런 다음 이를 전송하고, 이때 오퍼레이터는 로터를 자신의 메시지 설정인 이 예제의 EIN으로 돌린 다음 메시지의 일반 텍스트를 입력합니다.

오퍼레이터는 수신단에서 기계를 초기 설정(AOH)으로 설정하고 메시지의 처음 6글자(XHTLOA)를 입력합니다.이 예에서, EINE이 램프에 나타나서, 오퍼레이터는 발신자가 이 메시지를 암호화하는 데 사용한 메시지 설정을 학습하게 됩니다.수신 연산자는 회전자를 EIN으로 설정하고 암호문의 나머지 부분을 입력한 후 해독된 메시지를 받습니다.

이 지표 체계에는 두 가지 약점이 있었습니다.첫째, 전역 초기 위치(Grundstellung)를 사용하는 것은 모든 메시지 키가 동일한 폴리알파벳 치환을 사용한다는 것을 의미합니다.이후의 지시자 절차에서, 조작자는 지시자를 암호화하기 위한 자신의 초기 위치를 선택하고 클리어에서 해당 초기 위치를 전송했습니다.두 번째 문제는 인디케이터의 반복으로 심각한 보안 결함이 발생했습니다.메시지 설정이 두 번 인코딩되어 첫 번째 문자와 네 번째 문자, 두 번째 문자와 다섯 번째 문자, 세 번째 문자와 여섯 번째 문자 간의 관계가 형성되었습니다.이러한 보안 결함으로 인해 폴란드 암호국은 1932년 초에 전쟁 전 에니그마 시스템에 침입할 수 있었습니다.이후 독일 암호 분석가들은 초기 지표 과정을 "고장 지표 기법"이라고 설명했습니다.[30]

제2차 세계 대전 동안 코드북은 로터, 링 설정, 플러그보드를 설정하는 데 매일 사용되었습니다.각 메시지에 대해, 오퍼레이터는 임의의 시작 위치, 예를 들어 WZA와 임의의 메시지 키, 아마도 SXT를 선택했습니다.그는 로터를 WZA 시작 위치로 옮기고 메시지 키 SXT를 인코딩했습니다.결과가 UHL이라고 가정하고 메시지 키인 SXT를 시작 위치로 설정하고 메시지를 암호화했습니다.다음으로 시작 위치, WZA, 인코딩된 메시지 키, UHL, 그리고 암호문을 전송했습니다.수신기는 첫 번째 트라이그램인 WZA에 따라 시작 위치를 설정하고, 두 번째 트라이그램인 UHL을 디코딩하여 SXT 메시지 설정을 획득하였습니다.다음으로, 그는 이 SXT 메시지 설정을 시작 위치로 사용하여 메시지를 해독으로 사용했습니다.이 방법으로, 각각의 접지 설정이 서로 달랐고 새로운 절차는 이중 인코딩된 메시지 설정의 보안 결함을 방지했습니다.[31]

이 절차는 독일 국방군과 루프트바페에서만 사용되었습니다.에니그마와 메시지를 보내는 크릭스 해양 절차는 훨씬 더 복잡하고 정교했습니다.암호화 전에 메시지는 커즈 신호 도난 코드북을 사용하여 인코딩되었습니다.커즈 신호 절도에는 문장을 네 글자로 된 그룹으로 변환할 수 있는 표가 포함되어 있습니다.예를 들어 보급선, 위치 및 그리드 목록, 항구 이름, 국가, 무기, 기상 조건, 적 위치 및 선박, 날짜 및 시간표와 같은 물류 문제가 포함되어 있습니다.또 다른 코드북에는 켄그루펜과 스프루흐슐뤼셀(Spruchschlüssel)이 포함되어 있었습니다. 바로 키 식별과 메시지 키입니다.[32]

추가상세부

Army Enigma 기계는 26개의 알파벳 문자만 사용했습니다.구두점은 희귀한 문자 조합으로 대체되었습니다.공백이 생략되거나 X로 대체되었습니다.X는 일반적으로 Full-stop으로 사용되었습니다.

일부 문장부호는 군대의 다른 부분에서 달랐습니다.독일 국방군은 쉼표를 ZZ로 대체했고 물음표는 FRAGE 또는 FRAQ로 대체했습니다.

Kriegs marine은 쉼표를 Y로, 물음표는 UD로 대체했습니다.조합 CH는 "Acht"(8) 또는 "Richtung"(방향)과 같이 Q(AQT, RIQTUNG)로 대체되었습니다.2개, 3개, 4개의 0이 센타, 밀레, 미리아로 대체되었습니다.

독일 국방군과 루프트바페는 다섯 글자씩 그룹을 지어 메시지를 전송하고 글자 수를 세었습니다.

크릭스 해병대는 4개의 캐릭터 그룹을 사용했고 그 그룹들을 세었습니다.

자주 사용하는 이름이나 단어를 최대한 다양하게 사용했습니다.Minensuchboot(마인스위퍼)와 같은 단어는 Minensuchboot, MINBOOT 또는 MMMBOOT으로 작성될 수 있습니다.암호 분석을 어렵게 하기 위해 메시지는 250자로 제한되었습니다.긴 메시지는 각각 다른 메시지 키를 사용하여 여러 부분으로 나누어졌습니다.[33][34]

예제암호화프로세스

전체적으로 에니그마 기계에 의한 문자 치환은 알파벳의 해당 위치에서 문자를 대체할 문자가 차지하는 각 위치의 문자열로 표현할 수 있습니다.예를 들어, A에서 L, B에서 U, C에서 S, ..., Z에서 J를 암호화한 주어진 기계 구성은 다음과 같이 압축적으로 표현될 수 있습니다.

러쉬콕스DMZ나이크프레프시BWVGTJ

그리고 그 구성에 의한 특정 문자의 암호화는 에 있는 것처럼 암호화된 문자를 강조함으로써 나타낼 수 있습니다.

D > LUS(H)QOXDMZNAIKFREPCYBWVGTJ

메시지를 암호화하는 에니그마 기계의 동작은 각각 하나의 문자가 암호화되는 것과 관련된 일련의 그러한 구성이므로, 그러한 표현의 시퀀스는 메시지를 암호화할 때 기계의 동작을 나타내는데 사용될 수 있습니다.예를 들어, 유명한 "Dönitz message"[35]의 본문 첫 문장을 암호화하는 과정은 다음과 같습니다.

RBBF PMHP HGCZ XTDY GAHGUFXGEWKB LKGJ

로 나타낼 수 있습니다

0001F > KGWNT(R)BLQPAHIDVJIFXEZOCSMU CDTK 25 15 16 26 0002 O > UORTQSLWXZHNM(B)VFCGEAPIJDK CDTL 25 15 160 0003 L > HLNRSKJAMGF(B)ICUQPDEYOZXWTV CDTM 25 15 160 02 0004G > KPTXIG(F)MESAUHYQBOVJCLRZDNW CDUN 25 15 17 03 0005 E > XDYB(P)WOSMUZRIQGENLHVJ티팩 CDUO 25 15 17 04 0006 N > DLIAJUOVCEXBN(M)GQPWZYFHRKTS CDUP 25 15 17 05 0007 D > LUS(H)QOXDMZNAIKFREEPCYBWGTJ CDUQ 25 15 17 06 0008 E > JKGO(P)TCIHABRNMDEYLZFXWVUQS CDUR 25 15 17 07 0009 S > GCBUZRASYXVMLPQNOF(H)WDKTJIE CDUS 25 15 17 08 0010 I > XPJUOWIY(G)CVRTQEBNLZMDKAHS CDUT 25 15 17 09 0011 S > DISAUYOMBPNTHKGJRQ(C)LEZXWFV CDUU 25 15 17 100012 T > FJLVQAKXNBGCPIRMEOY(Z)WDUHST CDUV 25 15 17 11 0013 S > KTJUQONPZCAMLGFHEW(X)BDYRSVI CDUW 25 15 17 12 0014 O > ZQXUVGFNWRKPH(T)MBJYODICSA CDUX 25 15 17 13 0015 F > XJWFR(D)ZSQBLKTVPOIEHMYNCAUG CDUY 25 15 17 14 0016 O > FSKTJARXPECNUL(Y)IZGBDMWVHOQ CDUZ 25 15 17 15 0017 R > CEAKBMRYUVDNFLTXW(G)ZOIJQPHS CDVA 25 15 18 160018 T > TLJRVQHGUCXBZYSWFDO(A)IEPKNM CDVB 25 15 18 17 0019 B > Y(H)LPGTEBKWICSVUDRQMONJZAX CDVC 25 15 18 0020 E > KRUL(G)JEWNFADVIPOYBXZCMHSQT CDVD 25 15 18 0021 K > RCBPQCMVZXY(U)OFSLDANEWKGTIJH CDVE 25 15 18 200022 A > (F)CBJQAWTVDYNXLUSEZPOIGMKR CDVF 25 15 18 210023 N > VFTQSBPORUZWY(X)HGDIECALNMK CDVG 25 15 18 220024 N > JSRHFENDUAZYQ(G)XTMCBPIWVOLK CDVH 25 15 18 23 0025 T > RCB.UTXVZJINQPKWMLAY(E)DGOFSH CDVI 25 15 18 24 0026 Z > URFXNCMYVPIGESKTBOQAJZDH(W) CDVJ 25 15 18 250027 U > JIOZFFEMBAUSHPCNRQLV(K)TGYXD CDVK 25 15 18 26 0028 G > ZGVRKO(B)XLNEIWJFUSDQYPCMHTA CDVL 25 15 180 0029 E > RMJV(L)YQZKCIEBONUGAWXPDSTFH CDVM 25 15 180 02 0030 B > G(K)QRFEANZPBMLHVJCDUXSOYTWI CDWN 25 15 190 0031 E > YMZT(G)VEKQOHPBSJLIUNDRFXWAC CDWO 25 15 190 0032 N > PDSBTIUQFNOVW(J)KAHZCEGLMYXR CDWP 25 15 1905

여기서 각 매핑 뒤에 오는 문자는 해당 단계의 창에 나타나는 문자이며(조작자에게 보이는 유일한 상태 변화), 숫자는 각 로터의 기본 물리적 위치를 나타냅니다.

기계의 주어진 구성에 대한 문자 매핑은 기계의 구성 요소를 통과할 때마다 적용되는 일련의 매핑의 결과입니다. 주어진 구성 요소의 매핑을 적용한 결과로 나타나는 문자의 암호화는 후속 구성 요소의 매핑에 대한 입력으로 작용합니다.예를 들어 위의 암호화의 네 번째 단계를 확장하여 암호화된 문자에 대해 동일한 매핑 및 강조 표시를 사용하여 각 단계를 표시할 수 있습니다.

G > ABCDEF(G)HIJKLMNOPQRSTUVWXYZ PEFMQAB(G)UINKXCJORDPZTHVLYSAE.BF.CM.DQ.HU.JN.LX.PR.SZ.VW 1 OF RJVM(A)ZHQNBXPYKCULCSWETDIN 03 VIII 2 (N)UKCHVMSMDGTZQFYEAPIALOXRJB U 17 VI 3 XJMIYVCARQOWH(L)NDSUFKGBEPZD 15 VI 4 QUNGALXEPKZ(Y)RDSOFTVCMBIHWJ C 25 β RDOBJNTELFCWZGYIPS(U)Q C 4 EVTNHQDXWZJ.FUCPIAMOR(B)SYGLK β 3 H(V)GPWSUMDBTNCOKXJIQZRFLAEY V 2TZDIPNJESYCUHAVRMXGKB(F)QWOL VI 1 GLQYW(B)TIZDPSFKANJCUXREVMOH 8PE(F)MQABGUINKXCJORDPZTHVLYSAE.BF.CM.DQ.HU.JN.LX.PR.SZ.VW F < KPTXIG(F)MESAUHYQBOVJCLRZDNW

여기서 암호화는 (효과가 없는) 키보드를 나타내는 첫 번째 "맵핑"으로 사소한 것으로 시작하고, 이어서 AE로 구성된 플러그보드로 시작합니다.BF.CM.DQ.HU.JN.LX.'G'에 영향을 미치지 않는 PR.SZ.VW, 03 위치의 VIII 로터, G를 A로 매핑하는 VII 로터, 그리고 17 위치의 VI 로터, A를 N으로 매핑하는 ..., 그리고 마지막으로 B를 F로 매핑하는 플러그보드, 마지막 단계에서 지시된 전체 매핑을 생성합니다.

이 모델에는 4개의 회전체(1~4번 선)가 있고 반사체(R번 선)도 문자를 순열(가글)합니다.

모델들

에니그마 제품군에는 여러 디자인이 포함되어 있었습니다.가장 초기의 것은 1920년대 초의 상업용 모델들이었습니다.1920년대 중반을 기점으로 독일군은 에니그마를 사용하기 시작했고, 보안과 관련된 여러 변화가 있었습니다.여러 나라에서 자체 암호 기계에 설계를 채택하거나 적용했습니다.

|

약 4만 대의 에니그마 기계가 제작되었습니다.[36][37]제2차 세계대전이 끝난 후, 연합국은 여전히 안전하다고 널리 여겨지는 포획된 에니그마 기계를 개발도상국에 팔았습니다.[38]

상업용 에니그마

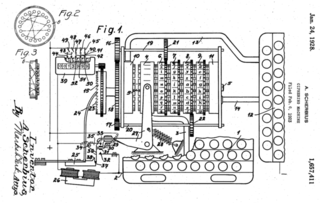

1918년 2월 23일 [39]아서 셰르비우스는 로터를 사용하는 암호화 기계에 대한 특허를 출원했습니다.[40]셰르비우스와 E. Richard Ritter는 Scherbius & Ritter라는 회사를 설립했습니다.그들은 자신들의 디자인으로 독일 해군과 외무부에 접근했지만, 어느 기관도 관심이 없었습니다.셰르비우스와 리터는 1923년 7월 9일에 치프리어마스치넨 아크티엔-게셀샤프트(Cipher Machinen Aktien-Gesellschaft, 암호 기계 주식 회사)를 설립한 게워크샤프트 시큐리타스(Gewerkschaft Securitas)에 특허권을 할당했습니다. 셰르비우스와 리터는 이사회에 있었습니다.

에니그마 헨델스 기계 (1923)

Chifriermaschinen AG는 1924년 국제 우편 연합 대회에서 전시되었던 회전 기계, Enigma Handelsmaschine을 광고하기 시작했습니다.그 기계는 무겁고 부피가 커서 타자기를 내장했습니다.그것의 크기는 65×45×38cm이고 무게는 약 50kg (110lb) 이었습니다.

슈라이벤데 에니그마 (1924)

이것도 활자 작가가 있는 모델이었습니다.프린터와 관련된 많은 문제들이 있었고 1926년까지 공사는 안정적이지 않았습니다.에니그마의 초기 버전은 모두 반사판이 없어서 암호화와 해독 사이를 전환해야 했습니다.

Gluhlampen maschine, Enigma A (1924)

셰르비우스의 동료인 윌리 콘이 제안한 반사판은 야광등 버전과 함께 소개되었습니다.[22]

이 기계는 군사용 에니그마로도 알려져 있습니다.그것은 두 개의 회전기와 수동으로 회전할 수 있는 반사경을 가지고 있었습니다.타자기를 생략하고 야광 램프를 출력에 사용했습니다.작동 방식이 이후 모델과는 다소 달랐습니다.다음 키 압력 전에 작업자는 오른쪽 로터를 한 단계 전진시키기 위해 버튼을 눌러야 했습니다.

에니그마 B (1924)

에니그마 모델 B는 1924년 후반에 도입되었고, 비슷한 구조였습니다.[41]에니그마라는 이름을 가지고 있는 동안, 모델 A와 B는 모두 이후의 버전과 매우 달랐습니다.그들은 물리적인 크기와 모양에서 차이가 있었지만, 반사판이 부족했다는 점에서 암호학적으로도 차이가 있었습니다.에니그마 기계의 이 모델은 종이가 아닌 램프 패널에서 출력을 내기 때문에 Glowlamp Enigma 또는 Gluhlampen maschine이라고 불렸습니다.이러한 출력 방법은 훨씬 더 안정적이고 비용 효율적이었습니다.따라서 이 기계는 이전 제품의 1/8 가격이었습니다.[17]

에니그마 C (1926)

모델 C는 이른바 ″글로우램프 에니그마스 ″의 세 번째 모델로 (A, B에 이어) 타자기가 없었습니다.

에니그마 D (1927)

에니그마 C는 빠르게 에니그마 D(1927)에게 자리를 내줬습니다.이 버전은 스웨덴, 네덜란드, 영국, 일본, 이탈리아, 스페인, 미국 및 폴란드로 배송되어 널리 사용되었습니다.1927년 영국 정부 코드 앤 사이퍼 학교의 휴 포스는 적절한 유아용 침대가 있다면 상업용 에니그마 기계가 고장날 수 있다는 것을 보여줄 수 있었습니다.[42]곧, 에니그마 D는 독일 컴퓨팅에 사용될 표준 키보드 레이아웃의 사용을 개척할 것입니다.이 "QWERTZ" 레이아웃은 많은 언어에서 사용되는 미국 QWERTY 키보드 형식과 매우 유사합니다.

다른 나라들은 에니그마 기계를 사용했습니다.이탈리아 해군은 상업용 에니그마를 "해군 암호 D"로 채택했습니다.스페인 사람들은 또한 남북전쟁 동안 상업적인 에니그마 기계를 사용했습니다.영국의 암호 해독가들은 플러그보드가 부족했던 이 기계들을 부수는데 성공했습니다.[43]에니그마 기계는 외교 서비스에도 사용되었습니다.

에니그마 H (1929)

라이히스웨르에 의해 에니그마 2라고 불리는 8개의 로터로 된 대형 인쇄 모델인 에니그마 H도 있었습니다.1933년 폴란드 암호국은 이 장치가 높은 수준의 군사 통신에 사용되고 있다는 것을 발견했지만, 신뢰할 수 없고 자주 걸려 곧 철회되었습니다.[44]

에니그마 K

스위스인들은 군사적, 외교적 용도로 모델 K 또는 스위스 K라고 불리는 에니그마 버전을 사용했는데, 이는 상업용 에니그마 D와 매우 유사했습니다.이 기계의 코드는 폴란드, 프랑스, 영국, 미국에 의해 깨졌습니다. 후자는 INDIGO라고 코드명을 붙였습니다.일본은 코드명 티르피츠(Tirpitz)라는 에니그마 T 모델을 사용했습니다.

밀리터리 에니그마

독일 국방군의 다양한 서비스들은 다양한 에니그마 버전을 사용했고, 종종 다른 서비스들을 각색한 버전으로 대체했습니다.에니그마는 긴급하지 않을 때는 택배로, 긴급하지 않을 때는 게하임슈라이버를 포함한 다른 암호 시스템을 통해 전달되는 고난도 전략 메시지를 거의 전달하지 않았습니다.

펑크슐뤼셀 C

라이히스마린은 에니그마를 채택한 최초의 군사 분파였습니다.Funkschlüssel C ("Radio cipher C")라는 이름의 이 버전은 1925년에 생산에 들어갔고 1926년에 서비스에 도입되었습니다.[45]

키보드와 램프보드에는 QWERTZ와 달리 알파벳 순으로 배열된 A-Z, ä, ö, ü 등 29개의 문자가 포함되어 있었습니다.UI 순서.[46]로터에는 28개의 접점이 있었고, X자는 암호화되지 않은 상태로 로터를 우회하도록 배선되어 있었습니다.[16]5개 세트에서 3개의 로터가 선택되었으며 반사경은 α, β, γ 및 δ으로 표시된 4개의 서로 다른 위치 중 하나에 삽입될 수 있습니다.그 기계는 1933년 7월에 약간 수정되었습니다.[49]

에니그마 G (1928 ~ 1930)

1928년 7월 15일,[50] 독일 육군은 에니그마 전용기인 에니그마 G를 선보였습니다.

압베르족은 에니그마 G(Abwehr Enigma)를 사용했습니다.이 에니그마 변형은 회전기에 여러 개의 노치가 있는 사륜형 기계였습니다.이 모델에는 각각의 키 프레스마다 증가하는 카운터가 장착되어 있으며, "카운터 머신" 또는 Zählwerk Enigma라고도 합니다.

베르마흐트 에니그마 1세 (1930–1938)

에니그마 기계 G는 1930년 6월까지 에니그마 I로 수정되었습니다.[51]에니그마 1호는 독일 국방군 또는 "서비스" 에니그마로도 알려져 있으며, 제2차 세계 대전 이전과 전쟁 중에 독일의 군사 및 기타 정부 기관(철도[52] 등)에서 광범위하게 사용되었습니다.

에니그마 I(1930년 독일 육군 버전)과 상용 에니그마 모델의 주요 차이점은 문자 쌍을 교환하는 플러그보드를 추가하여 암호화 강도를 크게 높였습니다.

다른 차이점으로는 고정 반사판의 사용과 로터 몸체에서 이동식 문자 링으로 스텝핑 노치의 재배치가 포함되었습니다.기계의 크기는 28cm x 34cm x 15cm (11.0인치 x 13.4인치 x 5.9인치)이며 무게는 약 12kg (26lb)입니다.[53]

1935년 8월, 공군은 그들의 교신을 위해 국방군 에니그마를 도입했습니다.[51]

M3 (1934)

1930년까지 라이히스워는 플러그보드를 통한 보안 강화와 서비스 간 통신이 용이하다는 장점을 들어 해군이 기계를 채택할 것을 제안했습니다.[54]라이히스마린은 결국 동의했고 1934년[55] 펑슐뤼셀(Funkschlüssel) 또는 M3로 명명된 육군 에니그마(Army Enigma)의 해군 버전을 도입했습니다. 당시 육군은 3개의 로터만 사용했지만 해군은 5개 중 3개를 선택할 수 있도록 명시했습니다.[56]

로터 2개 추가 (1938)

1938년 12월, 육군은 추가로 2개의 로터를 발행하여 3개의 로터를 5개의 세트 중에서 선택하였습니다.[51]1938년, 해군은 8개로 이루어진 한 세트에서 3개의 로터를 선택할 수 있도록 2개의 로터를 추가했고, 1939년에는 또 다른 로터를 추가했습니다.[56]

M4 (1942)

1942년 2월 1일, 해군은 4회전 에니그마를 도입하여 U-보트 수송을 시작했습니다.여분의 로터는 반사판을 얇은 반사판과 얇은 4번째 로터의 조합으로 나누어 같은 공간에 끼워 넣었습니다.

-

애브웨어가 사용한 에니그마 G는 4개의 회전체를 가지고 있었고, 플러그보드는 없었으며, 회전체에 여러 개의 노치가 있었습니다.

-

스위스 육군이 사용한 독일제 에니그마-K는 로터 3개와 반사판이 있었지만 플러그보드는 없었습니다.국부적으로 다시 연결된 로터와 추가적인 램프 패널이 있었습니다.

-

에니그마 모델 T(티르피츠), 일본인이 사용하기 위해 제조된 변형 상용 에니그마 K.

-

영국 제국 전쟁 박물관에 있는 에니그마 기계

-

러시아에서 사용 중인 에니그마

-

1941년 8월 제7기갑사단 참모진의 라디오 카 에니그마

잔존기

에니그마를 부수려는 노력은 1970년대까지 공개되지 않았습니다.이후 에니그마 기계에 대한 관심이 높아졌습니다.에니그마는 전 세계 박물관에 공개 전시되어 있으며, 몇몇은 개인 수집가와 컴퓨터 역사 애호가들의 손에 있습니다.[57]

뮌헨에 있는 독일 박물관은 독일군의 3륜 회전식과 4륜 회전식을 모두 갖추고 있으며, 여러 민간 버전도 있습니다.에니그마 기계들은 블레츨리 공원의 국립 코드 센터, 정부 통신 본부, 런던의 과학 박물관, 테네시의 디스커버리 공원, 바르샤바의 폴란드 육군 박물관, 스톡홀름의 스웨덴 육군 박물관(아르메 박물관), 스페인의 A Coruna 군사 박물관, 노르란드 적십자 전쟁 나.노르웨이 [58]나르비크에 있는 모리얼 박물관, 핀란드[59] 해멘린나에 있는 포병, 공학, 신호 박물관, 덴마크 링비에 있는 덴마크 기술 대학교, 덴마크 스칸데르보르그에 있는 스칸데르보르 분케른에 있는 호주 전쟁 기념관, 호주 캔버라에 있는 호주 신호 국장 로비에 있습니다.런던의 요제프 필수드스키 연구소는 1940년 프랑스에서 조립된 희귀한 폴란드 에니그마 이중 조립품을 전시했습니다.[60][61]2020년 문화유산부의 지원으로 폴란드 역사박물관의 소유물이 되었습니다.[62]

미국에서 에니그마 기계는 캘리포니아 마운틴뷰에 있는 컴퓨터 역사 박물관과 메릴랜드주 포트 미드에 있는 미국 국가안보국의 국립 암호 박물관에서 볼 수 있는데, 방문객들은 메시지를 암호화하고 해독하는 것을 시도해 볼 수 있습니다.제2차 세계대전 당시 U-505가 나포된 뒤 획득한 두 대의 기계가 잠수함과 함께 미국 일리노이주 시카고의 과학산업박물관에 전시돼 있습니다.3회전 에니그마는 테네시 주 유니언 시티에 있는 디스커버리 파크 오브 아메리카에 전시되어 있습니다.8번 복도와 9번 복도 사이의 2층 A 고리에 있는 미 국방부 ANZUS 회랑에 4개의 로터 장치가 전시되어 있습니다.이 기계는 호주에서 빌린 것입니다.콜로라도 스프링스에 있는 미 공군사관학교는 컴퓨터 과학부에 기계를 전시하고 있습니다.뉴올리언스에 있는 국립 제 2차 세계대전 박물관에도 기계가 있습니다.보스턴 근처의 제2차 세계대전 국제박물관에는 U보트 4회전기 모형을 포함한 7대의 에니그마 기계가 전시되어 있습니다. 프린터가 장착된 에니그마 기계의 세가지 생존 사례들 중 하나, 10개 미만의 생존 10회전기 코드 기계들 중 하나, 후퇴하는 독일군 부대에 의해 폭파된 사례들이 포함되어 있습니다.방문객들이 메시지를 암호화하고 해독하기 위해 작동할 수 있는 두 개의 3-로터 에니그마.조지아주 로스웰에 있는 미국 컴퓨터 박물관은 2개의 추가적인 회전자가 있는 3개의 회전자 모델을 가지고 있습니다.기계는 완전히 복구되었고 CMoA는 1936년 3월 7일 독일군에 의해 구매를 위한 서류 원본을 가지고 있습니다.국립 컴퓨팅 박물관은 또한 영국 블레츨리에 있는 현존하는 에니그마 기계들을 소장하고 있습니다.[63]

캐나다에서는 스위스 육군에서 발행하는 에니그마-K가 앨버타주 캘거리에서 발행되고 있습니다.그것은 캘거리 군사 박물관에 있는 앨버타 해군 박물관에 영구적으로 전시되어 있습니다.네 개의 로터를 가진 에니그마 기계가 온타리오 주 킹스턴에 있는 캐나다군 기지 (CFB) 킹스턴의 군사 통신 전자 박물관에 전시되어 있습니다.

때때로 에니그마 기계는 경매에서 팔리기도 합니다. 최근 몇 년간 가격은 2017년에 40,000[64][65] 달러에서 547,500[66] 달러에 달했습니다.복제품은 Naval M4 모델의 정확한 재구성 복사본, 전자 장치(Enigma-E)로 구현된 에니그마, 다양한 시뮬레이터 및 종이와 가위로 만든 아날로그 등 다양한 형태로 제공됩니다.

희귀한 Abwehr Enigma G312는 2000년 4월 1일 Blettley Park 박물관에서 도난당했습니다.지난 9월, 자신을 '마스터'라고 밝힌 한 남성이 2만 5천 파운드를 요구하는 쪽지를 보냈고, 몸값을 지불하지 않으면 기계를 파괴하겠다고 협박했습니다.2000년 10월 초, 블레츨리 파크 관계자는 몸값을 지불하겠다고 발표했지만, 협박범으로부터 아무런 말도 듣지 못한 채 명시된 시한이 지나갔습니다.얼마 지나지 않아, 이 기계는 BBC 기자 제레미 팍스만에게 익명으로 보내졌고, 3개의 로터가 없었습니다.

2000년 11월, Dennis Yates라는 이름의 골동품상이 The Sunday Times에 전화를 걸어 잃어버린 부품들의 반환을 주선한 후 체포되었습니다.에니그마 기계는 그 사건 이후 블레츨리 공원으로 돌아갔습니다.2001년 10월 예이츠는 징역 10개월을 선고받고 3개월을 복역했습니다.[67]

2008년 10월, 스페인 일간지 엘 파이스는 마드리드의 육군 본부 다락방에서 에니그마 기계 28대가 우연히 발견되었다고 보도했습니다.이 4개의 로터를 가진 상업용 기계는 프랑코의 국민당이 스페인 내전에서 승리하는 데 도움이 되었는데, 1937년 영국의 암호학자 알프레드 딜윈 녹스가 프랑코의 에니그마 기계에서 생성된 암호를 해독했지만, 이 암호를 해독하는 데 실패한 공화당원들에게는 공개되지 않았기 때문입니다.국민당 정부는 1950년대까지 50개의 에니그마를 계속 사용했습니다.라 코루냐에 있는 국립 과학 기술 박물관과 스페인 육군 박물관에 전시되어 있는 기계를 포함하여 [68][69]몇몇 기계들은 스페인 군사 박물관에 전시되어 있습니다.영국의 GCHQ에 2개가 주어졌습니다.[70]

불가리아 군대는 키릴 문자 키보드를 가진 에니그마 기계를 사용했습니다. 하나는 소피아에 있는 국립 군사 역사 박물관에 전시되어 있습니다.[71]

2020년 12월 3일, 세계자연보호기금에서 활동하던 독일 잠수부들이 플렌스부르크 퍼스(발틱해의 일부인)에서 파괴된 에니그마 기계를 발견했습니다.[72]이 에니그마 기계는 슐레스비히 홀슈타인 고고학 박물관의 소유물이 될 것입니다.[73]

M4 에니그마는 1945년 이스트리아 해안에서 침몰한 독일 기뢰정 R15에서 1980년대에 인양되었습니다.이 기계는 2023년 4월 13일 슬로베니아의 군사 역사 피브카 공원에 전시되었습니다.[74]

파생상품

에니그마는 암호 기계 설계 분야에서 영향력을 발휘하여 다른 회전 기계를 회전시켰습니다.영국인들이 에니그마의 작동원리를 발견한 후, 그들은 Typex 회전자 암호를 만들었는데, 독일인들은 이것을 해결할 수 없다고 믿었습니다.[75]Typex는 원래 에니그마 특허에서 유래되었습니다.[76]Typex는 실제 Enigma 기계에서 누락된 특허 설명의 기능까지 포함합니다.영국은 특허 사용에 대한 로열티를 지불하지 않았습니다.[76]미국의 암호학자 윌리엄 프리드먼(William Friedman)은 1936년부터 [77]논리적으로 비슷한 M-325 기계를 설계했습니다.[78][79]

SIGABA, NEMA, Typex 등과 같은 기계는 내부 암호화 기능이 에니그마 변환과 수학적으로 동일하지 않기 때문에 에니그마 도함수로 간주되지 않습니다.

Cryptograph라고 불리는 독특한 회전 기계는 2002년 네덜란드에 기반을 둔 Tatjana van Vark에 의해 제작되었습니다.이 장치는 40점 로터를 사용하여 문자, 숫자 및 일부 구두점을 사용할 수 있습니다. 각 로터에는 509개의 부품이 들어 있습니다.[80]

-

미국 암호학자들이 그린(GREEN)이라는 암호명을 가진 일본 에니그마 복제품입니다.

-

타티아나 반 바크의 에니그마에서 영감을 받은 회전 기계입니다.

-

블레츨리 파크 기념품점에서 판매하는 에니그마 기계의 전자적 구현

시뮬레이터

참고 항목

- 앨러스테어 데니스톤

- 알링턴 홀

- 아른 벨링

- 제2차 세계대전 당시 군사정보를 위해 사용되었던 위풍당당한 저택인 보마노르 홀.

- 에니그마의 암호 분석

- Erhard Maertens—에니그마 보안 조사

- 에리히 펠기벨

- 프리츠 틸레

- 에니그마 보안을 담당하는 기스베르트 하센재거

- 미국 해군 컴퓨터 연구소

해설서

참고문헌

인용문

- ^ "EnigmaHistory". cryptomuseum.com. Retrieved 16 December 2020.

- ^ 2021년이 다가옵니다.

- ^ Keegan, John, Sir (2003). Intelligence in War. New York: Alfred A. Knopf.

{{cite book}}: CS1 유지 : 여러 이름 : 저자 목록 (링크) - ^ Singh, Simon (26 January 2011). The Code Book: The Science of Secrecy from Ancient Egypt to Quantum Cryptography. Knopf Doubleday Publishing Group. ISBN 978-0-307-78784-2.

- ^ "History of the Enigma". Crypto Museum. Retrieved 1 December 2017.

- ^ Lord, Bob (1998–2010). "Enigma Manual". Retrieved 31 May 2011.

- ^ "Four Rotor Enigma Machine". International Spy Museum. Retrieved 21 February 2023.

- ^ a b 레예프스키 1980.

- ^ 바스케스 & 히메네스-세랄 2018.

- ^ Kozaczuk 1984, 페이지 63.

- ^ Erskine 2006, pp. 294-305.

- ^ Kozaczuk 1984, pp. 59–60, 236.

- ^ Kozaczuk 1984, 페이지 69-94.

- ^ Welchman 1982, 페이지 289쪽

- ^ 1991년 칸.

- ^ a b 1993년 스트립.

- ^ a b c d "Enigma History". cryptomuseum.com. Retrieved 16 December 2020.

- ^ a b c Rijmenants, Dirk; Enigma 기계 암호 기계 및 암호 기술 세부 사항

- ^ a b c Hamer, David (January 1997). "Enigma: Actions Involved in the 'Double-Stepping' of the Middle Rotor". Cryptologia. 21 (1): 47–50. doi:10.1080/0161-119791885779. Archived from the original (zip) on 19 July 2011.

- ^ Sale, Tony. "Technical specifications of the Enigma rotors". Technical Specification of the Enigma. Retrieved 15 November 2009.

- ^ "Lückenfüllerwalze". Cryptomuseum.com. Retrieved 17 July 2012.

- ^ a b De Leeuw, Karl Maria Michael; Bergstra, J A (2007). The history of information security : a comprehensive handbook. Amsterdam: Elsevier. p. 393. ISBN 9780080550589.

- ^ 마크스 & 위에루드 2000.

- ^ 마크 2001, 페이지 101-141.

- ^ 크레이그 P.바우어: 비밀의 역사 – 암호학 이야기.CRC Press, Boca Raton 2013, p. 248.ISBN 978-1-4665-6186-1.

- ^ a b Van Manen, Dirk-Jan; Johan O. A., Robertsson (2016). "Codes and Ciphers". Geo ExPro. Retrieved 3 January 2022.

- ^ Reuvers, Paul (2008). "Enigma accessories". Retrieved 22 July 2010.

- ^ Miller, A. Ray (January 1995). "The cryptographic mathematics of Enigma". Cryptologia. 19 (1): 65–80. doi:10.1080/0161-119591883773.

- ^ Friedman, W.F. (1922). The index of coincidence and its applications in cryptology. Department of Ciphers. Publ 22. Geneva, Illinois, USA: Riverbank Laboratories. OCLC 55786052.

- ^ 후텐하인 & 프리케 1945, 페이지 4, 5.

- ^ Rijmenants, Dirk; Enigma 메시지 프로시저 암호 기계 및 암호화

- ^ Rijmenants, Dirk; Kurzsignalen on German U-boats 암호기 & Cryptology

- ^ "The translated 1940 Enigma General Procedure". codesandciphers.org.uk. Retrieved 16 October 2006.

- ^ "The translated 1940 Enigma Officer and Staff Procedure". codesandciphers.org.uk. Retrieved 16 October 2006.

- ^ "Message from Dönitz — 1 May 1945". Retrieved 27 November 2018.

- ^ 바우어 2000, 123쪽.

- ^ 2021년 6월 29일 프로데 바이에루드의 크립토셀라에 있는 웨이백 머신에서 보관된 라이히스웨어 및 베르마흐트 에니그마 주문은 2021년 6월 29일에 액세스했습니다.

- ^ 바우어 2000, 112쪽.

- ^ "German patent No. 416219 from 23 February 1918" (PDF).

- ^ US 1657411, Scherbius, Arthur, "암호화 기계" 1928년 1월 24일 발행, Chifriermaschinen AG에 할당됨

- ^ "image of Enigma Type B". Archived from the original on 21 October 2005.

- ^ 블레츨리 파크 트러스트 박물관 전시

- ^ 스미스 2006, 페이지 23.

- ^ Kozaczuk 1984, p. 28.

- ^ Kahn 1991, pp. 39–41, 299.

- ^ 울브리히트 2005, 페이지 4.

- ^ Kahn 1991, pp. 40, 299.

- ^ 바우어 2000, 페이지 108.

- ^ 스트립 1993, 플레이트 3.

- ^ Kahn 1991, pp. 41, 299.

- ^ a b c Kruh & Deavours 2002, 페이지 97.

- ^ 스미스 2000, 페이지 73.

- ^ 스트립 1993, 페이지 83.

- ^ Kahn 1991, 페이지 43.

- ^ Kahn 1991, 페이지 43은 1934년 8월이라고 말합니다.Kruh & Deavours 2002, p. 15 2004년 10월이라고 합니다.

- ^ a b Kruh & Deavours 2002, 페이지 98.

- ^ 응, 데이비드."제2차 세계대전의 에니그마 기계가 베벌리 힐스에 있을 것 같지 않은 집을 찾습니다."로스엔젤레스 타임즈 2015년 1월 22일.

- ^ "War Museum".

- ^ "The National Signals Museum".

- ^ "Enigma exhibition in London pays tribute to Poles". Polskie Radio dla Zagranicy. Archived from the original on 23 April 2016. Retrieved 5 April 2016.

- ^ "13 March 2016, 'Enigma Relay'– how Poles passed the baton to Brits in the run for WWII victory". J. Piłsudski Institute in London. Archived from the original on 22 April 2016. Retrieved 5 April 2016.

- ^ "Enigma w kolekcji MHP - Muzeum Historii Polski".

- ^ "The National Museum of Computing". The National Museum of Computing. Retrieved 16 December 2020.

- ^ Hamer, David; Enigma machine – 알려진 위치* 2011년 11월 4일 Wayback Machine에서 보관됨

- ^ Hamer, David, Enigma 및 NEMA 판매 가격 – 2011년 9월 27일 Wayback Machine에서 보관된 US$로 전환된 모든 가격

- ^ 크리스티; 4 로테 에니그마 경매

- ^ "Man jailed over Enigma machine". BBC News. 19 October 2001. Retrieved 2 May 2010.

- ^ 그레이엄 킬리.나치 에니그마 기계는 스페인 내전에서 프랑코 장군을 도왔습니다, The Times, 2008년 10월 24일 47페이지.

- ^ "Taller de Criptografía – Enigmas españolas". Cripto.es. Archived from the original on 11 June 2013. Retrieved 8 September 2013.

- ^ "Schneier on Security: Rare Spanish Enigma Machine". Schneier.com. 26 March 2012. Retrieved 8 September 2013.

- ^ "Communication equipment". znam.bg. 29 November 2003. Archived from the original on 13 January 2015. Retrieved 13 January 2015.

- ^ "Divers discover Nazi WW2 enigma machine in Baltic Sea". Reuters. 3 December 2020. Archived from the original on 3 December 2020. Retrieved 3 December 2020.

- ^ Welle (www.dw.com), Deutsche. "German divers hand over Enigma encryption machine in Baltic DW 04.12.2020". DW.COM.

- ^ "Revealing of Enigma in the Park of Military History Pivka". 13 April 2023.

- ^ Ferris, John Robert (2005). Intelligence and strategy : selected essays. Cass series - Studies in intelligence. New York, NY: F. Cass. p. 165. ISBN 978-0415361958. OCLC 243558411.

- ^ a b Greenberg, Joel (2014). Gordon Welchman: Bletchley Park's architect of ultra intelligence. London: Pen & Sword Books Ltd. p. 85. ISBN 9781473885257. OCLC 1023312315.

- ^ Karl Maria Michael de Leeuw; Jan Bergstra (28 August 2007). The History of Information Security: A Comprehensive Handbook. Elsevier Science. pp. 407–. ISBN 978-0-08-055058-9.

- ^ Mucklow, Timothy (2015). The SIGABA / ECM II Cipher Machine: "A Beautiful Idea (PDF). Fort George G. Meade, MD: Center for Cryptologic History, NSA. p. 16.

- ^ Bauer, Friedrich Ludwig (2007). Decrypted secrets: methods and maxims of cryptology (4th revision and extended ed.). Berlin: Springer. p. 133. ISBN 9783540245025. OCLC 255507974.

- ^ van Vark, Tatjana 코딩 머신

일반 및 인용 참조

- Bauer, F. L. (2000). Decrypted Secrets (2nd ed.). Springer. ISBN 978-3-540-66871-8.

- Comer, Tony (27 January 2021). "Poland's Decisive Role in Cracking Enigma and Transforming the UK's SIGINT Operations". Commentary. RUSI. Retrieved 20 April 2022.

- Erskine, Ralph (December 2006). "The Poles Reveal their Secrets: Alastair Denniston's Account of the July 1939 Meeting at Pyry". Cryptologia. Philadelphia, Pennsylvania. 30 (4): 294–305. doi:10.1080/01611190600920944. S2CID 13410460.

- Hamer, David H.; Sullivan, Geoff; Weierud, Frode (July 1998). "Enigma Variations: An Extended Family of Machines" (PDF). Cryptologia. XXII (3): 211–229. doi:10.1080/0161-119891886885. ISSN 0161-1194. Retrieved 18 February 2016.

- Huttenhain, Orr; Fricke (1945). "OKW/Chi Cryptanalytic Research on Enigma, Hagelin and Cipher Teleprinter Messages". TICOM.

- Kahn, David (1991). Seizing the Enigma: The Race to Break the German U-Boats Codes, 1939–1943. Houghton Mifflin Company. ISBN 978-0-395-42739-2.

- Kozaczuk, Władysław (1984). Kasparek, Christopher (ed.). Enigma: How the German Machine Cipher Was Broken, and How It Was Read by the Allies in World War Two. Frederick, MD: University Publications of America. ISBN 978-0-89093-547-7.

- Kozaczuk, Władysław. "The origins of the Enigma/ULTRA". Archived from the original on 17 July 2003.

- Kruh, L.; Deavours, C. (2002). "The Commercial Enigma: Beginnings of Machine Cryptography". Cryptologia. 26: 1–16. doi:10.1080/0161-110291890731. S2CID 41446859.

- Marks, Philip (April 2001). "Umkehrwalze D: Enigma's Rewirable Reflector - Part I". Cryptologia. 25 (2): 101–141. doi:10.1080/0161-110191889842. ISSN 0161-1194. S2CID 11111300.

- Marks, Philip; Weierud, Frode (2000). "Recovering the Wiring of Enigma's Umkehrwalze A" (PDF). Cryptologia. 24 (1): 55–66. CiteSeerX 10.1.1.622.1584. doi:10.1080/0161-110091888781. S2CID 4473786. Archived from the original (PDF) on 13 February 2012.

- Rejewski, Marian (1980). "An Application of the Theory of Permutations in Breaking the Enigma Cipher" (PDF). Applicationes Mathematicae. 16 (4): 543–559. doi:10.4064/am-16-4-543-559. ISSN 1730-6280.

- Smith, Michael (2000). Station X: The Codebreakers of Bletchley Park. Pan. ISBN 978-0-7522-7148-4.

- Smith, Michael (2006). "How it began: Bletchley Park Goes to War". In Copeland, B Jack (ed.). Colossus: The Secrets of Bletchley Park's Codebreaking Computers. Oxford: Oxford University Press. ISBN 978-0-19-284055-4.

- Stripp, Alan (1993). Hinsley, F. H.; Stripp, Alan (eds.). The Enigma Machine: Its Mechanism and Use.

{{cite book}}:work=무시됨(도움말) - Ulbricht, Heinz (2005). Die Chiffriermaschine Enigma — Trügerische Sicherheit: Ein Beitrag zur Geschichte der Nachrichtendienste [The Enigma Cipher Machine — Deceptive Security: A contribution to the history of intelligence services] (PDF) (Thesis). PhD Thesis (in German). Universitätsbibliothek Braunschweig. doi:10.24355/dbbs.084-200511080100-324.

- Vázquez, Manuel; Jiménez–Seral, Paz (4 March 2018). "Recovering the military Enigma using permutations—filling in the details of Rejewski's solution". Cryptologia. 42 (2): 106–134. doi:10.1080/01611194.2016.1257522. S2CID 4451333.

- Welchman, Gordon (1982). The Hut Six Story: Breaking the Enigma Codes. McGraw-Hill. ISBN 978-0-07-069180-3.

추가열람

- Aldrich, Richard James (2010). GCHQ: The Uncensored Story of Britain's Most Secret Intelligence Agency. HarperPress. ISBN 978-0-00-727847-3.

- Bertrand, Gustave (1973). Enigma: ou, La plus grande énigme de la guerre 1939–1945. Plon.

- Calvocoressi, Peter (2001). Top Secret Ultra. M & M Baldwin. pp. 98–103. ISBN 978-0-947712-41-9.

- Grime, James. "The Enigma Flaw". Numberphile. Brady Haran. Archived from the original on 30 March 2013. Retrieved 7 April 2013.

- 히스, 닉 나치 해킹: 2015년 3월 27일 히틀러의 암호를 깬 여자들의 비밀 이야기 TechRepublic

- Herivel, John (2008). Herivelismus: And the German Military Enigma. M & M Baldwin.

- Keen, John (1 August 2012). Harold 'Doc' Keen and the Bletchley Park Bombe. M & M Baldwin. ISBN 978-0-947712-48-8.

- Large, Christine (6 October 2003). Hijacking Enigma: The Insider's Tale. Wiley. ISBN 978-0-470-86346-6.

- 마크스, 필립."Umkehrwalze D: Enigma's Rewable Reflector - Part I", Cryptologia 25(2), 2001년 4월, pp. 101-141

- 마크스, 필립."Umkehrwalze D: Enigma's Rewairable Reflector - Part II", Cryptologia 25(3), 2001년 7월, pp. 177-212

- 마크스, 필립."Umkehrwalze D: Enigma's Rewable Reflector - Part III", Cryptologia 25(4), 2001년 10월, pp. 296-310

- Paillole, Paul (1985). Notre espion chez Hitler [Our Spy with Hitler] (in French). Robert Laffont.

- Perera, Tom (2010). Inside ENIGMA. Bedford, UK: Radio Society of Great Britain. ISBN 978-1-905086-64-1.

- 페레라, 톰.ENIGMA 이야기: 역사, 기술 그리고 해독, 2판, CD-ROM, 2004, Artax Books, ISBN 1-890024-06-6 샘플 페이지

- 레베카 랫클리프: 보안을 찾고 있습니다.에니그마의 보안에 대한 독일의 조사.In: Intelligence and National Security 14 (1999) Issue 1 (Special Issue) S. 146–167.

- Ratcliffe, Rebecca (1 January 2005). Winkel, Brian J. (ed.). How Statistics led the Germans to believe Enigma Secure and Why They Were Wrong: neglecting the practical Mathematics of Cipher machines. ISBN 978-1-58053-996-8.

{{cite book}}:work=무시됨(도움말) - 레예프스키, 마리안."폴란드 수학자들이 에니그마를 해독한 방법" 2011년 10월 4일 웨이백 머신에서 보관, 컴퓨팅 역사 연보 3, 1981.이 기사는 앨런 튜링의 전기 작가인 앤드류 호지스에 의해 "확정적인 설명"으로 간주됩니다(호지스의 앨런 튜링 참조). 에니그마, 워커 앤 컴퍼니, 2000년 페이퍼백 에디션, 페이지 548, 각주 4.5).

- Quirantes, Arturo (April 2004). "Model Z: A Numbers-Only Enigma Version". Cryptologia. 28 (2): 153–156. doi:10.1080/0161-110491892845. S2CID 44319455.

- Sebag-Montefiore, Hugh (2011). Enigma: The Battle for the Code. Orion. ISBN 978-1-78022-123-6.

- 울브리히트, 하인즈.Enigma Uhr, Cryptologia, 1999년 4월 23(3), pp. 194-205

- Turing, Dermot (2018). X, Y & Z: The Real Story of How Enigma Was Broken. Gloustershire England: History Press. ISBN 978-0-7509-8782-0. OCLC 1029570490.

- Winterbotham, F. W. (1999). The Ultra Secret. Weidenfeld & Nicolson. ISBN 978-0-297-64405-7.

- 에니그마 코드브레이커의 알려지지 않은 이야기 — 국방부 (영국)

외부 링크

- Gordon Corera, 폴란드의 간과된 에니그마 암호 해독기, BBC News Magazine, 2014년 7월 4일

- 에니그마 기계가 전시되어 있는 장기적인 장소 목록

- 2009년 12월 9일 Wayback Machine에서 보관된 제2차 세계 대전 중 영국 코드 브레이커의 Blettley Park National Code Centre 홈

- 암호박물관 웹사이트에 있는 에니그마 기계들

- 플래시(SWF) 보기를 포함한 4회전 해군용 수수께끼 사진 2011년 7월 24일 Wayback Machine에서 보관됨

- NSA 직원의 RSA 에니그마 사진 및 시연

- 컬리의 에니그마 기계

- 켄그루펜헤프트

- 에니그마 M4 복제품 제작 과정

- 독일 해군 암호 해독기