회전자 기계

Rotor machine암호학에서 로터기계는 메시지를 암호화 및 복호화하기 위해 사용되는 전자기계식 스트림 암호장치이다.회전자 기계는 역사적으로 중요한 기간 동안 암호화의 최첨단 기술이었습니다. 1920년대와 1970년대에 널리 사용되었습니다.가장 유명한 예는 독일의 에니그마 기계인데, 이 기계는 2차 세계대전 중 연합군에 의해 해독되어 울트라라는 이름의 정보부호를 생산했다.

묘사

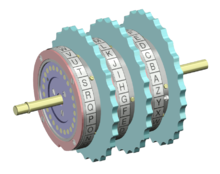

로터 기계의 주요 구성 요소는 휠 또는 드럼이라고도 하는 로터 세트입니다. 로터 세트는 양쪽에 전기 접점이 배열된 회전 디스크입니다.접점 사이의 배선은 문자를 고정적으로 치환하여 복잡한 방식으로 대체합니다.그 자체로는 보안이 거의 제공되지 않지만, 각 문자를 암호화하기 전이나 후에 로터가 위치를 이동하여 대체 위치를 변경합니다.이것에 의해, 로터기는, 키를 누를 때마다 변화하는 복잡한 폴리알파벳 치환 암호를 생성한다.

배경

고전 암호학에서 가장 초기의 암호화 방법 중 하나는 단순한 치환 암호로, 메시지 내의 문자를 어떤 비밀 스킴을 사용하여 체계적으로 대체했습니다.단일 알파벳 대체 암호는 단일 대체 방식(때로는 "알파벳"이라고도 함)만을 사용했습니다. 예를 들어, 주파수 분석을 사용하면 쉽게 깨질 수 있습니다.좀 더 안전한 방법은 여러 알파벳, 폴리알파벳 암호와 관련된 체계였다.이러한 계획은 수작업으로 구현되었기 때문에 소수의 다른 알파벳만 사용할 수 있었다. 더 복잡한 것은 실용적이지 않을 것이다.그러나 알파벳을 몇 개만 사용하면 암호는 공격에 취약합니다.회전자 기계의 발명은 기계화된 폴리알파벳 암호화를 통해 훨씬 더 많은 수의 알파벳을 사용할 수 있는 실용적인 방법을 제공합니다.

최초의 암호 분석 기술은 주파수 분석으로, 모든 언어에 고유한 문자 패턴을 사용하여 단일 알파벳 대체 암호에서 사용되는 대체 알파벳에 대한 정보를 발견할 수 있었습니다.예를 들어 영어에서 보통 문자 E, T, A, O, I, N 및 S는 매우 빈도가 높기 때문에(ETAOIN SHRDLU 참조), 대응하는 암호문자도 빈도가 같기 때문에 암호문자로 식별하기 쉽다.또한 NG, ST 등의 bigram 조합도 매우 빈번하지만 다른 조합은 매우 드물다(예를 들어 Q 뒤에 U 이외의 조합).가장 간단한 빈도 분석에서는 항상 암호 내의 일반 텍스트 문자로 대체되는 하나의 암호 텍스트 문자에 의존합니다. 그렇지 않으면 메시지를 해독하기가 더 어렵습니다.여러 해 동안 암호학자들은 일반적인 문자의 여러 가지 다른 치환을 사용하여 표시 빈도를 숨기려고 시도했지만, 이 기술은 평문자의 치환에서 패턴을 완전히 숨길 수 없었다.그러한 계획들은 16세기에 이르러 널리 깨지고 있었다.

15세기 중반, 현재 일반적으로 폴리알파벳 암호로 알려진 새로운 기술이 알베르티에 의해 발명되었는데, 이것은 하나의 치환 알파벳 이상의 사용의 장점을 인식했다; 그는 또한 메시지에 사용하기 위해 다수의 치환 패턴을 "만들기" 위한 간단한 기술을 발명했다.두 당사자는 소량의 정보(키라고 함)를 교환하고 이를 사용하여 단일 평문 과정에서 많은 대체 알파벳 및 각 평문 문자에 대해 매우 다양한 대체 문자를 생성했습니다.이 아이디어는 간단하고 효과적이지만, 예상보다 사용하기 어려운 것으로 판명되었습니다.많은 암호는 알베르티 암호의 일부에 불과했기 때문에 해독이 더 쉬웠습니다(예: 비제네르 암호).

1840년대에 이르러서야 (배비지)는 어떤 폴리알파벳 암호도 확실하게 해독할 수 있는 것으로 알려졌다.그의 기술은 또한 열쇠의 길이에 대한 단서를 제공하는 암호문에서 반복되는 패턴을 찾아냈다.이것이 확인되면 메시지는 기본적으로 키 길이만큼 일련의 메시지가 되며, 이 메시지는 일반 주파수 분석을 적용할 수 있습니다.찰스 배비지, 프리드리히 카시스키, 윌리엄 F. 프리드먼은 이러한 기술을 개발하기 위해 가장 많이 한 사람들 중 하나이다.

암호 설계자는 사용자가 모든 문자를 다른 대체 문자로 바꾸도록 시도했지만, 이것은 보통 매우 긴 키를 의미했고, 여러 가지 면에서 문제가 있었습니다.키가 길면 키가 필요한 당사자에게 안전하게 전달되는 데 시간이 오래 걸리기 때문에 키 배포 시 오류가 발생할 가능성이 높습니다.또한 많은 사용자들은 길고 완벽한 진화를 수행할 인내심을 가지고 있지 않으며, 시간적 압박이나 전장의 스트레스도 받지 않습니다.이 타입의 '최종' 암호는 단순한 패턴(이상적으로는 자동으로)에서 이러한 '긴' 키를 생성할 수 있는 암호로, 주파수 카운트 및 통계 공격이 사실상 불가능할 정도로 많은 대체 알파벳을 가진 암호를 생성합니다.Enigma와 회전자 기계는 보통 알파벳이 매우 중요하기 때문에 평문의 각 글자에 다른 대체 알파벳을 사용하고 사용자의 특별한 능력을 필요로 하지 않기 때문에 꼭 필요한 것이었습니다.그들의 메시지는, 일반적으로, 이전의 어떤 암호보다 훨씬 깨기 어려웠다.

기계화

간단한 치환을 수행하기 위한 기계를 만드는 것은 간단합니다.26개의 전구에 26개의 스위치가 연결된 전기 시스템에서는 스위치 중 하나가 전구 중 하나를 켭니다.각 스위치가 타자기의 키로 작동되고 전구에 문자가 라벨이 붙어 있는 경우, 이러한 시스템은 키와 전구 사이의 배선을 선택하여 암호화에 사용할 수 있습니다. 예를 들어 문자를 입력하면 라벨이 붙은 전구가 켜집니다.그러나 배선은 고정되어 있어 보안이 거의 없습니다.

로터 기계는 각 키 스트로크에 따라 상호 연결 배선을 변경합니다.배선은 로터 내부에 배치되어 문자를 누를 때마다 기어로 회전합니다.따라서 처음 누르면 가 생성될 수 있으며, 다음 번에는 가 생성될 수 있습니다.키보드를 누를 때마다 로터의 위치가 증가하여 새로운 치환을 얻을 수 있습니다.이것에 의해, 폴리알파벳 치환 암호화가 실장됩니다.

로터의 크기에 따라 수동 암호보다 안전하거나 그렇지 않을 수 있습니다.로터에 문자당 하나씩 26개의 위치만 있을 경우 모든 메시지에는 26자의 (반복) 키가 있습니다.키 자체는 알 수 없지만(대부분 로터의 배선에 숨겨져 있음), 이러한 유형의 암호를 공격하는 방법에는 이러한 정보가 필요하지 않습니다.따라서 이러한 단일 로터 기계는 확실히 사용하기 쉽지만, 다른 부분적인 폴리알파벳 암호 시스템보다 안전하지는 않습니다.

하지만 이것은 수정하기 쉽습니다.서로 옆에 로터를 더 쌓고 톱니바퀴를 연결하기만 하면 됩니다.첫 번째 로터가 "완전" 회전한 후 옆에 있는 로터를 한 위치로 회전시킵니다.이제 키가 반복되기 전에 26 × 26 = 676 문자(라틴 알파벳의 경우)를 입력해야 하지만, 여전히 설정을 위해 두 개의 문자/문자 키만 통신하면 됩니다.676자 길이의 키가 충분하지 않으면 다른 로터를 추가하여 17,576자 길이의 주기를 만들 수 있습니다.

암호화만큼 쉽게 해독할 수 있도록 일부 로터 머신(특히 Enigma 머신)은 대칭 키 알고리즘을 구현했습니다. 즉, 동일한 설정으로 두 번 암호화하면 원래의 메시지가 복구됩니다(발신 참조).

역사

발명.

[필요한 건]

회전자 기계의 개념은 비슷한 시기에 여러 발명가들에게 독립적으로 떠올랐습니다.

2003년에, 최초의 발명가들은 1915년에 두 명의 네덜란드 해군 장교들인 Theo A. van Hengel (1875–1939)과 R. P. C. Spengler (1875–1955) 이었습니다.이전에는 4명의 발명가가 동시에 독립적으로 작업한 것으로 알려져 있었습니다.에드워드 헤번, 아르비드 담, 휴고 코흐, 아서 셔비우스.

미국에서 Edward Hugh Hebern은 1917년에 단일 회전자를 사용하여 회전자 기계를 만들었습니다.그는 이런 시스템을 군대에 팔아 부자가 될 것이라고 확신하게 되었고, 1~5개의 로터가 달린 여러 종류의 기계를 생산했다.그러나 그의 성공은 제한적이었고 1920년대에 파산했다.그는 1931년에 소수의 기계를 미 해군에 팔았다.

Hebern의 기계에서는 로터를 개방하고 배선을 몇 분 만에 변경할 수 있었습니다.따라서 하나의 대량 생산 시스템을 다수의 사용자에게 판매할 수 있었고, 사용자는 자신의 로터 키잉을 제작할 수 있었습니다.복호화는 로터를 꺼내어 회로를 반전시키는 것으로 구성되었습니다.헤번에게 알려지지 않은 윌리엄 F. 미 육군 SIS의 프리드먼은 즉시 시스템의 결함을 입증하여 자신과 유사한 설계 기능을 가진 모든 기계에서 나온 암호를 충분한 작업으로 해독할 수 있게 했습니다.

또 다른 초기 회전자 기계 발명가는 네덜란드인 휴고 코흐로 1919년에 회전자 기계에 대한 특허를 신청했다.비슷한 시기에 스웨덴에서는 Arvid Gerhard Damm이 또 다른 회전자 디자인을 발명하고 특허를 취득했습니다.하지만, 회전자 기계는 1918년에 회전자 기계 특허를 낸 Arthur Scherbius에 의해 결국 유명해졌다.Scherbius는 나중에 Enigma 기계를 디자인하고 판매했다.

에니그마 머신

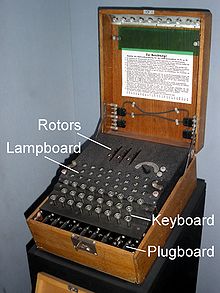

가장 널리 알려진 로터 암호 장치는 제2차 세계대전 당시 사용된 독일 에니그마 기계로, 그 중 많은 변종이 있었다.

표준 에니그마 모델인 에니그마 I은 3개의 로터를 사용했다.로터 스택의 끝에는 추가적인 비회전 디스크인 "리플렉터"가 있습니다. 이 디스크는 입력이 같은 쪽의 다른 접점에 전기적으로 다시 연결되어 암호문을 생성하기 위해 3개의 로터 스택을 통해 "반사"됩니다.

대부분의 다른 로터 암호 기계에 전류를 보낼 때, 로터를 통과하여 다른 쪽 램프로 이동합니다.그러나 에니그마에서는 램프로 가기 전에 디스크를 통해 반사되었다.이 방법의 장점은 메시지를 해독하기 위해 설정을 수행할 필요가 없다는 것입니다. 기계는 "대칭"이었습니다.

에니그마의 반사경은 어떤 문자도 그 자체로 암호화될 수 없다는 것을 보장해 주었기 때문에 A는 결코 A로 바뀔 수 없었다.이것은 폴란드와 나중에 암호를 해독하려는 영국의 노력에 도움을 주었다. (에니그마 암호 분석 참조)

셔비우스는 리터라는 기계 공학자들과 힘을 합쳐 베를린에서 쉬프리에르마시넨 AG를 설립하고 1923년 베른에서 에니그마를 대중에게 시연했으며 1924년 스톡홀름에서 열린 세계우편회의에서 에니그마를 시연했다.1927년에 Sherbius는 Koch의 특허를 샀고 1928년에 기계 전면에 플러그 보드(기본적으로 회전하지 않는 수동으로 다시 연결할 수 있는 4번째 회전자)를 추가했다.1929년 셰르비우스가 사망한 후, 빌리 콘은 에니그마의 추가적인 기술 개발을 담당했다.

다른 초기 로터 기계와 마찬가지로 셰르비우스는 상업적인 성공에는 한계가 있었다.그러나 독일군은 제1차 세계대전 중 암호가 깨졌다는 폭로에 대응해 에니그마를 채택해 통신을 확보했다.제국 해군은 1926년에 에니그마를 채택했고, 독일 육군은 1928년경 다른 변종을 사용하기 시작했다.

에니그마(몇 가지 변형)는 셰르비우스의 회사와 그 후계자인 하임소트 & 라인케가 독일 군대와 나치 정당 보안 조직인 SD와 같은 기관에 공급한 회전 기계이다.

폴란드군은 1932년 12월부터 독일 육군의 에니그마를 공격했다.이것이 실전 투입된 지 얼마 되지 않았다.1939년 7월 25일, 히틀러가 폴란드를 침공하기 불과 5주 전, 폴란드 총참모부 암호국은 나치 독일에 대한 폴란드 공동 방어에 대한 공헌으로 프랑스 및 영국과 수수께끼 해독 방법과 장비를 공유했다.딜리 녹스는 이미 1937년 스페인 내전 당시 상업용 에니그마 기계로 스페인 민족주의 메시지를 깼다.

몇 달 후, 영국은 폴란드 암호국의 암호학자들과 협력하여 에니그마 암호를 읽기 시작했다. 그들은 독일에 의해 점령당한 폴란드를 탈출하여 파리에 도착했다.폴란드군은 1940년 5월부터 6월까지 프랑스의 브루노 기지에서의 작업이 중단될 때까지 루프트바페 에니그마 교통과 함께 독일군 에니그마를 계속 파괴했다.

영국은 계속해서 에니그마를 돌파했고, 결국 미국의 도움을 받아, 독일 해군 에니그마 항행(폴란드인들이 전쟁 전에 읽었던 것)으로 그 작업을 확장시켰고, 특히 대서양 전투 동안 유보트를 드나들었다.

다양한 기계

제2차 세계대전 동안 독일과 연합군 모두 추가적인 회전식 기계를 개발했다.독일군은 로렌츠 SZ 40/42와 Siemens와 Halske T52 기계를 사용하여 Baudot 코드를 사용하는 텔레프린터 트래픽을 암호화했습니다.이 트래픽은 연합군에게는 Fish라고 불렸습니다.연합군은 Typex (영국)와 SIGABA (미국)를 개발했다.전쟁 중 스위스는 에니그마 개량형 개발에 착수하여 제2차 세계대전 후 NEMA 기계가 되었다.로터가 수평으로 놓여 있는 에니그마의 일본 개발 변종도 있었습니다.그것은 전혀 사용되지 않았던 것 같습니다.일본의 PURPLE 기계는 전기 스테핑 스위치를 중심으로 제작된 회전식 기계는 아니었지만 개념적으로는 비슷했다.

로터 기계는 컴퓨터 시대에도 계속 사용되었습니다.8개의 로터가 있는 암호화 기계인 KL-7(ADONIS)은 1950년대부터 1980년대까지 미국과 동맹국들에 의해 널리 사용되었다.KL-7로 암호화된 마지막 캐나다 메시지는 1983년 6월 30일에 발송되었다.소련과 그 동맹국들은 1970년대까지 Fialka라고 불리는 10회전식 기계를 사용했다.

크립토그래프라고 불리는 독특한 회전자 기계는 네덜란드에 본사를 둔 타티아나 반 바크에 의해 2002년에 만들어졌다.이 특이한 장치는 Enigma에서 영감을 얻었지만 40점 로터를 사용하여 문자, 숫자 및 일부 구두점을 사용할 수 있습니다. 각 로터는 509개의 부품을 포함합니다.

로터 머신의 소프트웨어 실장은 초기 UNIX 운영 체제의 일부였던 crypt 명령어로 사용되었습니다.이는 암호화 구현을 군수품으로 분류한 미국의 수출 규제와 어긋난 최초의 소프트웨어 프로그램 중 하나였다.

회전자 기계 목록

- BID/60(싱글릿)

- 복합 암호기

- 에니그마 기계

- 피알카

- Hagelin의 기계에는 다음이 포함됩니다.

- 헤번 로터 기계

- HX-63

- KL-7

- 라시다

- 로렌츠 SZ 40/42

- M-325

- 수성.

- NEMA

- OMI 암호

- 포르텍스

- 빨간.

- 지멘스 및 할스케 T52

- 사가바

- 시그넘

- 타입x

레퍼런스

- Friedrich L. Bauer, "로터 암호화 장치의 역사 오류", Cryptologia 23(3), 1999년 7월, 206페이지.

- 암호 A.Deavours, Louis Kruh, "Machine Cryptography and Modern Cryptomanalysis", Artech House, 1985. ISBN0-89006-161-0.

- Karl de Lauuw, "네덜란드 로터 기계의 발명, 1915 - 1923"Cryptologia 27 (1), 2003년 1월, pp73~94.