장황

FEALFEAL Feistel 함수 | |

| 일반 | |

|---|---|

| 디자이너 | 시미즈 아키히로, 미야구치 쇼지(NTT) |

| 초판 | 1987년 FEAL-4, 1990년 FEAL-N/NX |

| 암호 상세 | |

| 키 사이즈 | 64비트(FEAL), 128비트(FEAL-NX) |

| 블록 크기 | 64비트 |

| 구조. | 파이스텔 네트워크 |

| 라운드 | 원래 4개, 8개, 가변(권장 32개) |

| 최고의 퍼블릭 암호 분석 | |

| 선형 암호해석은 5개의 알려진 평문을 사용하여 FEAL-4를 해독할 수 있다(Matsui and Yamagishi, 1992).차동 공격은 31라운드 미만의 FEAL-N/NX를 파괴합니다(Biham and Shamir, 1991). | |

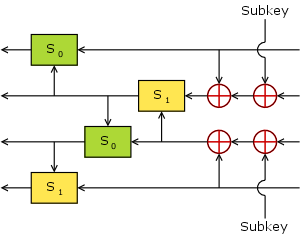

암호학에서 FEAL(Fast Data Encryptment ALgorithm)은 Data Encryption Standard(DES; 데이터 암호화 규격)의 대안으로 제안된 블록 암호로, 소프트웨어에서 훨씬 더 빠른 속도를 제공하도록 설계되었습니다.Feistel 베이스의 알고리즘은, 시미즈 아키히로씨와 NTT의 미야구치 쇼지씨에 의해서 1987년에 처음 출판되었다.이 암호는 다양한 형태의 암호해석에 취약하며 차분 및 선형 암호해석의 검출에 촉매 역할을 하고 있습니다.

FEAL에는 몇 가지 다른 리비전이 있지만 모두 Feistel 암호이며 동일한 기본 라운드 함수를 사용하여 64비트 블록에서 작동합니다.최초의 설계 중 하나는 현재 FEAL-4라고 불리며, 4개의 라운드와 64비트 키가 있습니다.

FEAL-4에서 처음부터 문제가 발견되었습니다.Bert den Boer는 이 암호가 처음 발표된 회의와 동일한 회의에서 공개되지 않은 Rump 세션의 약점을 언급했습니다.이후 논문(den Boer, 1988)에서는 100~10000개의 평문을 선택해야 하는 공격에 대해 설명하고 있으며, 션 머피(1990)는 20개의 평문만 선택해야 하는 개선점을 발견했다.Murphy와 Den Boer의 방법에는 미분 암호 해석에 사용되는 것과 유사한 요소가 포함되어 있습니다.

디자이너들은 FEAL-8(시미즈와 미야구치, 1988년)을 2배로 늘려 대응했다.단, 8라운드도 불충분하다는 것이 판명되었습니다.1989년 Securicom 회의에서 Eli Biham과 Adi Shamir는 (Miyaguchi, 1989년)에 언급된 암호에 대한 차등 공격을 설명했습니다.Gilbert와 Chassé(1990)는 이후에 선별된 평문 쌍이 필요한 미분 암호 분석과 유사한 통계 공격을 발표했다.

이에 대응하여 설계자들은 128비트 키가 더 큰 FEAL-NX와 함께 사용자가 "N"을 선택한 가변 라운드 암호인 FEAL-N(미야구치, 1990)을 도입했다.Biham과 Shamir의 미분 암호 분석(1991)은 FEAL-N과 FEAL-NX가 N 31 31에 대한 철저한 검색보다 더 빨리 파괴될 수 있음을 보여주었다.선형 암호 분석의 전조인 이후 공격은 알려진 평문 가정 하에서 버전을 파괴할 수 있다. 첫 번째(Tardy-Corfdir 및 Gilbert, 1991년) 그리고 두 번째(Matsui 및 Yamagishi, 1992년)는 알려진 평문 5개의 FEAL-4, 100개의 FEAL-6 및 2개의15 평문을 파괴할 수 있다.

1994년, 오타와 아오키는 FEAL-8에 대해 [1]2개의 알려진 평문을12 필요로 하는 선형 암호 분석 공격을 제시했습니다.

「 」를 참조해 주세요.

메모들

- ^ "Q79: What is FEAL?". X5.net. Retrieved 2013-02-19.

레퍼런스

- Eli Biham, Adi Shamir:Feal과 N-Hash의 차분 암호 분석.EUROCRYPT 1991: 1~16

- Bert den Boer, F.E.A.L 암호분석, EUROCRYPT 1988: 293 ~299

- 헨리 길버트, 가이 샤세: FEAL-8 암호 시스템의 통계적 공격.CRITO 1990 : 22 ~33 。

- 미야구치 쇼지 :FEAL 암호 패밀리CRITO 1990: 627 – 638

- 미야구치 쇼지 :FEAL-8 암호 시스템과 공격 요청암호 1989: 624 ~627

- 마쓰이 미츠루, 야마기시 아쓰히로: FEAL 암호의 알려진 평문 공격의 새로운 방법.EUROCRYPT 1992: 81~91

- 숀 머피, 'FEAL-4의 암호 분석'에서 20개의 초이스 플레인텍스트가 나왔습니다.J. 암호학 2(3): 145~154(1990)

- A. 시미즈와 S.미야구치, 고속 데이터 암호화 알고리즘 FEAL, 암호학의 진보 - Eurocrypt '87, Springer-Verlag(1988), 267-280.

- Anne Tardy-Corfdir, Henri Gilbert: FEAL-4 및 FEAL-6의 알려진 평문 공격. CRITO 1991: 172 ~181