EAX 모드

EAX modeEAX 모드(암호화-그 후-인증-그[1] 후-트랜잭션)는 암호 블록 암호에 대한 운용 모드다. 이것은 메시지 인증과 프라이버시(AED)를 동시에 제공하도록 고안된 AED(Autified Encryption with Associated Data) 알고리즘으로, 2패스 방식(인증된 암호화)으로, 프라이버시 달성을 위한 1패스 및 각 블록의 신뢰성을 위한 1패스다.

CCM 모드는 EAX의 일부 바람직한 특성이 결여되어 있고 더 복잡하기 때문에 CCM을 표준 AED 운영 모드로 대체하기 위해 2003년 10월 3일 NIST의 주의를 끌기 위해 EAX 모드에 제출되었다.

암호화 및 인증

EAX는 사용할 블록 암호 원시적이나 블록 크기에 제한이 없는 유연한 비사용 2-통과 AED 체계로 임의 길이 메시지를 지원한다. 인증 태그 길이는 사용된 암호의 블록 크기까지 임의로 크기를 조정할 수 있다.

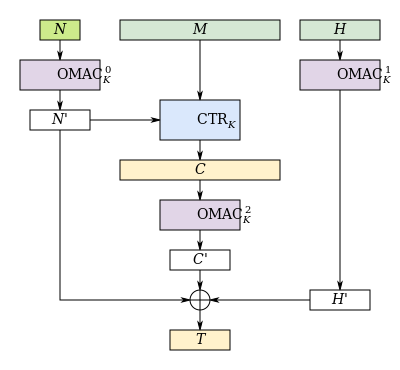

블록 암호 원시체는 암호화를 위한 CTR 모드와 EAX 합성법을 통한 각 블록에 대한 인증을 위한 OMAC로 사용되는데, 이는 EAX2라 불리는 보다 일반적인 알고리즘의 특정 사례로 볼 수 있고 EAX 운전모드에[2] 기술되어 있다.

앞에서 언급한 논문에서 참조 구현은 인증을 위해 AES OMAC와 결합된 암호화를 위해 CTR 모드의 AES를 사용한다.

퍼포먼스

2-통과 방식인 EAX 모드는 동일한 원시성에 기초한 잘 설계된 1-통과 방식보다 느리다.

EAX 모드에는 다음과 같은 몇 가지 바람직한 속성이 있다.

- 입증 가능한 보안(기본 원시 암호의 보안에 관한 사항)

- 태그 길이의 오버헤드로 제한되는 메시지 확장이 최소임.

- CTR 모드를 사용하는 것은 일부 암호(특히 하드웨어 구현에 바람직한 속성)의 구현을 단순화함에 있어 암호화를 위해서만 암호화가 구현되어야 함을 의미한다.

- 알고리즘은 "온라인"이며, 이는 총 데이터 길이를 사전에 알지 못한 채 일정한 메모리를 사용하여 데이터 스트림을 처리할 수 있음을 의미한다.

- 알고리즘은 (세션 매개변수가 관련 데이터를 나타낼 수 있는) 통신 세션 매개변수의 암호화/암호 해독에 유용한 정적 관련 데이터(AD)를 사전 처리할 수 있다.

특히 CCM 모드에는 마지막 2가지 속성이 결여되어 있다(CCM은 관련 데이터를 처리할 수 있고, 사전 처리할 수 없음).

특허현황

EAX 모드의 작가인 Mihir Bellare, Phillip Rogay, David Wagner는 이 기술을 다루는 어떠한 특허도 몰랐다고 말했다. 따라서 EAX 작동 모드는 자유롭고 어떤 용도로도 번호가 없는 것으로 간주된다.

사용하다

EAX′ 또는 EAX프라임이라고 불리는 EAX 모드의 변경은 네트워크를 통한 미터기 기반 데이터 전송을 위해 ANSI C12.22 표준에서 사용된다. 2012년, 미네마쓰 가즈히코, 스테판 럭스, 모리타 히라쿠, 이와타 데쓰가 키보다 긴 메시지로 모드의 보안을 증명하는 논문을 발표했지만, 이 모드를 이용한 짧은 메시지에 대한 사소한 공격을 증명한다.[3] ANSI C12.22 표준을 준수하는 취약한 단편 메시지를 만들 수는 없지만, 이와 같은 짧은 메시지가 가능한 다른 맥락에서는 EAX프라임을 안전하게 사용할 수 없다.[4]

참고 항목

참조

- ^ Bellare, M.; Rogaway, P.; Wagner, D. (2003-09-09). "EAX: A Conventional Authenticated-Encryption Mode". IACR. Retrieved 2017-08-15.

- ^ Bellare, Mihir; Rogaway, Phillip; Wagner, David (April 2003). "The EAX Mode of Operation (A Two-Pass Authenticated Encryption Scheme Optimized for Simplicity and Efficiency)". Fast Software Encryption (FSE) 2004. Retrieved 2017-08-15.

- ^ Minematsu, Kazuhiko; Lucks, Stefan; Morita, Hiraku; Iwata, Tetsu (2013-05-13). "Attacks and Security Proofs of EAX-Prime". IACR. Retrieved 2017-08-15.

- ^ Minematsu, Kazuhiko (2012-01-14). "Comment on EAXprime" (PDF). NIST. Retrieved 2017-09-18.

외부 링크

- NIST: 블록 암호 모드

- CCM 비평(2003년 2월)

소프트웨어 구현

- C++: 닥터 EAX 운영 모드를 구현하는 Brian Gladman의 암호화 라이브러리

- 파스칼 / 델파이 : EAX 운영방식을 구현한 볼프강 에르하르트의 암호도서관

- Java: EAX 운영 모드를 구현하는 BouncyCastle 암호화 라이브러리

- C: libtomcrypt 구현 EAX 운영 모드