슬루트 키트

The Sleuth Kit | |

| 원저작자 | 브라이언 캐리어 |

|---|---|

| 안정된 릴리스 | 4.10.1 / 2020년 11월 9일, 전([1] |

| 저장소 | |

| 기입처 | C, Perl |

| 운영 체제 | Unix 계열, Windows |

| 유형 | 컴퓨터 포렌식 |

| 면허증. | IPL, CPL, GPL |

| 웹 사이트 | www |

TSK(Sleuth Kit)는 컴퓨터 시스템의 법의학적 분석을 용이하게 하기 위해 디스크 드라이브 및 기타 스토리지에서 데이터를 추출하기 위한 Unix 및 Windows 기반 유틸리티의 라이브러리 및 모음입니다.이는 Sleuth [2][3]Kit에 번들된 명령줄 유틸리티에 대한 그래픽 사용자 인터페이스인 더 잘 알려진 도구인 Devaly의 기반을 형성합니다.

컬렉션은 오픈소스이며 GPL, CPL 및 IPL에 의해 보호됩니다.소프트웨어는 현재 개발 중이며 개발팀에 의해 지원되고 있습니다.초기 개발은 Brian[4] Carrier에 의해 이루어졌으며, 그는 The Cussian's Toolkit을 기반으로 했다.이것은 공식적인 후계 [5]플랫폼입니다.

Sleuth Kit는 NTFS, FAT/ExFAT, UFS 1/2, Ext2, Ext3, Ext4, HFS, ISO 9660 및 YAFS2 파일 시스템을 개별적으로 또는 원시([6]dd), 전문가 감시 또는 AFF 형식으로 저장된 디스크 이미지 내에서 구문 분석할 수 있습니다.Sleuth Kit는 대부분의 Microsoft Windows, 대부분의 Apple Macintosh OSX, 많은 Linux 및 기타 UNIX 컴퓨터를 검사하는 데 사용할 수 있습니다.

Sleuth Kit는 포함된 명령줄 도구를 통해 사용하거나 부검 또는 log2timeline/plaso와 같은 별도의 디지털 포렌식 도구에 내장된 라이브러리로 사용할 수 있습니다.

도구들

Sleuth Kit에는 다음과 같은 툴이 포함되어 있습니다.

- ils는 Inode 등의 모든 메타데이터 엔트리를 나열합니다.

- blkls는 파일시스템(이전의 dls) 내의 데이터 블록을 표시합니다.

- fls는 파일시스템 내에서 할당된 파일명과 할당되지 않은 파일명을 나타냅니다.

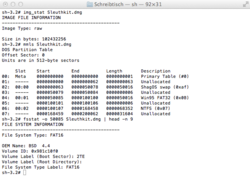

- fsstat은 이미지 또는 저장 매체에 대한 파일시스템 통계 정보를 표시합니다.

- ffind는 지정된 메타데이터 엔트리를 가리키는 파일 이름을 검색합니다.

- mactime은 MAC 시간을 기반으로 모든 파일의 타임라인을 만듭니다.

- disk_stat(현재 Linux 전용)는 호스트 보호 영역의 존재를 검색합니다.

적용들

Sleuth Kit를 사용할 수 있습니다.

- 법의학에서 사용하기 위해, 그것의 주된 목적은

- 운영 체제가 모든 메타데이터를 삭제한 경우에도 디스크 드라이브에 저장된 데이터를 파악할 수 있습니다.

- 삭제된 이미지 파일 복구용

- 모든 삭제된[8] 파일 요약

- 이름 또는 포함된 키워드로 파일 검색

- 컴퓨터 저장 장치를 다루는 미래 역사학자가 사용할 수 있습니다.

「 」를 참조해 주세요.

레퍼런스

- ^ "Releases - sleuthkit/sleuthkit". Retrieved 9 November 2020 – via GitHub.

- ^ Parasram, Shiva V. N. (2017). Digital forensics with Kali Linux: perform data acquisition, digital investigation, and threat analysis using Kali Linux tools. Birmingham, UK. ISBN 978-1-78862-957-7. OCLC 1020288734.

- ^ Altheide, Cory (2011). Digital forensics with open source tools: using open source platform tools for performing computer forensics on target systems: Windows, Mac, Linux, UNIX, etc. Harlan A. Carvey. Burlington, MA: Syngress. ISBN 978-1-59749-587-5. OCLC 713324784.

- ^ "About". www.sleuthkit.org. Brian Carrier. Retrieved 2016-08-30.

- ^ "The Coroner's Toolkit (TCT)".

- ^ "File and Volume System Analysis". www.sleuthkit.org. Brian Carrier. Retrieved 2016-08-30.

- ^ "Autopsy: Lesson 1: Analyzing Deleted JPEGs". www.computersecuritystudent.com. Retrieved 2020-06-20.

- ^ "FS Analysis - SleuthKitWiki". wiki.sleuthkit.org. Retrieved 2020-06-20.

- ^ "The Sleuth Kit - analyze disk images and recover files". LinuxLinks. Retrieved 2020-06-20.

외부 링크